Published April 1, 2025 | Japanese

はじめに

SOCはグローバルにおけるお客様システムを24時間体制で監視し、迅速な脅威発見と最適な対策を実現するマネージド・セキュリティ・サービスを提供しています。最新の脅威に対応するための様々なリサーチ活動を行い、その結果として得たIoCをブラックリストやカスタムシグネチャとして、アナリストが分析で使用するナレッジとしてサービスに活用しています。また、そうしたリサーチ結果をホワイトペーパーとして公開してきました。

これまでに公開したホワイトペーパー

- 2024年: 悪性MSIXファイル大規模調査レポート

- 2023年: Golangマルウェアに対する新たなアプローチ gimpfuzzyの実装と評価

- 2022年: BlackTech 標的型攻撃解析レポート

- 2020年: Crafty Panda 標的型攻撃解析レポート

- 2019年: Taidoor 標的型攻撃解析レポート

- 2017年: 北朝鮮関連サイトを踏み台とした水飲み場型攻撃解析レポート

- 2017年: RIGエクスプロイトキット解析レポート

- 2016年: バンキングマルウェア「URSNIF」解析レポート

2024年度、私たちは悪性MSCファイルの調査・収集を継続的に行ってきました。悪性MSCファイルは様々な攻撃キャンペーンで使われており、これまでに複数のブログ[1][2]や国際カンファレンス[3][4]で発表を行い、情報共有を行ってきました。悪性 MSC ファイルに関する情報は様々な組織から公開されていますが、これまでに確認されている3種類の悪用手法の詳細や、その悪用状況、さらには防御手法を網羅的に紹介したレポートはありませんでした。そこで私たちは、最新のMSCファイルを用いた悪用手法と防御手法について詳細に整理し、今後の対策の一助となることを目指し、このホワイトペーパーを公開します。

ホワイトペーパーのダウンロードはこちら

悪性MSCファイル

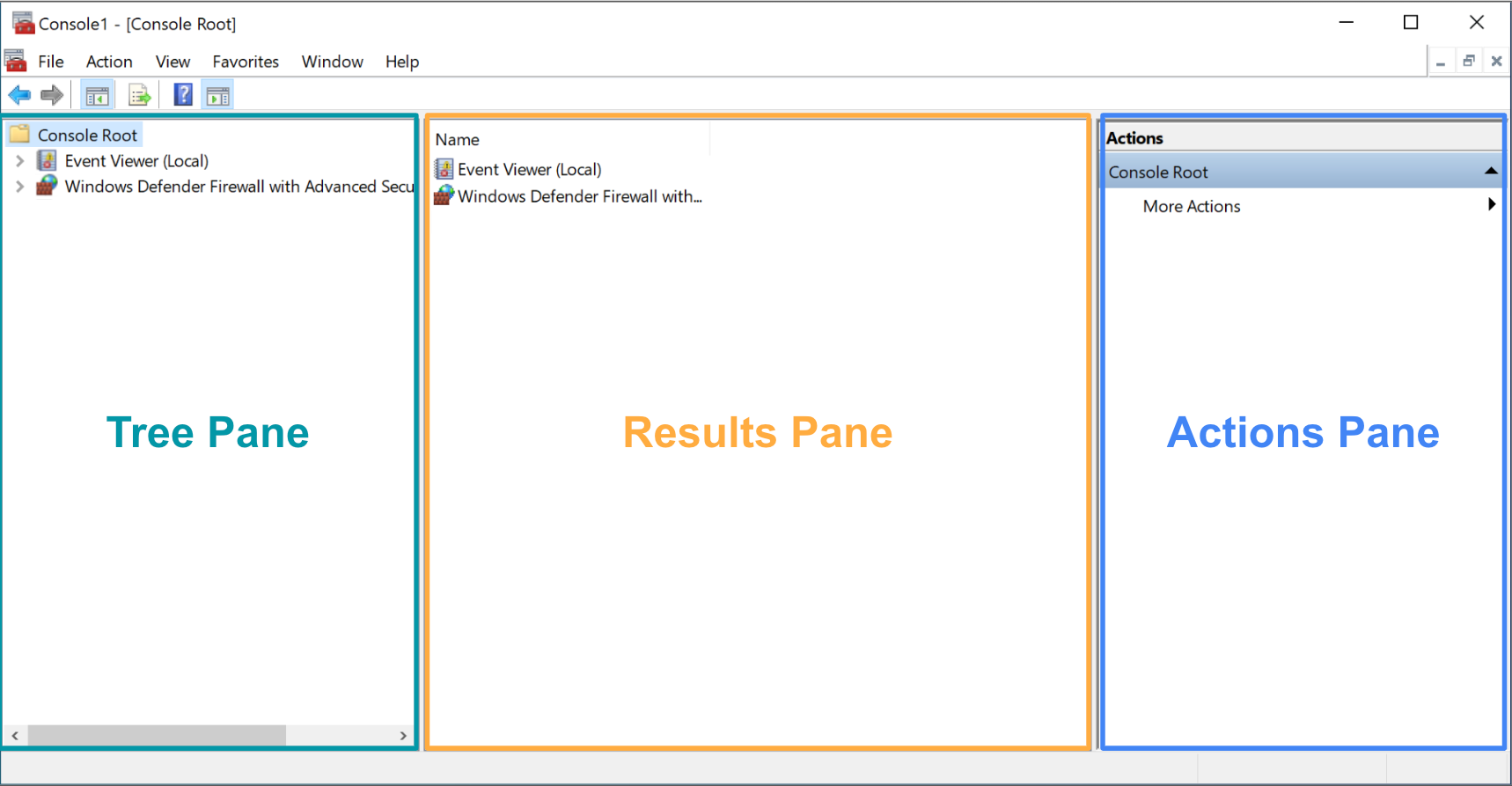

Microsoft Management Console は Windows のハードウェアやソフトウェア、ネットワークコンポーネントの設定や監視をするためのツールです[5] 。MSC ファイルは Microsoft 管理コンソール(Microsoft Management Console) に関連付けられたファイルで、両者には様々な機能が実装されています。そうした機能の中には、攻撃者が悪用可能なものも存在しており、2024年3月頃から様々な攻撃グループが悪用をし始めました。

現在確認されている悪用手法として、次の3つが挙げられます。

- Taskpad : MMCにデフォルトで実装されており、任意のコマンドを実行できる

- GrimResource : res プロトコルとapds.dll に存在する XSS 脆弱性を用いて意図せずコマンドを実行させる(Microsoft社により修正済み)

- Kamikaze : ActiveX コントロールを用いて意図せずコマンドを実行させる

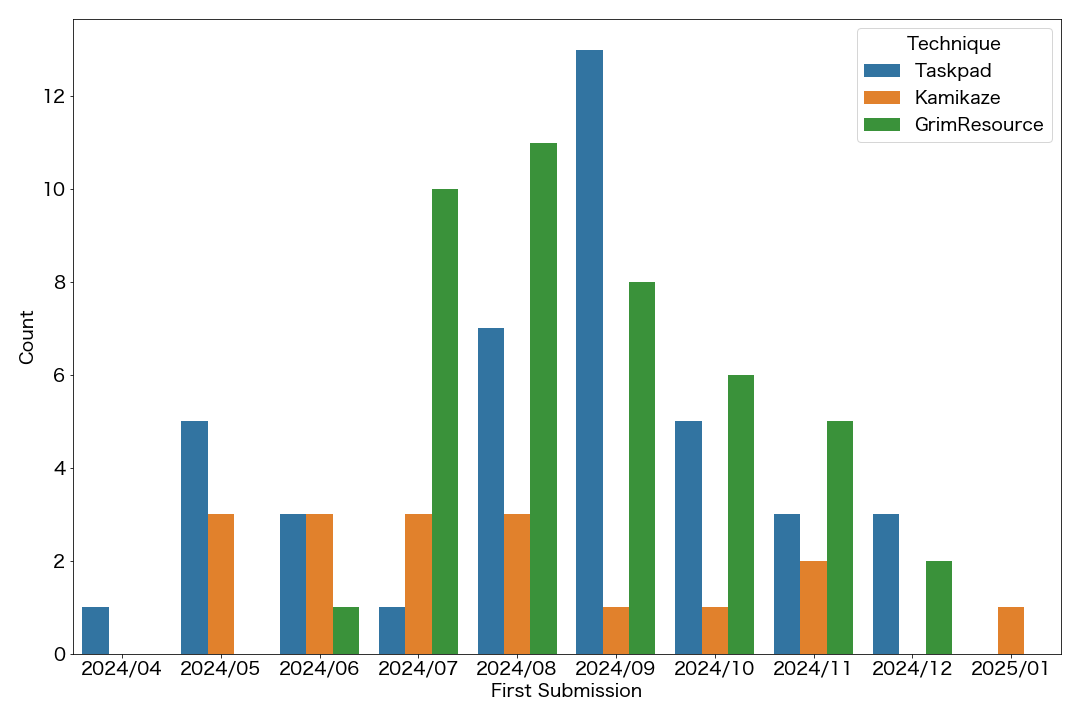

私たちは収集した100以上の検体について様々な特徴を整理し、各手法の検体数や攻撃グループごとの検体数を分類しました。月ごとに各手法の利用状況を集計したグラフが次の図となります。

攻撃キャンペーン

悪性MSCファイルを用いた攻撃は、様々な攻撃グループによって行われています。私たちは7つの攻撃グループと、それらが展開する攻撃キャンペーンについて調査しました。

- DarkPlum

- DarkPeony

- BugPeony

- Bitter

- Patchwork

- Sticky Werewolf

- GhostClover

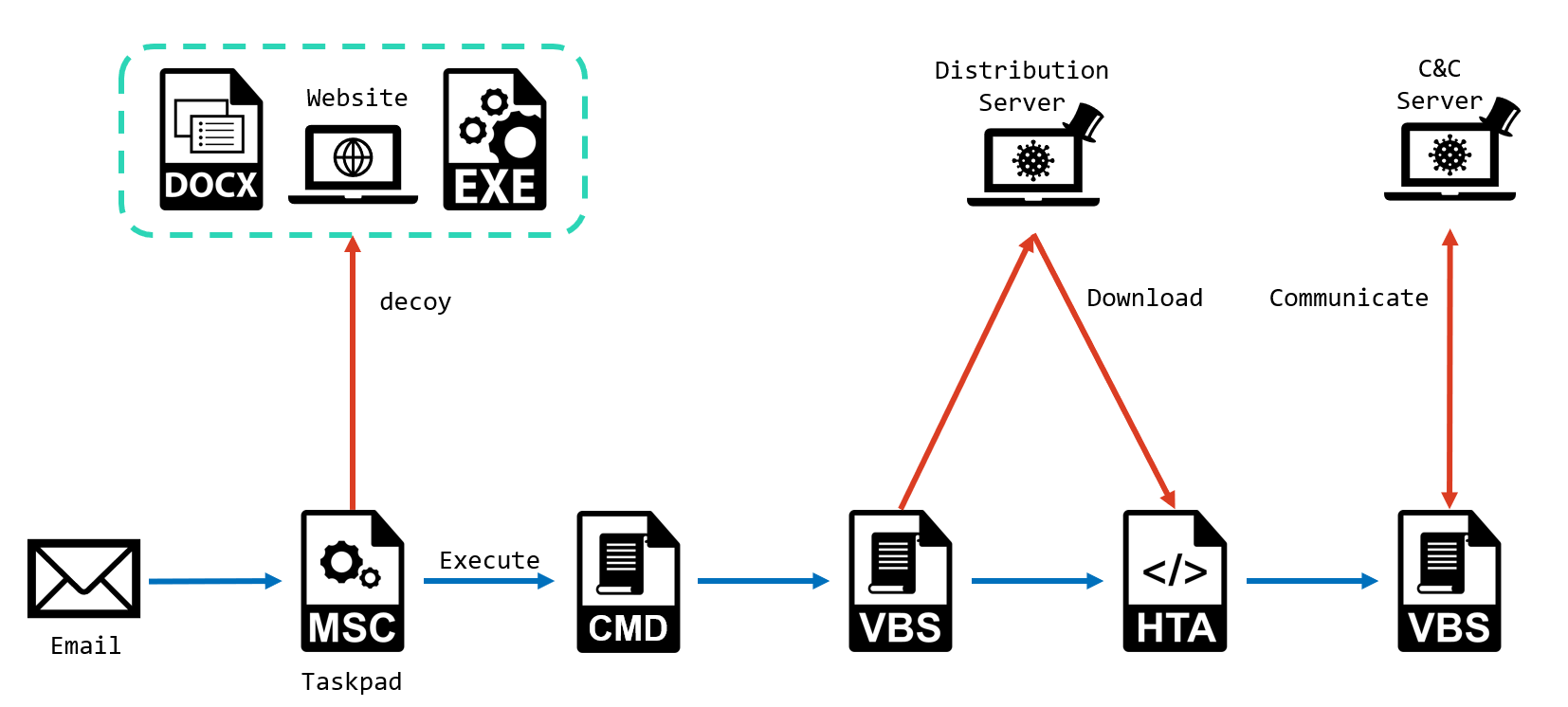

次の図はDarkPlum(あるいは APT43 や Kimsuky とも呼ばれる)による悪性MSCファイルを利用した攻撃キャンペーンにおける攻撃フローを示しています。本ホワイトペーパーでは、このように各攻撃グループに対して、それぞれ攻撃フローと共に攻撃キャンペーンの全体像と、その詳細について紹介します。

リサーチ

MSC ファイルには、作成者の特定に役立つ以下のデータが含まれています。

- アイコンの画像データ : Explorer.exe 等で表示されるアイコンの画像データ

- ConsoleFileID : ウィザードで MSC ファイルを作成するごとに発行されるユニークな UUID

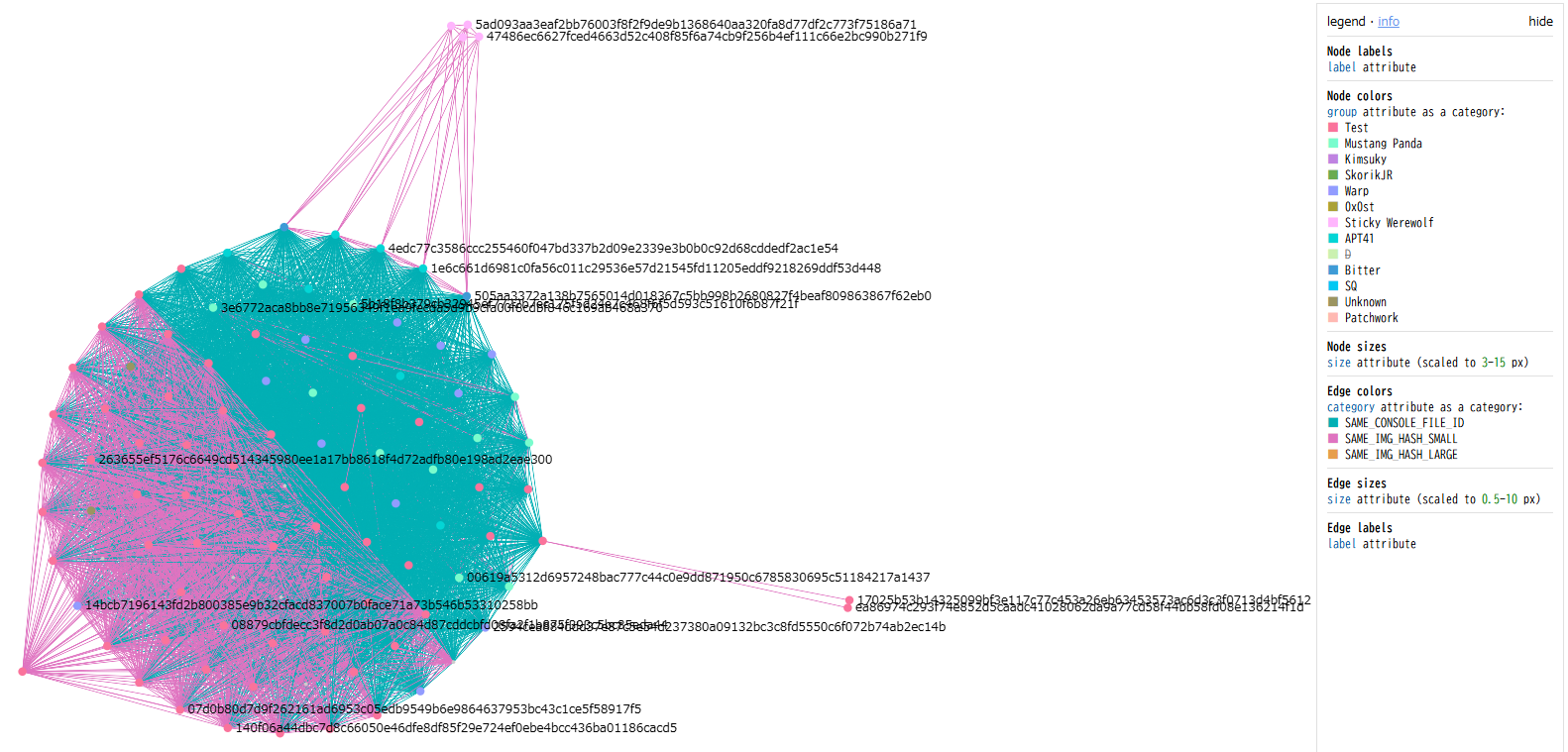

私たちは、アイコンに含まれるハッシュ値とConsoleFileIDによりクラスタを作成し、以下の図のようにグラフで表現しました。こうしたグラフを用いることで、近縁種の検体の特定や、アトリビューションに役立てることができます。

防御手法

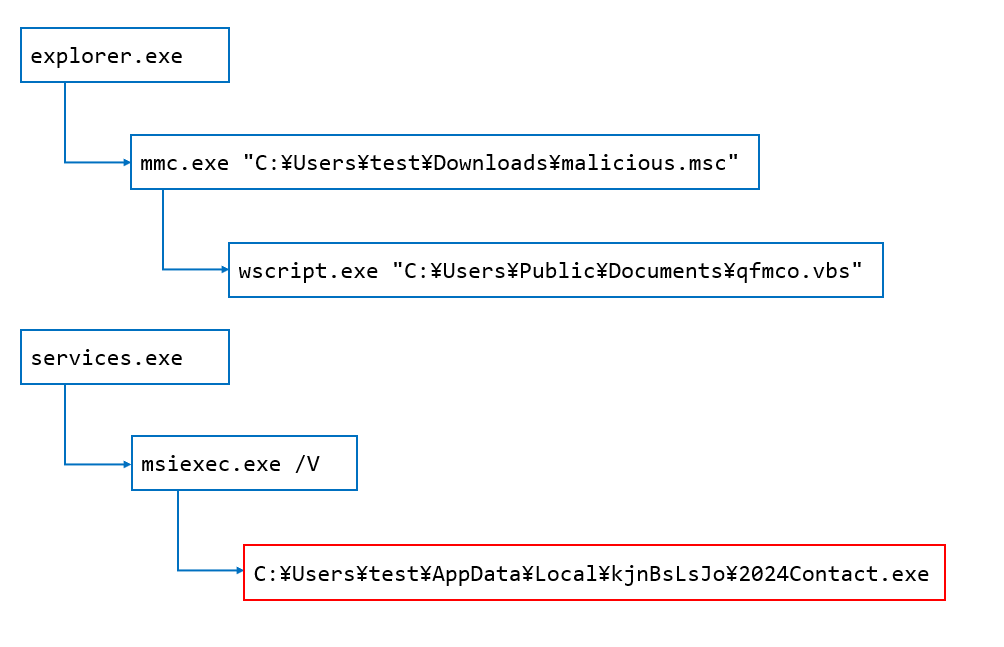

悪性MSCファイルを用いた攻撃から組織を守るため、検知・分析・防御に分けて防衛手法を提案しました。ファイルやプロセス、ネットワークでの挙動をもとに、効率的で現実的な防衛手法を紹介しています。次の図は、悪性MSCファイルを実行したときのプロセスツリーです。プロセスの親子関係やコマンドラインに注目することで悪性MSCファイルの挙動を確認できます。

おわりに

本ホワイトペーパーでは、2024年度に収集・調査した悪性MSCファイルについて、その構造から、悪性手法の詳細と分類、攻撃グループとキャンペーン、MSCファイルのメタデータを用いたリサーチ、および防御手法を検討してきました。悪性なMSCファイルを使った攻撃は今後も継続すると考えられます。SOCでは引続きリサーチを続けていくつもりです。本ホワイトペーパーを活用し、実際に組織を守るために必要な対策を行うための一助となれば幸いです。

参考文献

[1] NTTセキュリティ, "Operation ControlPlug: MSCファイルを使った標的型攻撃キャンペーン", https://jp.security.ntt/tech_blog/controlplug

[2] NTTセキュリティ, "AppDomainManager Injectionを悪用したマルウェアによる攻撃について", https://jp.security.ntt/tech_blog/appdomainmanager-injection

[3] NTTセキュリティ, "JSAC2025 登壇レポート", https://jp.security.ntt/tech_blog/jsac2025

[4] JSAC 2025, "Behind the scenes of recent DarkPlum operations", https://jsac.jpcert.or.jp/archive/2025/pdf/JSAC2025_1_9_amata_rintaro_en.pdf

[5] Microsoft, “What is Microsoft Management Console?”, https://learn.microsoft.com/en-us/troubleshoot/windows-server/system-management-components/what-is-microsoft-management-console

.png)