そこで注目されているのが、どこからアクセスしてもWeb通信を安全にする「SWG(Secure Web Gateway)」です。

本記事では、ゼロトラスト時代の新しいプロキシであるSWGの仕組み、機能、そして導入によって得られる具体的なメリットについて、図解を交えて解説します。

SWG(Secure Web Gateway)とは?

概要:Web通信を浄化する「クラウド型プロキシ」

SWGとは、ユーザーがWebサイトやクラウドサービスへアクセスする際の通信を中継し、安全性をチェックする「クラウド上のプロキシサーバー」のことです。

従来、社内に設置していた「プロキシサーバー」や「URLフィルタリング装置」の機能をクラウドサービスとして提供するもので、全てのデバイスからのWebアクセスをSWG経由にすることで、ウイルス感染や情報漏洩を防ぎます。

役割:全社員が必ず通る「クラウド上の検問所」

SWGの最大の役割は、社内・社外を問わず、全社員のインターネットアクセスを「一箇所の検問所」に集約して検査することです。これにより、すべての通信に同じセキュリティポリシーを適用できるようになります。

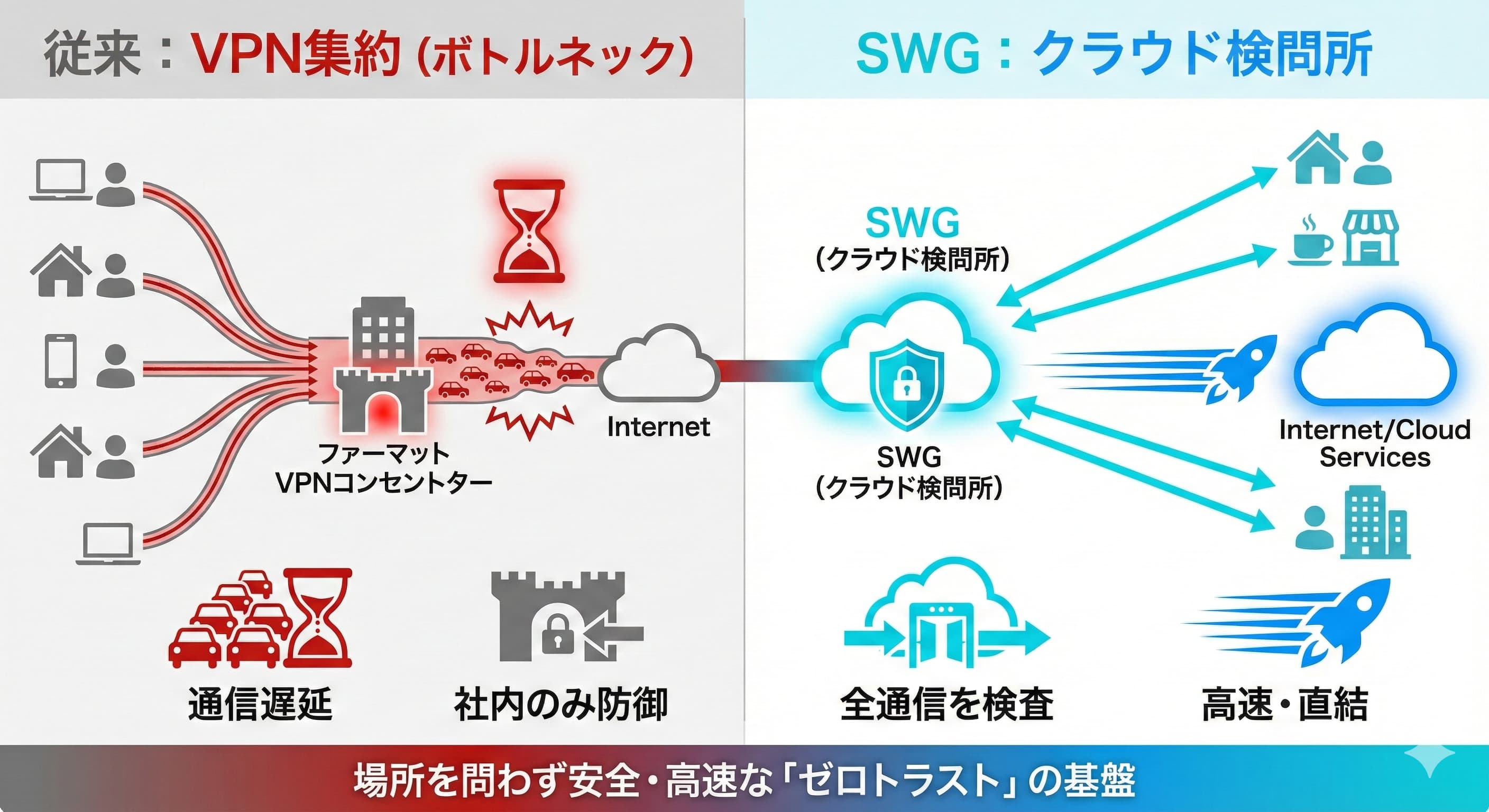

- これまでの課題(VPN):

社外から一度社内ネットワークにアクセスする必要があり、VPN機器に通信が集中し「VPNが遅い」というボトルネックが発生。 - SWG導入後:

クラウド上の検問所から直接インターネットへアクセス(ローカルブレイクアウト)するため、セキュリティを維持したまま、通信遅延を解消(脱VPN・ローカルブレイクアウト)。

ゼロトラスト視点での重要性

昨今、SWGが注目されているのは、テレワークとクラウドの普及により、「社内(境界の内側)なら安全」という従来の境界型防御が崩壊したためです。

そして、ゼロトラストは「すべての通信を信頼せず、常に検証する」という考え方であり、SWGはこの概念を、Webアクセスの領域で技術的に実現する基盤です。社内外にかかわらず、必ずSWGという検問所を通すことで、全社員に同じ強度のセキュリティポリシーを適用し、安全を担保します。

関連記事:【ゼロトラストとは?】MDRで実現する次世代セキュリティ

なぜSWGが「ゼロトラスト」に不可欠なのか?

ゼロトラストセキュリティを実現する上で、SWGは欠かせない3つの理由があります。

理由 | 従来のセキュリティ課題 | SWGでの解決策 |

|---|---|---|

① 脱・境界型防御 | 「社内FW」に依存。 PCを持ち出した瞬間、防御が無効化され無防備になる。 | どこからのアクセスでも社内と同じ防御を提供。 |

② コンテキスト制御 | 「IP・ポート」のみで判断。 単純な通信許可/拒否しかできず、なりすましに弱い。 | ID・端末・データの文脈を踏まえて柔軟に制御。 |

③ 暗号化通信の可視化 | 「盲目的な信頼」。 暗号化(HTTPS)の中身を検査できず、脅威をそのまま通してしまう。 | クラウドのリソースで全復号・検査し、隠れた脅威を見逃さない。 |

理由①:脱・境界型防御(場所を問わない防御)

従来のセキュリティは「社内のファイアウォール」が守りの要でした。しかし、PCを持ち出した瞬間、その守りは無効化されてしまいます。

SWGはインターネット上に存在するため、「あらゆる場所からのアクセス」を捕捉できます。自宅、空港、ホテルなど、どこで働いていても、SWGを経由させることで社内と同じレベルの防御を提供できます。

理由②:コンテキスト(文脈)ベースの制御

従来のファイアウォールは「IPアドレスとポート番号」で通信を許可/拒否していました。

一方、SWGは、「誰が(ID)」「どの端末で(デバイス状態)」「どんなデータを(機密性)」扱っているかという「文脈(コンテキスト)」を深く検証します。

たとえば「正当なIDだが、普段と違う端末からのアクセスなのでブロックする」といった柔軟かつ厳格な制御が可能です。

理由③:暗号化通信(SSL/TLS)の「完全な可視化」

現在、Web通信の9割近くが暗号化(HTTPS)されています。従来の機器では、暗号化された通信の中身を見ることができず、脅威をそのまま通してしまうケースが多発しています。

SWGは、クラウドのリソースを使って「暗号化通信をすべて復号して検査」できます。これにより、隠れた脅威(マルウェア・C2通信・フィッシング)を見逃さないのです。

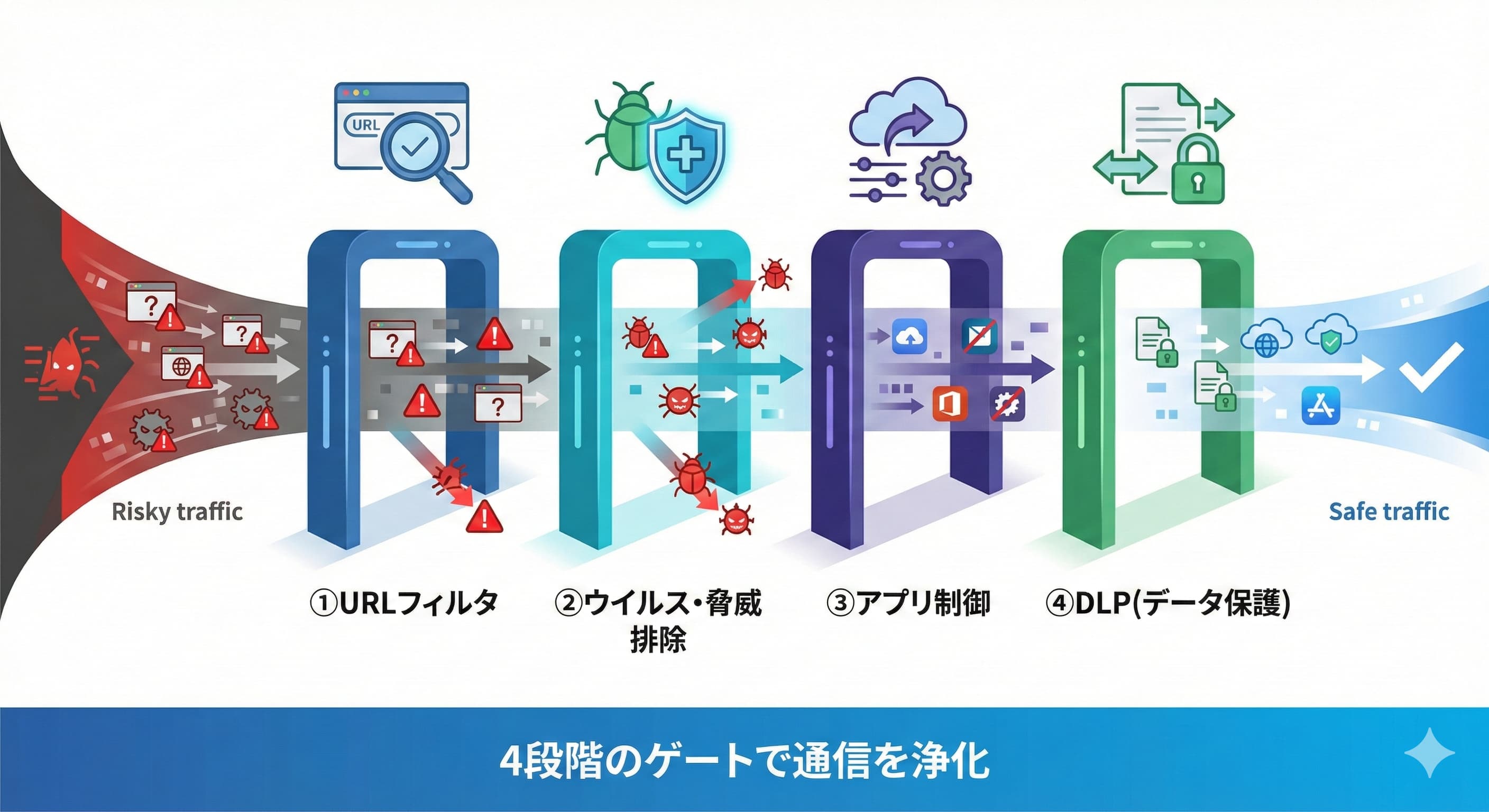

SWGが提供する「4つのコア機能」

SWGは単なる「URLフィルタリング」ではありません。多層的なフィルターとして機能し、Web通信を浄化します。

① URLフィルタリング(アクセスの検証)

「どのサイトに行こうとしているか」をチェックする機能です。

ギャンブルなどの業務に関係ないカテゴリの閲覧を禁止したり、フィッシング詐欺サイトなどの危険なURLへの接続を自動的にブロックします。

② アンチウイルス・サンドボックス(脅威の検証)

「ダウンロードするファイルは安全か」をチェックする機能です。クラウドサービス(SaaS)専用の管理機能です。

既知のウイルス排除はもちろん、未知のファイルであれば「サンドボックス(隔離された仮想環境)」内で実際に動作させ、不審な挙動がないかを確認して、ゼロデイ攻撃も防ぎます。

③ アプリケーション制御(シャドーIT対策)

「どのアプリで何をしているか」をチェックする機能です。

例えば、「Boxの閲覧は許可するが、アップロードは禁止」「Facebookへの投稿は禁止」といったように、Webアプリごとの細かい操作レベルで利用を制御します。これにより、会社が許可していないクラウドサービスの利用(シャドーIT)を可視化・制御します。

④ DLP(データ保護)

「重要なデータを外に出そうとしていないか」をチェックする機能です。

送信されるデータの中身を検査し、マイナンバー、クレジットカード番号、特定の機密キーワードなどが含まれている場合、その通信をブロックして情報漏洩を未然に防ぎます。

SWG導入による「3つのメリット」

SWGを導入するメリットは以下の通りです。

メリット | 従来の課題(Before) | SWG導入後の効果(After) |

|---|---|---|

① セキュリティの均一化 | 拠点ごとのバラつき | 全社員への統一ポリシー適用 |

② VPN負荷の軽減 | 通信集中による遅延 | ローカルブレイクアウトで高速化 |

③ 運用負荷の軽減 | メンテ・パッチ対応の負荷 | クラウド化でメンテナンスフリー |

メリット①:セキュリティレベルの均一化

SWGを導入すれば、物理的な場所に依存せず、全ユーザーに統一されたセキュリティポリシーを自動適用できます。従来の課題であった拠点ごとのバラつきがなくなり、リスクを最小限にすることができます。

メリット②:VPN負荷の軽減(脱VPNの促進)

Web会議やクラウド利用による大容量通信を、SWGから直接インターネットへ逃がす(ローカルブレイクアウト)ことができます。

これにより、社内VPNへのアクセス集中がなくなり、「VPNが重くて仕事にならない」「Web会議が止まる」といった問題を解消し、業務効率を向上します。

メリット③:運用負荷の軽減

SWGはクラウドサービス(SaaS)として提供されるため、物理機器(アプライアンス)の管理が不要です。

ファームウェアの更新やパッチ適用はベンダー側で行われるため、情シス担当者はメンテナンス作業から解放され、常に最新の脅威インテリジェンスを利用できます。

SWGと「CASB」「SASE」の関係性

SWGとよく比較される用語に「CASB(キャスビー)」や「SASE(サッシー)」があります。それぞれの立ち位置を整理しましょう。

SWGとCASBの違い

SWGはとCASBの決定的な違いは、その「守備範囲」と「監視の深さ」にあります。

- SWG: インターネット全体(Webサイト)へのアクセスを守る「広範囲なフィルター」。

- CASB: 特定のSaaS(Microsoft 365やBoxなど)の利用状況を深く可視化・制御する「SaaS専用の管理ツール」。

現在は、SWG製品の中にCASB機能が統合されているケースが一般的です。

SASEへの発展

SWGは、SASE(Secure Access Service Edge)という大きな枠組みの一部です。

- SASE = ネットワーク機能(SD-WAN) + セキュリティ機能(SSE)

- SSE = SWG + CASB + ZTNA(リモートアクセス)

いきなり全てを導入するのではなく、まずはSWGで「Webセキュリティ」を固め、次にZTNAなどを統合してSASEへ進化させていくのが、セキュリティ強化の王道ロードマップとなります。

関連記事:SASEとは?ゼロトラストを実現する次世代ネットワークセキュリティ

関連記事:【SSEとは】SASEとの違いやメリットをわかりやすく解説

まとめ:ゼロトラストの第一歩は「SWG」から始めよう

SWGは、ゼロトラストセキュリティを実現するための「Webアクセスの監視塔」です。「脱VPN」による快適な通信環境と、「場所を問わない」強固なセキュリティを両立させる、現代の必須インフラと言えるでしょう。

いきなり全てのセキュリティを刷新するのが難しい場合でも、まずはSWGから導入を検討してみてはいかがでしょうか。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード