従来のバックアップ方法では危険?

「ランサムウェア対策としてバックアップは取っているから大丈夫」と考えているなら、危険な状態かもしれません。従来のバックアップ手法は、高度化する現代のサイバー攻撃の前では無力化されつつあります。

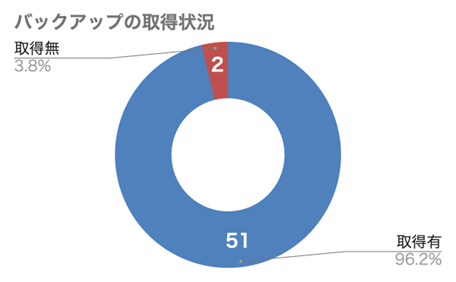

バックアップ取得企業の8割以上が「復元失敗」

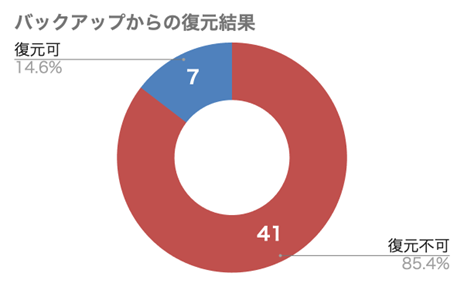

警察庁の報告によると、ランサムウェア被害に遭った企業の多くが「事前にバックアップを取得していた」と回答しています。しかし、そのうちの85.4%が「データの復元ができなかった」という衝撃的な結果が明らかになっています。

出典:警察庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」を基に作成

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R7kami/R07_kami_cyber_jyosei.pdf

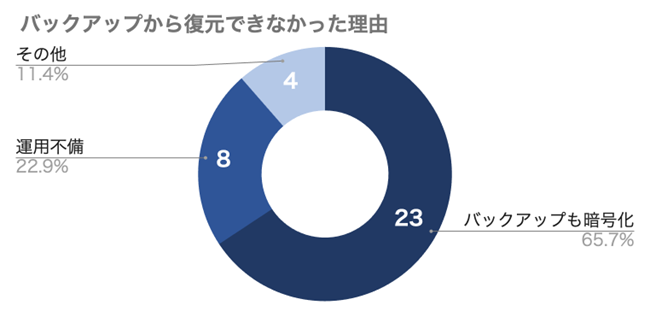

復元できなかった最大の理由は、ネットワーク経由で「バックアップデータごと暗号化されてしまった」ことです。このように、「取っているから安心」という従来の常識が、いかに危険な状態であるかがこのデータから読み取れます。

出典:警察庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」を基に作成

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R7kami/R07_kami_cyber_jyosei.pdf

では、なぜバックアップまで被害に遭ってしまうのでしょうか。その主な理由は以下の3つです。

①常時接続のリスク

従来のバックアップは、日々の自動保存のために社内ネットワークと常時接続されています。ランサムウェアはネットワーク内を横展開で感染を広げるため、本番環境のサーバーが感染すれば、繋がっているバックアップストレージも同時に暗号化されてしまいます。

関連記事:【ランサムウェアとは】企業の事業継続を脅かす脅威|最新手口、感染経路、必須対策、復旧までを徹底解説

②バックアップサーバー自体の脆弱性

バックアップシステムのOSや、管理画面の脆弱性を直接狙われるケースも急増しています。管理者アカウントが奪われてしまえば、攻撃者は正規の管理者として、バックアップデータを削除・暗号化できてしまいます。

③クラウドSaaS(M365 / Google Workspace)は“バックアップではない”

Microsoft 365やGoogle Workspaceなど、「クラウドサービスにデータを置いているから安全」というのも大きな誤解です。これらは同期ツールであり、手元のパソコンでデータが暗号化されれば、クラウド上のデータも即座に暗号化された状態に上書きされてしまい復元が不可能になります。

「3-2-1ルール」はもう古い?新常識「3-2-1-1-0」への進化

従来の「3-2-1」ルールとリスク

長年、データ保護の基本として推奨されてきたのが「3-2-1ルール」です。これは以下の構成を指します。

- 3つのデータコピーを持つ(本番データ1つ + バックアップ2つ)

- 2種類の異なるメディアに保存する(サーバー、外付けディスク、クラウドなど)

- 1つのデータは遠隔地(オフサイト)に保管する

しかし、いくら物理的に離れた遠隔地にデータを置いていても、VPNなどで社内ネットワークと繋がっていれば、感染経路となり得ます。結果として、本番データから遠隔地のバックアップまで一網打尽に暗号化されてしまうリスクが潜んでいます。

新常識「3-2-1-1-0」ルールとは?

そこで現在、ランサムウェアからデータを守り抜く方法として提唱されているのが「3-2-1-1-0ルール」です。

ポイント①:ランサムウェアを遮断する「オフライン / イミュータブル」

従来の「3-2-1」に追加された「1」は、ネットワークから物理的に切り離す(オフライン)、またはシステム的に書き換えを不可能にする(イミュータブル)ことを指します。これにより、ランサムウェアがバックアップデータに到達する経路を遮断します。

ポイント②:確実に復旧するための定期的な復旧テスト

末尾に追加された「0」は、データ復元時の「エラーを0(ゼロ)」にすることを意味します。バックアップは取って終わりではなく、「いざという時に本当に戻せるか」を定期的なテストによって担保する必要があります。

ポイント③:クラウド・オンプレ双方で構成可能

この新ルールは、オンプレミス(自社サーバー)に専用機器を導入して実現することも、クラウド上のストレージサービス(Amazon S3 / Azure Blobなど)を活用して構築することも可能です。自社の環境や予算に合わせて柔軟に構成できる点も大きなメリットです。

【徹底比較】従来型(3-2-1) vs ランサムウェア対策型(3-2-1-1-0)

新旧ルールの決定的な違いはどこにあるのでしょうか。以下の表で全体像を確認してから、詳細な比較ポイントを見ていきましょう。

比較項目 | 従来型(3-2-1ルール) | ランサムウェア対策型(3-2-1-1-0ルール) |

|---|---|---|

① ネットワーク | 遠隔地でも常時接続が多い | オフラインで完全に切り離す |

② データの状態 | 管理者権限があれば上書き可能 | 一定期間は不変(イミュータブル) |

③ 復旧の確実性 | 取得できているかの確認のみ(エラー多発) | 定期テストでエラーゼロを担保 |

④ RTO / RPO | あいまいになりがち | 復旧目標に合わせて明確に設計 |

比較ポイント①:ネットワークの「常時接続」か「切り離し(オフライン)」か

従来型は物理的な距離(遠隔地)を重視していましたが、対策型は「論理的な距離(ネットワークからの切断)」を重視します。常時接続の罠から抜け出すことが第一歩です。

比較ポイント②:データが「上書き可能」か「不変(イミュータブル)」か

従来型は利便性を優先し、容量がいっぱいになれば古いデータを上書きできる仕組みでした。対策型はこれを根本から見直し、「絶対に書き換えられない聖域」を作ります。

比較ポイント③:復旧テストによる「確実性の担保」があるか

「8割が復元失敗」という事実が示す通り、従来型は「バックアップジョブが成功したか」しか見ていませんでした。対策型は「実際にシステムとして起動し、業務が再開できるか」までを定期的に検証します。

比較ポイント④:RTO/RPO(復旧時間・復旧時点)の明確性があるか

「いつの時点のデータに(RPO)」、「どれくらいの時間で(RTO)」戻せるのか。対策型では、事業継続計画(BCP)に基づいてこの基準を明確に設定し、それに耐えうるシステムを構築します。

次世代技術「イミュータブル(不変)バックアップ」

3-2-1-1-0ルールの中核をなすのが、この「イミュータブル」という概念です。

イミュータブルバックアップとは?

イミュータブルとは「不変」を意味します。これはWORM(Write Once Read Many:一度書き込んだら、何度でも読めるが書き換えはできない)と呼ばれる技術を利用し、指定した保持期間が過ぎるまでは、いかなる操作を行ってもデータの削除や変更ができないようにロックをかける仕組みです。

最大のメリット:管理者アカウントが乗っ取られてもデータを死守

この技術の最大の強みは、「管理者アカウントが乗っ取られてもデータを消せない」点にあります。万が一、攻撃者に管理者のIDとパスワードが奪われ、最高権限で操作しても、システム側がそれを拒否し、データを安全に守り抜きます。

クラウドストレージのWORM設定例

この技術は高価な専用機器だけでなく、パブリッククラウドでも手軽に利用できます。例えば「Amazon S3 のオブジェクトロック機能」や「Azure Blob Storage のイミュータブルストレージ機能」を有効化するだけで、強固なWORM環境を構築することが可能です。

ランサムウェアによる“バックアップ破壊攻撃”に最も有効な対策

「まずバックアップを破壊してから、本番環境を暗号化して身代金を要求する」というランサムウェアの手口に対して、イミュータブルバックアップは現時点で最も有効かつ確実な防御策となります。

運用時の落とし穴:見落としがちな4つのポイント

最新のシステムを導入しても、運用に穴があれば意味がありません。最後に、多くの企業が見落としがちな4つのポイントを解説します。

① 復旧テストの欠如

システム任せでバックアップを取り、復旧訓練を行っていないケースは危険です。いざという時に以下のような事態に陥る可能性があります。

- リストア用パスワードの紛失・忘却

- 手順書の陳腐化(古くて実際のシステム構成と合わず戻せない)

- 復旧時間の見積もり誤り(想定以上に時間がかかり業務再開に間に合わない)

「データが取れているか」だけでなく、「実際に戻せるか」を確認する定期的な復旧テストは必須です。

② クラウド環境のバックアップ漏れ

前述の通り、Microsoft 365などのSaaSデータはランサムウェアの標的になります。オンプレミスのサーバーだけでなく、クラウド上の重要な業務データもサードパーティ製のツール等でバックアップ対象に含める必要があります。

③ 管理者権限の分離(MFAの導入)

バックアップシステムへのログインには、多要素認証(MFA)が必須です。また、普段の業務で使うアカウントと、バックアップを管理するアカウントは完全に分離し、被害の連鎖を防ぐことが重要です。

④ ストレージ単体ではなく“全体の業務復旧”を想定していない

データだけが戻っても、サーバーのOSやネットワーク設定、アプリケーション環境が戻らなければ業務は再開できません。データ単体ではなく、システム全体を丸ごと復旧できる「ベアメタル回復」や「仮想マシンの復旧」を想定した設計が必要です。

まとめ:ランサムウェアの脅威から企業を救う、「確実な復旧」への第一歩

「バックアップを取っているから大丈夫」という時代は終わりました。これから必要なのは、単なるデータの保存ではなく「確実に事業を復旧できるバックアップ」です。

ランサムウェアによる身代金要求を無効化し、企業の信頼と事業を守り抜くために、まずは現在のバックアップ環境が「3-2-1-1-0ルール」を満たしているか、見直すところから始めてみてはいかがでしょうか。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード