本記事では、SSEの基本的な意味から、よく混同される「SASE」との違い、そして導入によって得られる具体的なメリットについてわかりやすく解説します。

SSE(Security Service Edge)とは?

定義:場所を問わず守る「クラウド型のセキュリティ統合基盤」

SSE(Security Service Edge)とは、ガートナー社が提唱したセキュリティの概念です。

Webアクセス、クラウドサービス(SaaS)の利用、社内アプリケーションへのリモートアクセスに対し、「場所を問わず」「同一のポリシーで」セキュリティ機能を提供するクラウドプラットフォームを指します。従来のように社内ネットワークの出入口を守るのではなく、ユーザーや端末がどこにいても“常に守る”ことを前提に設計されている点が最大の特長です。

一言で言うと「クラウド上の検問所」

従来の「社内に設置されたファイアウォール」や「オンプレミスのプロキシ」とは異なり、検問機能をクラウド上に置くことで以下のメリットが生まれます。

- 場所を選ばないアクセス管理:オフィス・自宅・出張先・カフェなど、どこからの通信でも必ずクラウド上の検問所を経由。

- セキュリティ強度の統一:働く場所に関係なく、社内と同じセキュリティポリシーを一貫して適用。

「社内か社外か」ではなく、「誰が・どの端末で・どのアプリにアクセスするか」で判断する設計思想が、SSEの根幹にあります。

市場背景:なぜSASEから「セキュリティ」だけが独立したのか?

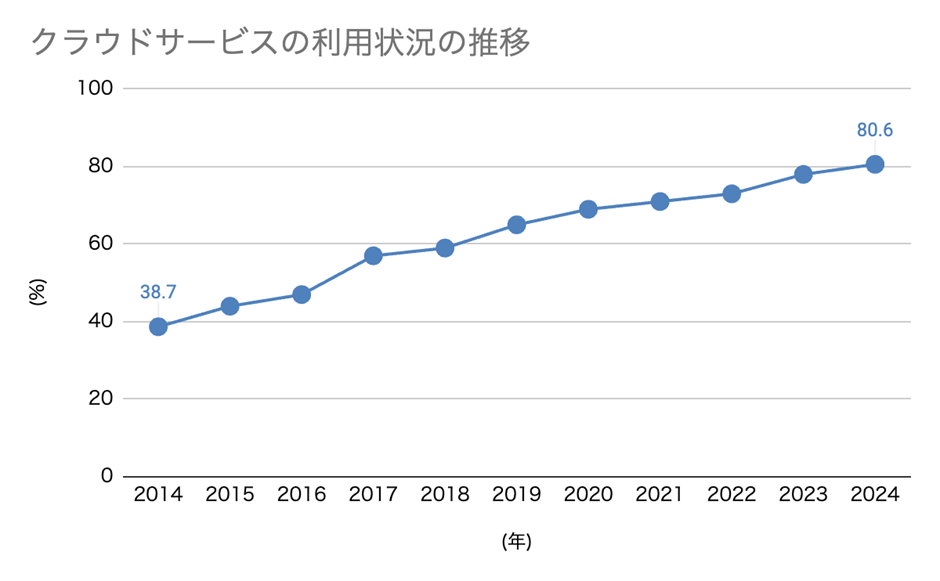

総務省の調査によると、企業のクラウドサービス利用率は年々上昇しており、2024年には80.6%の企業がクラウドサービスを利用しています。

こうした環境変化に対応するため、ネットワークとセキュリティを統合する「SASE(サシー、サッシー)」という概念が登場しましたが、ネットワーク機器の刷新は大掛かりで時間がかかります。

そこで、「ネットワーク刷新は後回しでもいいが、セキュリティだけは今すぐ強化したい」というニーズが高まり、SASEからセキュリティ機能だけを切り出した「SSE」というカテゴリが確立されました。

出典:総務省「情報通信白書令和7年版」を基に作成https://www.soumu.go.jp/johotsusintokei/whitepaper/ja/r07/html/nd111210.html

最大の疑問「SSE」と「SASE」の違いは?

SSEを理解する上で最も重要なのが、SASE(Secure Access Service Edge)との関係性です。

SASEの一部がSSE

SASEは、大きく2つの機能が組み合わさってできています。

- つなぐ機能(WAN Edge):SD-WANなどのネットワーク機能

- 守る機能(SSE):Web・SaaS・アプリケーションへのアクセスを保護するセキュリティ機能

このSASEの構成要素のうち、「守る機能(セキュリティ)」だけを指してSSEと呼びます。

関連記事:SASEとは?ゼロトラストを実現する次世代ネットワークセキュリティ

なぜSSE単体で注目されるのか?

理想はネットワークとセキュリティを同時に統合する「SASE」ですが、現実には以下のような理由で「まずはSSEから」始める企業が増えています。

- 導入のハードル: 全拠点のネットワーク機器(SD-WAN)を入れ替えるには、多大なコストと時間がかかる。

- 緊急度の違い: ネットワークの刷新よりも、ランサムウェア対策や漏洩対策といった「セキュリティ強化」の方が、経営上の優先度が高い。

その結果、「ネットワークは現状維持のまま、セキュリティだけをクラウド化する」という現実解として、SSEが急速に普及しています。

SSEを構成する「3つのコア機能」

SSEには様々な機能が含まれますが、核となるのは以下の3つの機能です。これらが1つのプラットフォームに統合されています。

機能 | 概要 | 主な役割 |

|---|---|---|

① SWG | Webプロキシのクラウド版 | Webアクセスの安全確保 |

② CASB | SaaS管理の司令塔 | SaaS利用の可視化・制御 |

③ ZTNA | 脱VPN・新しいリモートアクセス | 社内アプリへの限定アクセス |

① SWG(Secure Web Gateway):Webアクセスの安全確保

「Webプロキシ」のクラウド版です。

社員がインターネット閲覧をする際、URLフィルタリングやアンチウイルス機能を適用し、危険なWebサイトへのアクセスやマルウェアのダウンロードをブロックします。

② CASB(Cloud Access Security Broker):SaaS利用の可視化・制御

クラウドサービス(SaaS)専用の管理機能です。

「誰が、どのクラウドサービスを使っているか」を可視化してシャドーIT(会社が許可していないツールの利用)を発見したり、機密データのアップロードを制限して情報漏洩を防ぎます。

③ ZTNA(Zero Trust Network Access):脱VPN・安全なリモートアクセス

従来のVPNに代わる、新しいリモートアクセス技術です。

「一度VPNに入れば社内システムが使い放題」になる従来型とは異なり、ユーザーや端末ごとに「許可された特定のアプリだけ」へのアクセスを認めることで、不正アクセスや被害の拡散(ラテラルムーブメント)を防ぎます。

SSEを導入する3つのメリット

SSE導入の3つのメリットを、以下表にまとめます。

メリット | 概要 | 具体的な効果 |

|---|---|---|

① 場所を問わないセキュリティ | 「どこでも同じ安全」の実現 | セキュリティ格差の解消 |

② VPNボトルネックの解消 | 脱VPNによる高速化 | 通信遅延の解消 |

③ 運用管理の一元化 | 管理コンソールの統合 | 管理工数の削減 |

メリット①:場所を問わず「同じセキュリティ」を適用可能

従来は「社内は安全、社外は危険(VPN必須)」が一般的でしたが、SSEを導入すれば、どこからアクセスしても常に同じポリシーで通信を検査できます。

出張先や自宅からでも、社内と同じレベルのセキュリティが自動的に適用されるため、安全性が格段に向上します。

メリット②:VPNのボトルネック解消(脱VPN)

全社員の通信を社内のVPN装置に集中させる必要がなくなります。

各社員の端末から直接クラウド上のSSEを経由してインターネットやSaaSへアクセスできるため、「VPNが遅くてWeb会議が止まる」「夕方になると繋がらない」といった通信遅延が解消され、業務効率が向上します。

メリット③:運用管理の一元化

これまで「Webフィルタリング」「SaaS管理」「リモートアクセス」とバラバラだった管理コンソールが、SSEなら1つに統合されます。

ポリシー変更やログ確認が一箇所で完結するため、情報システム部門の管理工数が大幅に削減されます。

SSE製品を選ぶ際のポイント

PoP(接続点)の数と場所

SSEは全通信をクラウド上の検問所(PoP)に経由させるため、ユーザーとPoPの物理的な距離が通信速度に直結します。遠すぎると遅延の原因になるため、導入前に以下を確認しましょう。

- 国内PoPの配置:西日本にもユーザーがいる場合、「東京のみ」より「東京・大阪」のような2拠点に分散されている方が望ましい。

- 海外拠点のカバー:海外拠点がある場合、その国や近隣にPoPがないと通信が日本まで戻り、動作が著しく遅くなる。

機能だけでなく、「PoPの立地」は、快適な業務環境を左右する重要要素です。

既存のSD-WANとの親和性

将来的にネットワーク機能も統合して「SASE」へ移行することを視野に入れている場合、現在利用している(または導入予定の)SD-WAN機器とスムーズに連携できるベンダーを選ぶのが賢明です。

- 管理の分断リスク:「SSE」と「SD-WAN」のベンダーが異なると、運用が煩雑になる可能性あり。API連携や相互接続性について確認要。

- 資産の有効活用:既存ルーターや回線を流用できるか、あるいは専用機器への買い替えが必要か確認要。

「今のセキュリティ」だけでなく、「将来の拡張(SASE化)」で無駄が出ないベンダー選びが賢明です。

まとめ:ネットワーク構成は変えずに、「セキュリティ」だけを強化する現実解

SSEは、SASEの構成要素から「セキュリティ機能」だけを切り出した、非常に現実的なソリューションです。「ネットワーク(回線)の刷新はハードルが高いが、テレワーク環境のセキュリティは今すぐ強化したい」と考える企業にとって、最適な選択肢の1つと言えるでしょう。まずはSSEで足元を固め、将来的なSASE化への第一歩を踏み出してみてはいかがでしょうか。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード