そこで、この危険なVPN運用から脱却する技術として注目されているのが「SDP(Software Defined Perimeter)」です。本記事では、攻撃者から「サーバーの存在自体を隠す」というSDPの仕組みから、VPNとの決定的な違い、具体的な導入メリットまでをわかりやすく解説します。

SDP(Software Defined Perimeter)とは?

概要:ソフトウェアで境界を定義する「脱・境界防御」の技術

SDPは、物理的なネットワーク機器(ファイアウォール等)が作る境界線に依存せず、ソフトウェアの制御によって「仮想的な境界」を作り出す技術です。

場所の「壁」から、動的な「バリア」へ

従来の防御は「社内ネットワーク」を機器で囲う物理的な防御でした。一方SDPは、ユーザーがどこにいても、「アクセスしたいアプリ」と「許可されたユーザー」の周囲だけにソフトウェアで境界を張ります。

「面」ではなく「点」で繋ぐ最小権限アクセス

ネットワーク全体へ接続するVPNに対し、SDPは許可された特定のアプリと1対1で接続します。例えば、営業担当なら顧客管理システムへの道だけが開通し、他のシステムやサーバーには一切アクセスできません。

必要な時だけ繋がる「専用トンネル」

常時繋がるネットワークとは異なり、厳格な認証をクリアした瞬間にだけ、そのユーザー専用の経路を生成します。利用終了後、経路ごと消滅させ、攻撃者が入り込む隙を与えません。

仕組み:認証前はIPアドレスすら返さない「ブラッククラウド」

SDPの最大の特徴は、「認証されていないユーザーからのアクセスには一切応答しない」という点です。具体的には、ネットワーク上で以下のような状態を作り出します。

- 完全な沈黙(Ping応答なし): 認証をクリアするまでは、IPアドレスに対する確認応答すら一切返さない徹底した隠蔽。

- サーバーのブラッククラウド化: 攻撃者からはそこにサーバーが存在しないように見えるステルス状態。

- 攻撃の根本的な無効化: 攻撃対象(標的)を見つけることができないため、DDoS攻撃や脆弱性スキャンの糸口を排除。

ゼロトラストとの関係:概念をシステムに落とし込む「実装」の役割

ゼロトラストは「すべての通信を信頼せず、常に検証する」という概念ですが、この概念を実現させるための技術がSDPにあたります。また、このSDPの仕組みを基盤とし、現代のクラウド環境に最適化して進化したソリューションがZTNA(ゼロトラストネットワークアクセス)です。

つまり、「ゼロトラストという理想」を現実のシステムとして動かすための中核技術がSDPであり、それが現在のZTNAへと進化していった、という関係性になります。

関連記事:【ゼロトラストとは?】MDRで実現する次世代セキュリティ

徹底比較:VPNと何が違う? 最大の差は「接続のプロセス」

接続順序の違い

最も混同されやすいVPNとの違いは、「認証と接続の順序」にあります。

- VPN(従来):接続 → 認証 VPNゲートウェイに到達できるため、公開されたログイン画面自体がDDoS攻撃やパスワード総当たり攻撃の標的に。

- SDP(次世代):認証 → 接続「正しいユーザー・正しい端末」と承認されるまで、通信経路は一切開通せず、ログイン画面に到達しない。

機能・セキュリティ比較表

上記の違いが、セキュリティ強度にどう影響するかを一覧で整理しました。

比較項目 | VPN(従来型) | SDP(次世代型) |

|---|---|---|

接続の順序 | 接続 → 認証 (誰でもドアを叩ける) | 認証 → 接続 (許可証がないと道が存在しない) |

攻撃対象領域 | 公開(IPが見える) 脆弱性を突かれやすい | 非公開(隠蔽) 攻撃者からは存在が見えない |

アクセス範囲 | ネットワーク全体 一度入れば動き回れる | アプリ単位(最小権限) 許可されたアプリ以外見えない |

防御モデル | 境界型防御(内側は信頼) | ゼロトラスト(常に検証) |

SDPの最大の強みは、「攻撃者からの隠蔽」と「被害の局所化」です。 認証前にIPアドレスを隠すことで攻撃の標的にならず、万が一端末が乗っ取られても「許可されたアプリ」しか見えないため、社内全体への感染拡大を確実に防ぎます。

なぜ「VPN」のままでは危険なのか?

仕組みの違いを理解した上で、なぜ今すぐVPN運用を見直すべきなのか、具体的なリスクを解説します。

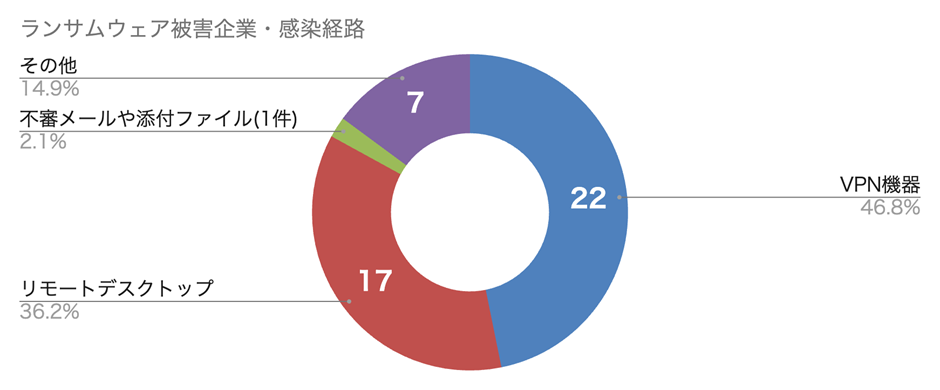

理由①:VPN機器の「脆弱性」がランサムウェアの侵入経路に

警察庁の発表によると、ランサムウェアの感染経路として最も多いのが「VPN機器からの侵入」であり、全体の約半数を占めています。これは、物理的なVPN機器はファームウェアの更新(パッチ適用)に手間と時間がかかるため、攻撃者にその隙を狙われ、既知の脆弱性を突かれてしまうことが主な要因です。

関連記事:【ランサムウェア感染経路】企業が警戒すべきワースト3と侵入の手口|最新対策ガイド

出典:警察庁「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について(2024年9月19日)」を基に作成https://www.npa.go.jp/publications/statistics/cybersecurity/data/R6kami/R06_kami_cyber_jousei.pdf

理由②:侵入後の「ラテラルムーブメント(内部感染拡大)」が容易

VPNは一度認証を突破されると、「社内ネットワーク」というフラットな空間にアクセスできてしまいます。攻撃者はその権限を使って社内のサーバーを次々と探索・感染させる「ラテラルムーブメント(横移動)」を行い、被害を組織全体へと一気に拡大させます。

SDPを構成する「3つのアーキテクチャ」

SDPは、CSA(Cloud Security Alliance)モデルに基づき、主に以下の3つのコンポーネントが連携して安全な接続を実現します。

SDPコントローラー

ユーザーの身元やデバイスの状態を厳格に検証し、誰にどのシステムへのアクセスを許可するかを決定する「司令塔」の役割を担います。ここで正当性が証明されない限り、ネットワーク上にはいかなる通信経路も開通しません。

SDPゲートウェイ

守るべきサーバーやアプリケーションの直前に配置され、コントローラーから許可証を受け取った通信のみを通過させる「関所」として機能します。許可されていないアクセスに対してはPing応答すら返さないため、外部からは存在が見えない状態(ブラッククラウド)を保ちます。

SDPクライアント

ユーザーのPCやスマートフォンにインストールされ、コントローラーに対して接続申請を行う「エージェント」です。アクセスを要求するだけでなく、端末のOSバージョンやセキュリティソフトの稼働状況といった情報を送信し、デバイス自体の安全性を証明します。

SDPを導入する4つのメリット

SDPの導入により、企業はセキュリティと利便性の両方を劇的に向上させることができます。

メリット | 概要 | 期待できる効果 |

|---|---|---|

① 攻撃対象領域の極小化 | サーバーを攻撃者から完全に隠蔽 | 不正アクセスの機会を根本から排除 |

② セキュリティ強度の向上 | 機器の脆弱性パッチ運用から脱却 | 常に最新のセキュリティ状態を維持 |

③ 運用負荷の軽減 | ソフトウェアによる一元管理と柔軟な拡張 | 管理工数の削減とスケーラビリティ確保 |

④ 構成変更の最小化 | 既存のFWやルーターをそのまま活用 | 現在のネットワーク資産を活かして迅速に導入 |

メリット①:攻撃対象領域(アタックサーフェス)の極小化

サーバーをインターネット経由で利用可能にしつつも、認証前のアクセスには一切応答しないため、攻撃者からはその存在が完全に隠蔽されます。脆弱性スキャンや標的型攻撃の対象にならないため、不正アクセスの機会自体を根本から排除できます。

メリット②:セキュリティ強度の向上(脱・脆弱性パッチ運用)

クラウドベースで提供されるSDPを利用することで、情報システム部門を悩ませてきた物理的なVPN機器のファームウェア更新(パッチ適用)から解放されます。サービス側で自動的にアップデートが行われるため、パッチ適用忘れや設定ミスなど運用に穴をあけることなく、常に最新のセキュリティ状態を維持できます。

メリット③:スケーラビリティと運用負荷の軽減

物理機器の処理能力に依存しないため、急なテレワークの拡大や拠点の増減に合わせて、柔軟にユーザー数を拡張できます。また、アクセス権限の変更などもソフトウェア上の設定だけで迅速に完結するため、日々の運用負荷が大幅に軽減されます。

メリット④:ネットワーク構成変更を最小化

既存のファイアウォール(FW)やルーターといった、社内ネットワークの設定を大きく変更することなく導入が可能です。既存資産を活かしたまま、システムの全面刷新を伴わずにゼロトラスト環境へ移行できるため、導入のハードルを低く抑えることができます。

まとめ:社内ネットワークを「隠蔽」し、ランサムウェアの脅威を断つ

SDPは、「すべてを検証する」というゼロトラストの考え方を、実際のシステムとして機能させるための中核技術です。

従来のVPNとは異なり、「認証してから接続する」というプロセスへ根本から変わるため、社内システムを攻撃者から完全に隠蔽(ブラッククラウド化)し、サイバー攻撃の的になることを防ぎます。

ランサムウェアの脅威を根本から断ち切るためにも、VPNから卒業し、SDPによる「ゼロトラスト環境」への移行を検討してみてはいかがでしょうか。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード