IDS/IPSとは? 「検知」と「防御」の違い

IDSとIPSはセットで語られることが多いですが、その役割は明確に異なります。最大の違いは、攻撃を検知した後の「アクション」にあります。

IDS(Intrusion Detection System:不正侵入検知システム)

ネットワーク上の「監視カメラ」に相当します。通信パケットを常時監視し、異常を検知すると管理者に通知します。通信そのものを遮断する機能は持たず、検知と可視化が役割です。

IPS(Intrusion Prevention System:不正侵入防御システム)

「警備員」や「自動遮断ゲート」の役割を果たします。不正な通信を検知した瞬間に遮断することで実害を未然に防ぎますが、正常な通信を誤って止めてしまうリスクがあるため、運用には適切なルール調整や運用設計が求められます。

項目 | IDS(Intrusion Detection System) | IPS(Intrusion Prevention System) |

|---|---|---|

日本語訳 | 不正侵入検知システム | 不正侵入防御システム |

役割(イメージ) | ネットワーク上の「監視カメラ」 | ネットワーク上の「警備員」や「自動遮断ゲート」 |

アクション | 不正を検知し、管理者に「通知(アラート)」する。 ※通信の遮断は行わない。 | 不正を検知した瞬間、通信を「遮断(ブロック)」する。

|

特徴・留意点 | 業務影響が少ないが、防御は人の判断が必要

| 即時防御できるが、誤検知対策が必須

|

不正を見抜く2つの仕組み(検知メソッド)

IDS/IPSはどうやって「正常な通信」と「攻撃」を見分けているのでしょうか。主に2つの手法が使われます。

① シグネチャ型(パターンマッチング)

あらかじめ登録された「攻撃のパターン(シグネチャ)」と通信内容を照合する方法です。

- メリット:既知の攻撃を確実に検知でき、誤検知が少ない。

- デメリット:未登録の新種・亜種の攻撃(未知の脅威)は検知できない。

② アノマリ型(異常検知 / 振る舞い検知)

通常時の通信量やパターンを学習し、そこから逸脱した「異常な振る舞い」を検知する方法です。

- メリット:未知の攻撃や、急激なトラフィック増加(DDoS攻撃など)に気づける。

- デメリット:正常な通信を異常と判断する「誤検知」が発生しやすく、チューニング(調整)が必要。

【徹底比較】ファイアウォール、WAF、IDS/IPSは何が違うのか?

「FWを入れているのに、なぜIDS/IPSやWAFも必要なのか?」

この疑問への答えは、それぞれの「防御する場所(レイヤー)」と「守備範囲」が異なるからです。

ファイアウォール(FW)

- 守る場所:L3/L4(ネットワーク層 / トランスポート層)

- 判断基準:送信元IPアドレス、宛先IP、ポート番号

- 限界:通信の「中身」は見ないため、許可されたポート(Web閲覧用の80番など)を通る攻撃は素通りさせます。

IDS/IPS

- 守る場所:OS・ミドルウェア層(プラットフォーム)

- 判断基準:パケットの中身(シグネチャや振る舞い)

- 役割:FWを通過してきた通信の中身を検査し、OSやサーバーソフト(ApacheやIISなど)の脆弱性を突く攻撃を検知・防御。

WAF(Web Application Firewall)

- 守る場所:L7(Webアプリケーション層)

- 判断基準:HTTP/HTTPS通信の内容

- 役割:フォーム入力やURLパラメータを解析し、SQLインジェクションやXSS(クロスサイトスクリプティング)など、Webアプリ特有の攻撃を防御。これはIDS/IPSでも防ぎきれない領域です。

比較項目 | FW (ファイアウォール) | IDS/IPS | WAF |

|---|---|---|---|

防御対象レイヤー | L3/L4 (Network) | OS / Middleware (Platform) | L7 (Application) |

主な役割 (例え) | 門番 (住所と宛先で判断) | 廊下の監視員 (荷物の中身を検査) | 金庫・レジの番人 (アプリへの入力を検査) |

得意な防御 | - 不正なアクセス制御 - ポートスキャン | - OS/サーバーへの攻撃 - バッファオーバーフロー | - SQLインジェクション - Web改ざん |

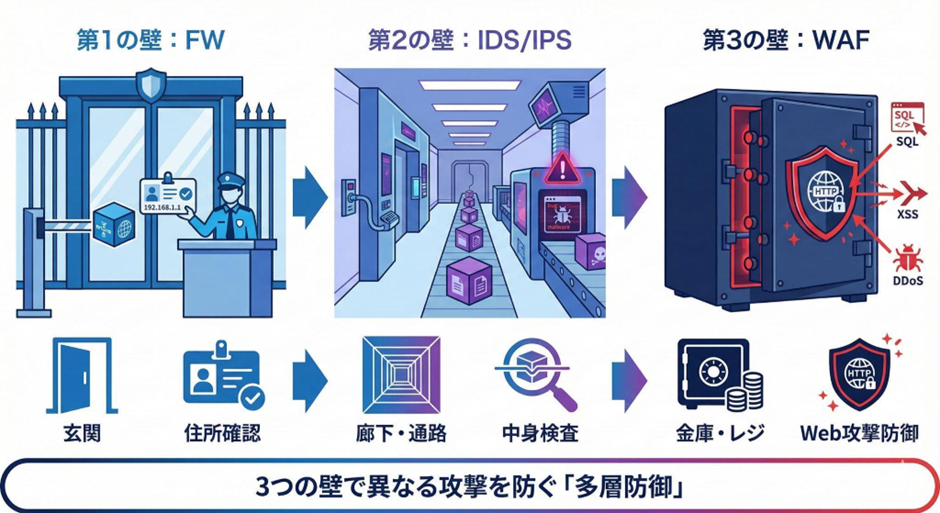

【連携フロー】攻撃を防ぐ「3つの壁」の役割

攻撃者が企業の重要データに到達するまでには、いくつかの段階があります。それぞれの「壁」がどう連携して防いでいるのか、フローで見てみましょう。

第1の壁:ファイアウォール(FW)

ネットワークの「玄関」にあたるのがファイアウォールです。ここではIPアドレスやポート番号といった「宛先情報」を確認し、許可されていない接続を門前払いします。ただし、一般公開しているWebサーバーへのアクセス(80番/443番ポート)など、正規のルートを通ってくる攻撃者に対しては、FWは通過させてしまうという限界があります。

第2の壁:IDS / IPS

FWを通過した後に待ち構える「廊下・通路」の役割を担うのがIDS/IPSです。ここではパケットの「中身」を詳細に検査します。「OSやミドルウェアの脆弱性を突こうとしていないか」「不正なコマンドが含まれていないか」といった具体的な攻撃の痕跡をチェックし、FWをすり抜けてきた攻撃の多くをここで検知(IDS)・遮断(IPS)します。

第3の壁:WAF

最深部にあるWebアプリケーション(Webサイト)という「金庫・レジ」を守るのがWAFです。IDS/IPSでも判断が難しい、Webアプリ固有の複雑な通信内容を検査します。問い合わせフォームや検索窓などを悪用した攻撃(SQLインジェクション・XSS・パラメータ改ざんなど)は、この最後の壁で食い止めます。

EDRとの関係性(ネットワーク vs エンドポイント)

ここまで解説したFW、IDS/IPS、WAFはすべて「ネットワーク」を守るための防御策です。しかし、近年はこれだけでは不十分とされ、EDR(Endpoint Detection and Response)の導入が必須となっています。

① IDS/IPSの限界:暗号化通信(HTTPS)の中身は見えない

近年、Web通信の多くはSSL/TLS(HTTPS)で暗号化されています。

多くのIDS/IPSは暗号化されたパケットの中身を解読できず、その場合、攻撃コードが含まれていても「ただの暗号化された通信」として通過してしまうケースが発生します。

② 守る場所の違い:「経路」のIDS/IPS、「終点」のEDR

IDS/IPSは、ネットワークという「通信の通り道(土管)」を流れるデータを常時監視しています。一方、EDRはデータが最終的に到達するPCやサーバーなどの「終点(エンドポイント)」を監視します。経路を守るのか、端末内部を守るのかという点で明確に役割が分かれています。

③ 復号されたデータを捉える「エンドポイント」での多層防御

暗号化された攻撃ファイルも、最終的にユーザーのPC(エンドポイント)に届き、実行される瞬間には必ず「復号」されます。

ネットワーク上の関所(IDS/IPS)ですり抜けた攻撃も、終点(EDR)であれば、その正体を暴き、隔離・遮断・調査を行うことで被害を防ぐことができます。

④ ゼロトラスト戦略におけるIDS/IPSの位置づけ

「内部ネットワークも信頼しない」ゼロトラストモデルにおいても、IDS/IPSは重要です。ただし、境界防御の「壁」としてだけでなく、内部トラフィックの可視化や異常検知センサーとして、EDRなど他のツールと連携して運用することが求められます。

関連記事:今さら聞けない「EDR」とは?基本的な役割と導入後の運用課題をわかりやすく解説

まとめ:適材適所のツール配置で「穴」のない防御を

「これ一つ導入すれば完璧」という万能なセキュリティ製品は存在しません。

- 玄関(FW)で不要なアクセスを弾く

- 廊下(IDS/IPS)で不正な侵入を監視・遮断する

- 金庫(WAF)でWebアプリを守る

- 終点(EDR)で侵入後の被害を防ぐ

それぞれのツールの「得意分野」と「守備範囲」を理解し、正しく組み合わせることで、隙のない多層防御システムが完成します。自社のシステム構成・業務特性を踏まえ、どこにどの壁が必要かを見極めながら、防御体制を設計していきましょう。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード