なぜ今、CNAPPが必要なのか? クラウドセキュリティの現状と課題

クラウドセキュリティの守備範囲と「ツールの乱立」

クラウドの利用が当たり前となった現在、企業が守るべき領域は急速に拡大しています。「責任共有モデル」に基づき、ユーザー企業はクラウド上のデータ、アプリケーション、OS、ネットワーク設定、アクセス権限など、多岐にわたるレイヤーを自ら保護しなければなりません。

その結果、それぞれの領域に特化したセキュリティツールが次々と導入されてきました。クラウドの設定ミスを防ぐ「CSPM」、仮想サーバーやコンテナを保護する「CWPP」、脆弱性を診断するスキャナーなど、目的別のツールが増え続ける「ツールの乱立」状態に陥っています。

関連記事:【クラウドセキュリティとは】ベンダー任せは危険。「責任共有モデル」と必須対策を徹底解説

「サイロ化」による監視の死角と運用コストの増大

ツールが乱立することの最大のリスクは、情報の「サイロ化」です。各ツールが断片的にアラートを発するため、全体像が見えなくなります。

- コンテキストの欠如: 設定ミス(CSPM)と脆弱性(CWPP)が組み合わさった複合リスクに気づけない。

- 運用コストの増大: 個別のアラート対応に追われ、工数が肥大化する。

- 対応の遅れ: 真に危険な脅威の特定に時間がかかり、実害発生のリスクが高まる。

こうした状況下では、個別の対処に終始してしまい、「本当の脅威」への対応が遅れるという本末転倒な事態を招きます。

マルチクラウド・コンテナ環境での複雑化と人材不足の深刻化

AWS、Azure、Google Cloud等の複数クラウドの併用や、コンテナ技術の普及により、インフラはより動的で複雑になっています。

- 動的な環境変化: 短命なコンテナやサーバーレス環境を、従来の手法で監視するのは困難。

- 専門人材の不足: 複雑なマルチクラウドを理解できるセキュリティ人材は世界的に枯渇している。

限られたリソースで効率的に守るためには、「サイロ化」を解消し、リスクを文脈で理解するCNAPPのアプローチが不可欠です。

項目 | 従来の運用(サイロ化) | CNAPP導入後(統合化) |

|---|---|---|

ツールの状態 | 複数の単体製品が乱立 | 単一プラットフォームに統合 |

可視性 | 断片的(点での監視) | 包括的(線・面での監視) |

アラート | 大量のアラートが発生し疲弊 | 文脈分析により優先度付け |

運用負荷 | ツールごとの習熟と管理が必要 | 管理画面の一元化で負荷軽減 |

対応速度 | 情報統合に時間がかかり遅延 | 即時の原因特定と対応が可能 |

CNAPP(シーナップ)とは? 統合による「コンテキスト」の理解

このような課題を解決するために、ガートナー社が提唱した新たなカテゴリーがCNAPP(Cloud-Native Application Protection Platform)です。

開発から本番環境までを一気通貫で保護

CNAPPは、これまでバラバラだったセキュリティ機能を単一のプラットフォームに統合し、アプリケーションの開発段階(Code)から本番環境での実行段階(Runtime)まで、ライフサイクル全体を一気通貫で保護するソリューションです。

バラバラのアラートを「文脈」でつなぐメリット

CNAPPの最大の価値は、単にツールをまとめるだけでなく、統合された情報を基にリスクの「コンテキスト(文脈)」を理解できる点にあります。

単体ツールでは「高リスクな脆弱性が見つかった」というアラートしか出せません。しかしCNAPPは、以下のように複数の情報を組み合わせて判断します。

- 「このサーバーには高リスクな脆弱性がある」

- 「かつ、インターネットに公開される設定になっている」

- 「さらに、データベースへの強いアクセス権限を持っている」

このように文脈を理解することで、「今すぐ対処すべき真に危険なリスク」をピンポイントで特定し、優先順位を付けることが可能になります。

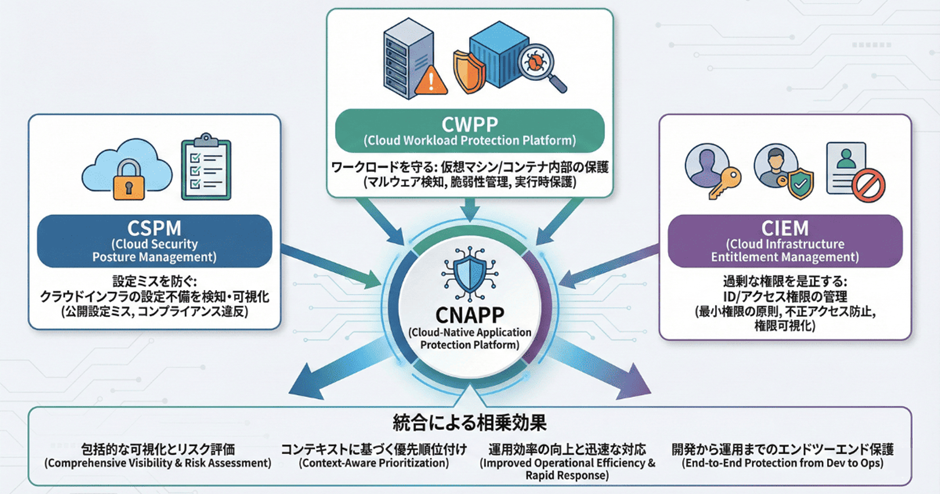

CNAPPを構成する主要な機能(CSPM / CWPP / CIEM)

CNAPPは新しい概念ですが、構成要素は実績あるセキュリティ技術がベースです。主要な柱であるCSPM、CWPP、CIEMが連携することで、強力な保護機能を発揮します。それぞれの機能の役割と、CNAPPにおける統合の意義について整理します。

設定ミスを防ぐ「CSPM」

CSPM(Cloud Security Posture Management)は、インフラの設定ミスやコンプライアンス違反を管理します。

- 主な機能: 設定の継続的なスキャン、ポリシー違反の検知。

- 防げるリスク: 公開設定ミスによる情報漏洩、不要なポートの開放など。

- 役割: 攻撃者が侵入するための「穴」を塞ぎ、セキュリティの土台を作ります。

ワークロード(サーバー/コンテナ)を守る「CWPP」

CWPP(Cloud Workload Protection Platform)は、稼働中のアプリケーションやインフラ(ワークロード)を保護します。

- 主な機能: 脆弱性スキャン、マルウェア対策、異常検知。

- 対象: 仮想マシン(VM)、コンテナ、サーバーレス機能。

- 役割: 「家の中」に侵入者がいないか、危険な挙動がないかを監視します。

過剰な権限を是正する「CIEM」

CIEM(Cloud Infrastructure Entitlement Management)は、IDと権限(エンタイトルメント)を管理する機能です。

- 主な機能: 権限の可視化、過剰権限の検出、休眠アカウントの特定。

- 重要性: クラウドでは「ID」が新たな境界線となるため、厳格な管理が必須。

- 役割: 最小権限の原則を適用し、侵入後の被害拡大(ラテラルムーブメント)を防ぎます。

「開発」と「運用」の壁を壊すシフトレフト

CNAPPは運用時の監視だけでなく、開発プロセス自体を変革します。セキュリティ対策を開発の初期段階(左側)に移す「シフトレフト」により、手戻りを防ぎ、コストを削減します。

IaC(Infrastructure as Code)スキャンによる未然防止

インフラ構成コード(IaC)をデプロイ前にスキャンすることで、環境構築前に設定ミスやポリシー違反を排除できます。本番稼働後の対応に比べて手戻りコストやリスクを最小化でき、設計段階からシステムの根本的なセキュリティ品質を担保することが可能です。

開発者とセキュリティ担当者の共通言語化

CNAPPをCI/CDに統合すれば、開発者は使い慣れたツール内で自然にリスクを検知・修正できるようになります。これによりセキュリティ意識が「品質の一部」へと変革され、開発と運用が共通の指標で連携する強力な協力体制が構築されます。

導入だけでは終わらない「運用」の重要性とMDR

CNAPPは強力な可視化ツールですが、導入しただけではリスクは減りません。可視化されたリスクに「誰が・どう対応するか」という運用体制が鍵となります。ツール運用を成功させるためのポイントと、専門家の支援(MDR)の活用について解説します。

可視化されても「処置」できなければ意味がない

CNAPP導入後、多くの企業が直面するのが「検知過多」と「対応リソース不足」です。

- アラートの洪水: 膨大なリスクが可視化され、現場がパンクする。

- 判断の難しさ: どの設定変更が業務に影響しないか、即座に判断できない。

- 放置のリスク: リスクを知りながら処置(Remediation)できない状態は、経営上の重大な責任問題になり得る。

SOCとMDRの違い、CNAPPとの連携による運用最適化

24時間体制の監視を自社のみで担うのは困難なため、外部サービスの活用が現実的です。主な選択肢である「SOC」と「MDR」には、対応範囲に明確な違いがあります。。

項目 | SOC (Security Operation Center) | MDR (Managed Detection and Response) |

|---|---|---|

主な役割 | 監視・検知・通知 | 監視・検知・対処・復旧支援 |

対応範囲 | アラートの一次受け・分析・通知まで | 脅威の封じ込め・是正処置のアドバイスまで |

自社の負担 | 通知後の判断や具体的な対処作業は自社で行う | 専門家が能動的に対処を支援するため負担が軽い |

CNAPPは広範なリスクを可視化する優れたツールですが、検知されたアラートに対して適切な処置(Remediation)ができなければ意味がありません。CNAPPとMDRを組み合わせることで、「ツールの網羅的な検知力」に「専門家の高度な判断力と実行力」を補完できます。これにより、企業は運用負荷を最小限に抑えつつ、実効性の高いセキュリティ体制を維持することが可能になります。

まとめ:ツール統合の次は「運用統合」へ

クラウドセキュリティの強力な解であるCNAPPの真価を発揮するには「ツール・プロセス・運用」の統合が不可欠です。CSPMやCWPPの統合によるリスクの文脈把握、開発段階へのシフトレフト、そしてMDR活用による対処の完結。これらを組み合わせることで初めて、単なるツール導入に留まらない、ビジネスを安全に継続させるための実効性あるセキュリティ体制が確立できるのです。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード