本記事では、この課題を解決する鍵となるSOARに焦点を当て、SIEMとの明確な違いから、連携によるメリット、導入のポイントまでを徹底的に解説します。

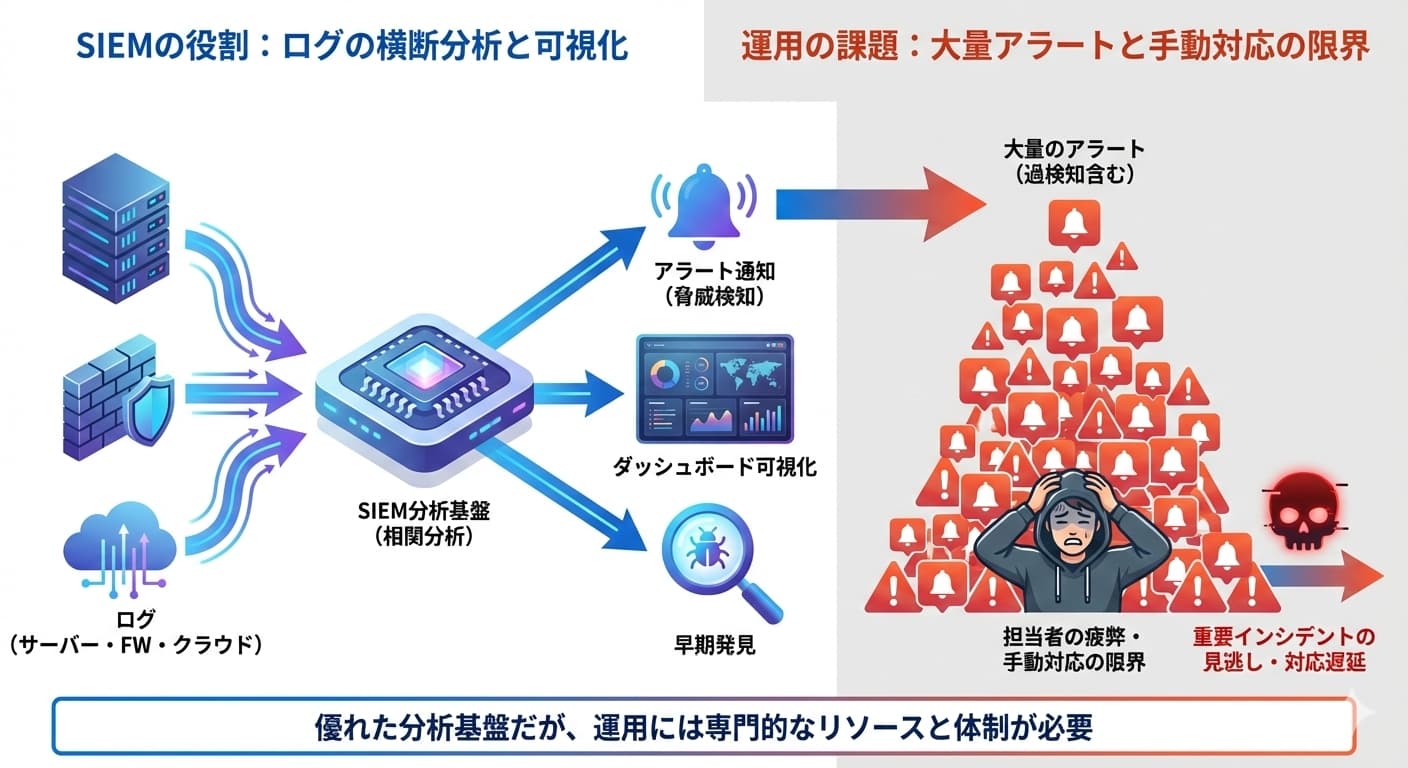

SIEMとは?脅威を「検知・可視化」する分析基盤

SIEM(Security Information and Event Management)は、組織内の様々なIT機器から収集したログデータを一元的に管理・分析するためのプラットフォームです。組織全体のセキュリティ状況を俯瞰的に監視し、サイバー攻撃の兆候を早期に発見するための「分析基盤」の役割を果たします。

SIEMの主な役割:ログの相関分析とアラート生成

SIEMの主な役割は、多種多様なログを横断的に分析(相関分析)し、単体のログでは見逃してしまうような高度な攻撃の兆候を検知して、管理者にアラートを通知することです。これにより、インシデントの早期発見が可能になります。

- ログの相関分析:複数のログを横断的に分析し、単体では見逃されがちな攻撃の兆候を検知。

- アラート通知:検知した脅威をアラートとして管理者に通知。

- ダッシュボードによる可視化:セキュリティ状況を俯瞰的に把握し、迅速な意思決定を支援。

SIEM運用の課題:増え続けるアラートと手動対応の限界、過検知の多さ

SIEMは非常に優れた分析基盤ですが、その性能の高さゆえに、緊急度の低い過検知を含む大量のアラートを生成する傾向があります。セキュリティ担当者は、この中から本当に重要な脅威を見つけ出す作業に忙殺され、「対応の遅延」や「重要インシデントの見逃し」といったリスクを常に抱えることになります。

関連記事:SIEMとは?仕組みや機能、メリットから導入・運用の課題まで徹底解説

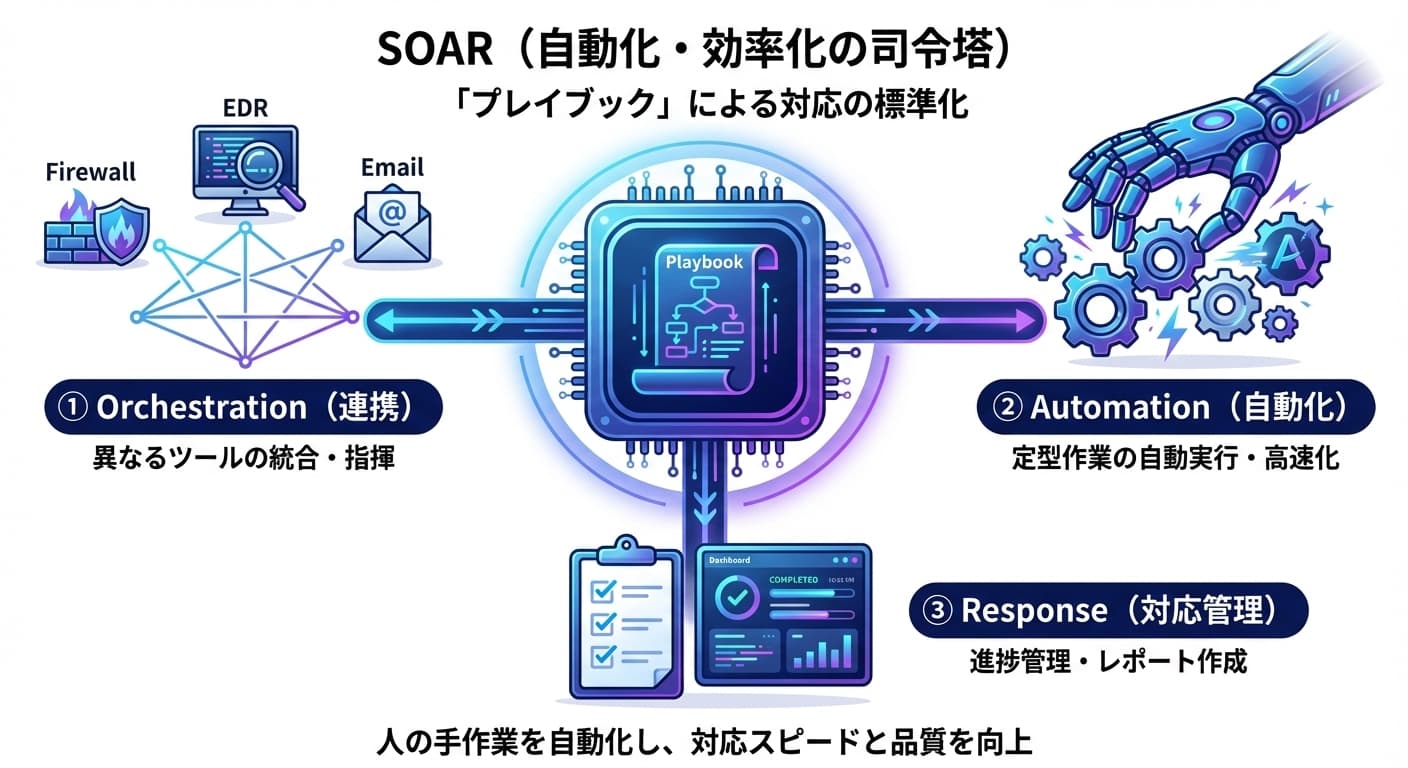

SOARとは?セキュリティ対応を「自動化・効率化」する司令塔

SOAR(Security Orchestration, Automation and Response)は、SIEMなどが検知したアラートに対し、その後のインシデント対応プロセスを自動化・標準化するためのプラットフォームです。人間が行っていた定型的な作業を代行し、迅速かつ的確な対応を実現する「司令塔」の役割を担います。

SOARを構成する3つのコア機能

SOARは、以下の3つのコア機能で構成されています。

- Orchestration(オーケストレーション):

異なるセキュリティツール(EDR、ファイアウォール、メールゲートウェイなど)を連携させ、一連の対応プロセスを円滑に進めます。 - Automation(オートメーション):

あらかじめ定義された手順に基づき、脅威情報の収集や分析、端末の隔離といった作業を自動実行します。 - Response(レスポンス):

インシデントの対応状況や調査結果を一元管理し、関係者への情報共有や報告書作成を支援します。

「プレイブック」による対応の標準化

SOARの核となるのが「プレイブック」です。これは、インシデントの種類ごとに「いつ、誰が、何をすべきか」という対応手順をあらかじめ定義したシナリオです。プレイブックに従って自動化することで、担当者のスキルや経験に依存することなく、常に標準化された高品質な対応が可能になり、属人化を排除します。

関連記事:SOARとは?セキュリティ対応自動化の仕組み・メリットを徹底解説

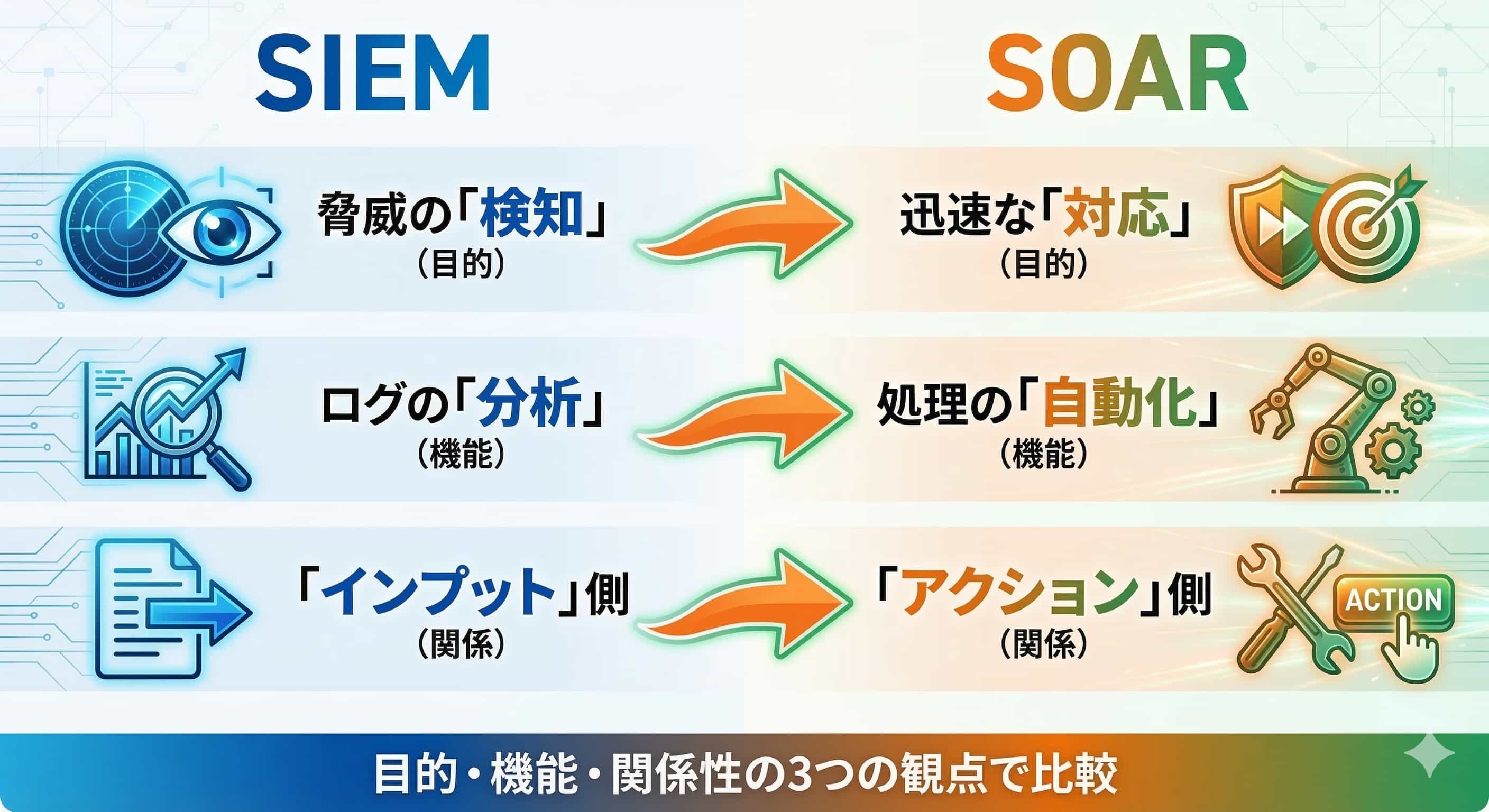

【徹底比較】SIEMとSOARの違いを3つの観点で整理

SIEMとSOARは密接に連携しますが、その役割は全く異なります。両者の本質的な違いを3つの観点から整理します。

観点 | SIEM | SOAR |

|---|---|---|

目的の違い | 脅威の「検知・分析」 | インシデント対応の「自動化・効率化」 |

機能の違い | ログ相関分析、アラート通知、可視化 | プレイブック実行、ケース管理、ツール連携 |

関係性の違い | SOARに情報を提供 | SIEMからの情報を基にアクションを実行 |

観点1:目的の違い(検知 vs 対応)

- SIEM: 膨大なログの中から、脅威の兆候を「検知」し、分析することが主目的です。

- SOAR: 検知された脅威に対し、迅速かつ効率的に「対応」することが主目的です。

観点2:機能の違い(分析 vs 自動化)

- SIEM: ログの「分析」機能に特化しています。

- SOAR: プレイブックを用いた対応プロセスの「自動化」が中核です。

観点3:関係性の違い(インプット vs アクション)

- SIEM: SOARに対し、脅威の可能性があるという情報を提供する「インプット」側。

- SOAR: SIEMからの情報に基づき、具体的な対応(アクション)を行う「アクション」側。

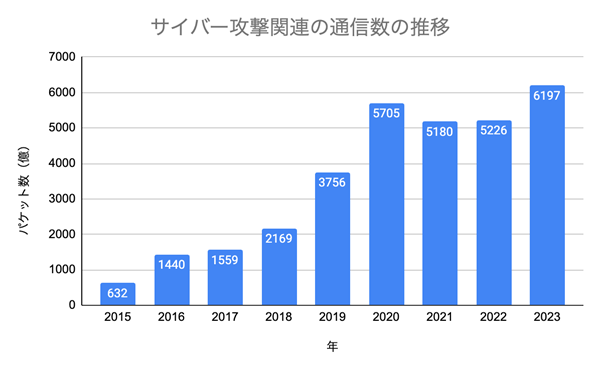

なぜSOARが必要なのか?

激化するサイバー攻撃とセキュリティ運用の課題

総務省「情報通信白書令和6年版」によると、サイバー攻撃に関連する通信数は年々増加傾向にあり、セキュリティ担当者が対処すべき脅威の数は増え続けています。この状況下で、SIEMが発する大量のアラートをすべて手動で調査・対応するのは非現実的であり、対応の遅延や見逃しは、ランサムウェア感染のような深刻な被害に直結します。この「検知はできるが、対応しきれない」という課題を解決する手段として、SOARによる自動化が不可欠となっているのです。対応の自動化と標準化により、セキュリティ運用の限界を突破し、迅速かつ持続可能な防御体制を構築できます。

出典:総務省「情報通信白書令和6年版」を基に作成

https://www.soumu.go.jp/johotsusintokei/whitepaper/ja/r06/pdf/n21a0000.pdf

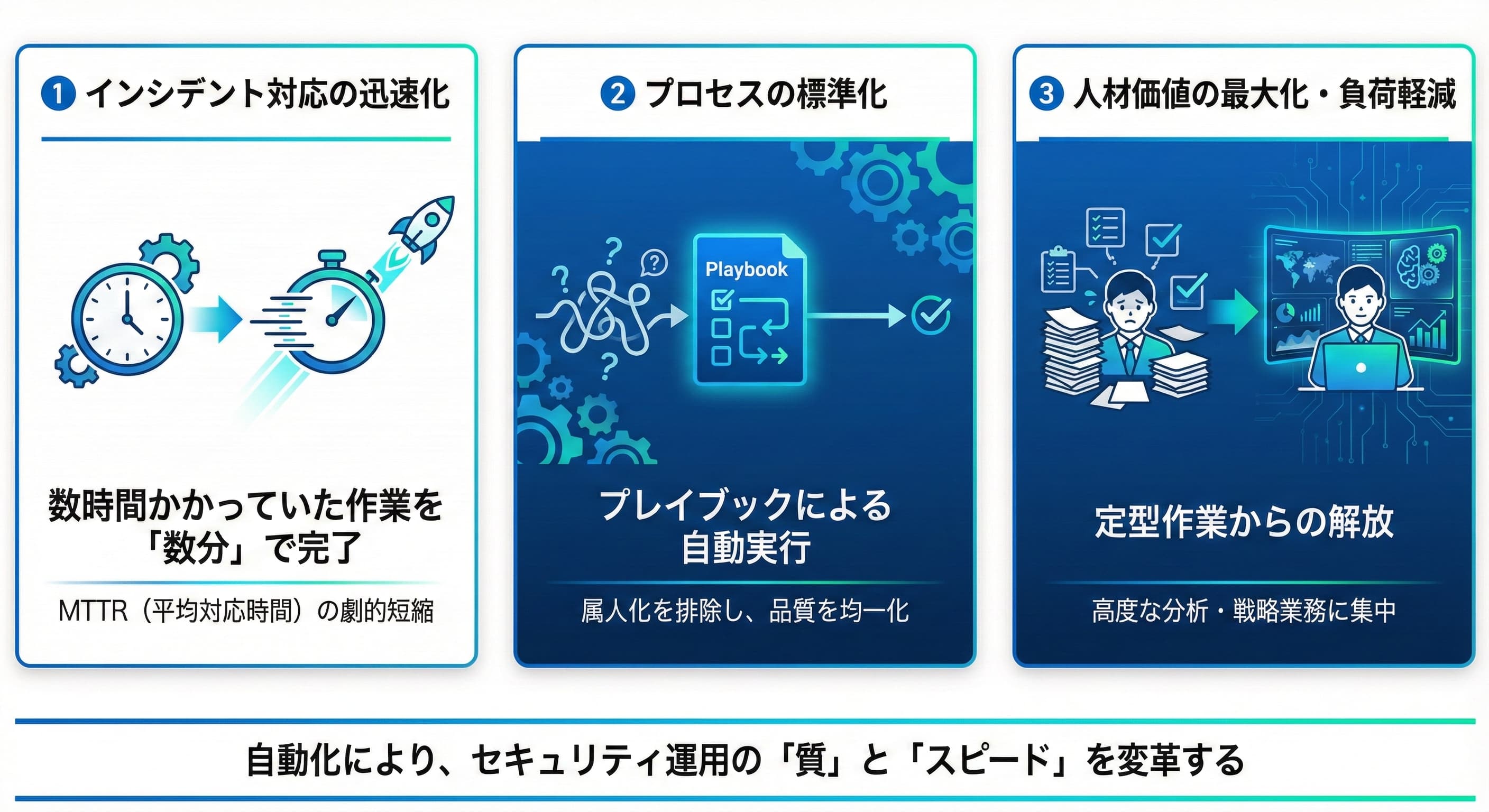

導入メリット1:インシデント対応の迅速化と省力化

SOARは、人間では数時間かかっていた脅威情報の収集、分析、端末の隔離といった一連の初動対応を、数秒から数分の単位で自動実行します。これにより、インシデント対応のリードタイム(MTTR:平均対応時間)を劇的に短縮し、被害の拡大を最小限に抑えます。

導入メリット2:対応プロセスの標準化と属人化の排除

プレイブックに基づいた自動対応により、インシデント対応のプロセスが標準化されます。担当者の経験やスキルレベルに依存することなく、常に一定の品質で最適な対応が実行されるため、属人化から脱却し、運用の安定性を高めます。

導入メリット3:セキュリティ人材の価値最大化と負荷軽減

定型的な対応をSOARに任せることで、高度な専門知識を持つセキュリティ人材を単純作業から解放します。これにより、脅威ハンティングや高度な分析、戦略立案といった業務に集中でき、人材の価値を最大化できます。

自社にSOARは必要か?導入判断のポイントと選び方

SOARは強力なソリューションですが、全ての企業に即導入が必要というわけではありません。以下のような条件を満たす企業では、SOARの導入効果が最大化されます。

SOAR導入が効果的な企業の特徴

- SIEMやEDRなどが導入され、脅威を検知する仕組みが既にある。

- インシデント発生時の基本的な対応プロセスがある程度定義されている。

- 検知されるアラートの量が多く、手動での対応に限界を感じている。

SOAR製品選定で失敗しないためのチェックリスト

SOAR製品を選ぶ際には、以下のポイントを確認することをお勧めします。

チェック項目 | 確認内容 |

|---|---|

① 連携機能(インテグレーション) | - 自社の主要なセキュリティ製品と標準連携できるか? |

② プレイブックのカスタマイズ性 | - GUIで直感的に作成・編集できるか? |

③ 操作性(UI/UX) | - ダッシュボードや管理画面は直感的で見やすいか? |

【発展編】XDRとSIEM/SOARの関係性

特定ベンダー中心の「XDR」

近年、XDR(Extended Detection and Response)というキーワードも注目されています。XDRは、主に単一のベンダーが提供するエンドポイント、メール、ネットワークなどのセキュリティ製品群を緊密に連携させ、検知から対応までを一気通貫で最適化するソリューションです。

XDRは、特定ベンダーのエコシステム内で完結しているため、製品間の連携がスムーズで、導入が比較的容易というメリットがあります。一方、そのベンダーの製品で保護されていない領域は監視対象外となる可能性があります。

関連記事:XDRとは?攻撃の全体像を可視化する次世代セキュリティをわかりやすく解説

マルチベンダー環境の統合基盤「SIEM/SOAR」

SIEM/SOARは、様々なベンダーの製品を連携させる「マルチベンダー」環境を統合するアプローチです。各領域で最適な製品(ベストオブブリード)を組み合わせられる柔軟性がありますが、連携のための設定やチューニングが必要となります。

まとめ:SIEMとSOARの連携でセキュリティ運用を次世代へ

本記事では、SIEMとSOARの役割の違いから、SOAR導入のメリット、選び方までを解説しました。両者は競合するものではなく、連携させることで初めて真価を発揮する、車の両輪のような関係にあります。

増え続けるサイバー攻撃と、深刻化する人材不足という課題に立ち向かうため、SOARを中核とした「対応の自動化」は、もはや避けては通れない選択です。SIEMとSOARの連携により、セキュリティ運用を次世代のレベルへと引き上げ、より強固で持続可能な防御体制を構築していきましょう。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード