EPP(Endpoint Protection Platform)とは?「未然防止」の盾

セキュリティ対策の基本中の基本であるEPPは近年、AI技術の搭載によりその性能は飛躍的に向上しましたが、その本質的な役割は変わりません。まずはEPPがどのようなアプローチで企業を守るのか、その定義と役割を確認します。

主な機能・役割

EPP(Endpoint Protection Platform)は、マルウェアの感染を「未然に防ぐ(Prevention)」ことに特化したソリューションです。

その役割は、攻撃者が端末内で悪意ある活動を実行する前に、または実行直後に即座に検知・遮断し、インシデントの発生そのものを阻止することです。物理セキュリティに例えるなら、泥棒を家に入れないための「強固な鍵」や「防弾ガラス」の役割を果たします。

主な機能には以下のようなものがあります。

- シグネチャ検知: 既知のウイルスの特徴と照合してブロックする基本機能。

- NGAV(次世代アンチウイルス): AIや機械学習を用い、未知のマルウェアを静的・動的に解析して遮断する機能。

- デバイス制御: USBメモリなどの外部媒体利用を制限し、感染経路を塞ぐ機能。こうした状況下では、個別の対処に終始してしまい、「本当の脅威」への対応が遅れるという本末転倒な事態を招きます。

関連記事:【EPPとは】従来型アンチウィルスでは防げない理由と未知の脅威を防ぐ仕組みを徹底解説

EDR(Endpoint Detection and Response)とは?「事後対処」のカメラ

侵入を防ぐEPPに対し、EDRは「侵入された後」に真価を発揮します。サイバー攻撃が高度化し、100%の防御が不可能となった現在、EDRの重要性は急速に高まっています。ここでは、EDRの役割と機能を解説します。

主な機能・役割

EDR(Endpoint Detection and Response)は、侵入後の脅威を「検知・対応(Detection & Response)」するためのソリューションです。

その役割は、EPPをすり抜けて侵入した高度な脅威をいち早く発見し、被害が拡大する前に封じ込め、原因を調査することです。物理セキュリティに例えるなら、侵入者の行動を記録し、警備員が駆けつけるための「監視カメラ」と「警報システム」の役割を果たします。

主な機能には以下のようなものがあります。

- ログの常時記録: 端末上のすべての操作ログ(通信、プロセス起動、ファイル操作など)を記録・保存

- 脅威ハンティング: 蓄積されたログを分析し、潜伏している脅威や不審な挙動を特定

- 封じ込め: 感染が疑われる端末をネットワークから遠隔で隔離し、被害の横展開(ラテラルムーブメント)を防止

関連記事:今さら聞けない「EDR」とは?基本的な役割と導入後の運用課題をわかりやすく解説

【比較表】EPPとEDRの決定的な違い

EPPとEDRは、守る「タイミング」と「目的」が明確に異なります。どちらか一方があれば良いというものではなく、それぞれの得意領域を理解することが重要です。以下の比較表を用いて、6つの主要な観点から両者の違いを整理します。

観点 | EPP(Endpoint Protection Platform) | EDR(Endpoint Detection and Response) |

① 目的とフェーズ | 感染させない(予防) - 実行前・実行直後の防御 - インシデント発生の阻止 | 被害を広げない(事後対処・復旧) - 侵入後の検知・封じ込め - 原因究明と再発防止 |

② 検知対象 | ファイル・プロセス - マルウェアそのもの - ランサムウェア等の不審な挙動 | 攻撃シナリオ・痕跡 - ファイルレス攻撃 - 正規ツールを悪用した一連の操作 |

③ 運用負荷とスキル | 低(自動化) - 基本的に自動ブロック - 特別なスキルは不要 | 高(専門性必須) - アラートの意味を分析する知識が必要 - 24時間365日の監視体制が推奨される |

④ 導入効果 | リスク低減 - ウイルス感染リスクの最小化 - 業務停止リスクの回避 | 説明責任・レジリエンス - 原因特定時間の短縮 - 被害範囲の明確化と説明責任の履行 |

⑤ コスト体系 | 比較的安価 - 全端末への導入必須が前提 | 比較的高価 - ログ保存容量や解析機能にコストがかかる |

⑥ SOCやXDRとの連携性 | 連携は限定的 - 主に検知ログの出力のみ - 単体での防御完結が主眼 | 連携が前提・必須 - SOCによる高度な監視・分析が必要 - XDRの中核センサーとしてログ統合される |

EPPは導入すれば自動的に機能する部分が多いですが、EDRは「ログの監視・分析」という人的リソースを必要とします。また、EDRは単体で完結するものではなく、SOC(セキュリティ監視センター)による運用支援や、将来的にネットワークログなども統合するXDR(Extended Detection and Response)への発展を前提とした「連携重視」のソリューションである点が大きな特徴です。

「どちらか一つ」は危険? 多層防御の重要性

「予算がないからEDRだけ導入したい」「EPPが高性能ならEDRはいらないのでは?」といった声はよく聞かれますが、片方だけの対策には致命的なリスクが潜んでいます。ここでは、なぜ両者を統合した「多層防御」が現代の最適解なのかを解説します。

結論:両者を「統合」し、役割分担させることが最適解

EPPとEDRは対立するものではなく、相互に補完し合う「車の両輪」の関係です。どちらか一つではなく、両者を組み合わせることで理想的なセキュリティ運用が実現します。

- EPP(防御): 99%の脅威(既知・単純なマルウェア)を自動ブロックし、運用上の「ノイズ」を極限まで減らす。

- EDR(監視): EPPをすり抜けてくる残り1%の高度な脅威(標的型攻撃など)を確実に捉え、被害を食い止める。

最近では、これら両方の機能をまとめた「統合型製品」が主流となっており、導入・管理の負荷を抑えつつ、隙のない多層防御を実現することが可能です。

EPPだけの場合:突破された瞬間に「無防備」となるリスク

EPPは強力な盾ですが、ゼロデイ攻撃や、正規のIDを悪用した「なりすまし」による侵入を100%防ぐことは不可能です。

攻撃者に突破された瞬間に検知手段を失い、ランサムウェアによる暗号化や外部から指摘されるまで数ヶ月間も侵入に気づかない長期潜伏を許すリスクがあります。

関連記事:【ランサムウェアとは】企業の事業継続を脅かす脅威|最新手口、感染経路、必須対策、復旧までを徹底解説

EDRだけの場合:既知の脅威までアラート化され「運用崩壊」

逆に、EPPを導入せず(あるいは旧型の弱いAVのまま)EDRに頼ると、現場は混乱します。

EPPで止められるはずの単純なウイルスまで全てEDRが検知し、大量のアラートが発生するからです。セキュリティ担当者は重要度の低いアラート対応に忙殺され(アラート疲弊)、本当に危険な「高度な攻撃」の予兆を見逃してしまう恐れがあります。

自社に合った選び方と導入ステップ

EPPとEDRの必要性を理解しても、いきなり高機能な製品を導入して使いこなせなければ意味がありません。自社の現状やリソースに合わせ、以下の4つのステップで段階的にセキュリティを強化していくことを推奨します。

ステップ | 具体的なアクション | 狙い・効果 |

|---|---|---|

Step 1:EPPの強化 | 次世代型(NGAV)への刷新 | まずは「予防」能力を最大化し、侵入を防ぐ |

Step 2:EDRの追加 | EPPとの統合型製品を導入 | 侵入後の「監視・追跡」能力を加える |

Step 3:MDRの活用 | 専門家による運用代行 | セキュリティ「人材不足」を解消し運用を完結させる |

Step 4:戦略連携 | ゼロトラスト戦略との統合 | エンドポイントを起点に、組織全体を「面」で守る |

ステップ1:まずはEPPの強化

予算や人員が限られている場合、最優先すべきは「EPP(NGAV)」の刷新です。

従来型のアンチウイルスから、AI検知や振る舞い検知を備えた次世代型EPPに切り替えるだけで、防御率は格段に向上します。まずは「入らせない」能力を最大化し、インシデントの発生頻度を下げることが、セキュリティ運用の土台となります。

ステップ2:EDRの追加(または統合型製品)

守るべき個人情報や機密情報がある場合、あるいはサプライチェーン攻撃への対策が求められる場合は、EDRの導入へ進みます。

管理負荷を増やさないためには、ステップ1のEPPと同じベンダーが提供する「統合型エージェント」を選ぶのが賢明です。PCへの負荷(重さ)を抑えられ、一つの管理画面で防御と監視の両方を行えるため、運用効率が良くなります。

ステップ3:運用を完結させる「MDR」の活用

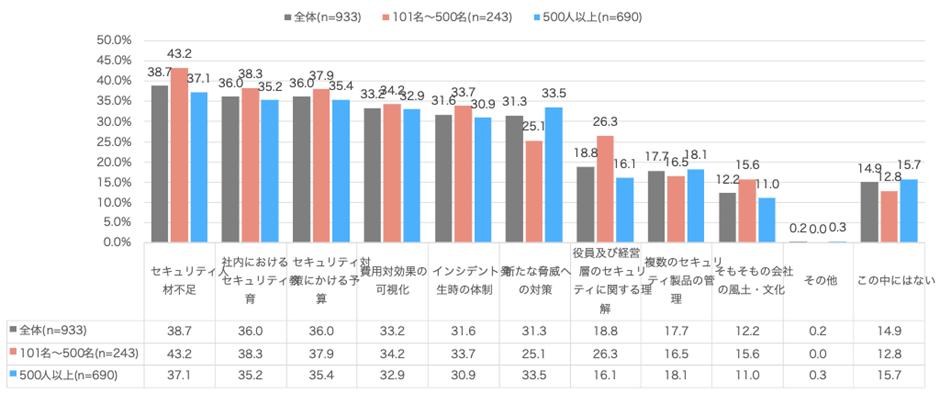

EDR導入で最も高いハードルが「運用」ですが、多くの企業がセキュリティ人材の確保に苦慮しています。当社の調査(従業員規模101名以上、情報システム担当者933名へのアンケート)では、全体の38.7%が「セキュリティ人材不足」を課題として挙げており、特に101~500名規模の企業では43.2%にものぼります。

自社に専門のアナリストがいない場合は、製品とセットで運用を代行してくれるMDR(Managed Detection and Response)サービスの利用を強く推奨します。専門家がアラートを選別し、対処まで行うことで、初めてEDRは効果を発揮します。

出典:自社(NTTセキュリティ・ジャパン)調べ(従業員規模101名以上、情報システム担当者933名へのアンケート)

ステップ4:ゼロトラスト戦略との連携・統合

エンドポイント対策が整ったら、視座を上げ、全社的な「ゼロトラスト戦略」との連携を設計します。 単にツールを入れるだけでなく、自社のセキュリティ成熟度を客観的に評価しましょう。「ID管理」や「ネットワーク制御」などと、導入したEPP/EDRをどう連携させるか。点での防御を面での防御へと昇華させることが、長期的な安全確保につながります。

まとめ:多層防御で「侵入前提」+「ゼロトラスト」時代を生き抜く

「100%の防御」がない現代には、EPP(予防の盾)とEDR(対処のカメラ)を組み合わせる多層防御が不可欠です。EPPで大半の脅威を防ぎ、残るリスクをEDRとMDR(専門家支援)でカバーする。この「統合運用」こそが、リソースを最適化しつつゼロトラスト時代を勝ち抜くための現実解です。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード