Published February 27, 2024 | Japanese

はじめに

私たちアナリストはSOCでの監視業務で得られた情報や、分析に有用なツールを積極的に発信しています。特に、カンファレンスへの登壇は技術共有としての場だけではなく、実務者同士の交流の場として重要視しており、かねてから積極的に登壇しております。

我々アナリストチームは去る2024年1月25日~26日に御茶ノ水ソラシティで開催された「JSAC2024」に参加しました。

また、野村、吉川、元田の三名は講演を行い、小池はレビューボードとしてカンファレンスの運営に参加しました。

JSACとは

JSACはセキュリティ業務に従事する実務者同士での情報共有を目的としたカンファレンスです。日々セキュリティインシデントに直面する我々のようなセキュリティアナリストを中心に、マルウェア解析、攻撃キャンペーン情報、実務でのインシデント対応事例の共有がメインのコンテンツになります。日本だけではなく海外からの登壇・参加者も多く、講演の4割弱が海外の参加者による登壇でした。JSACの公式サイトでは、タイムテーブルと講演資料が公開されています。

発表振りかえり

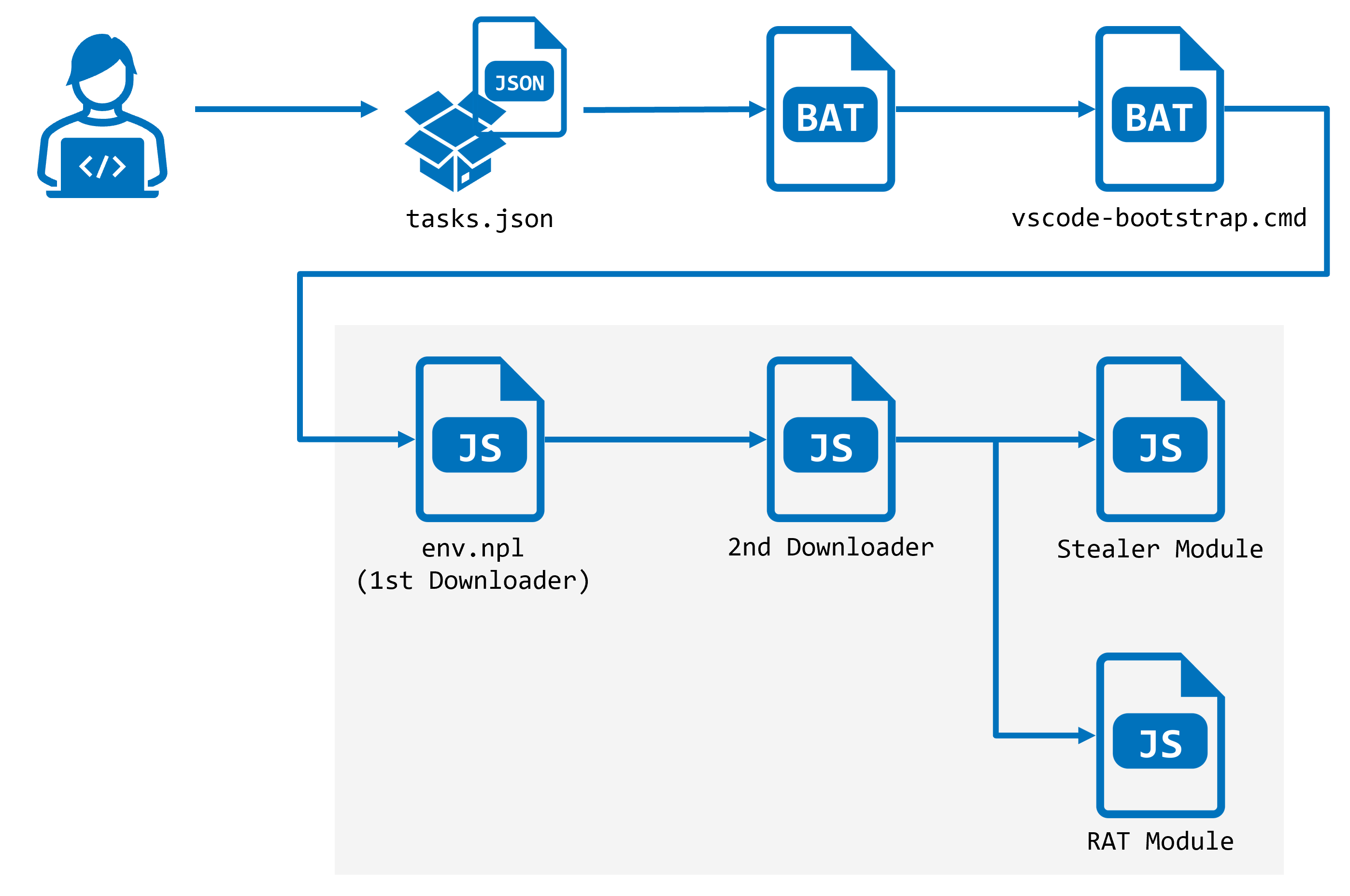

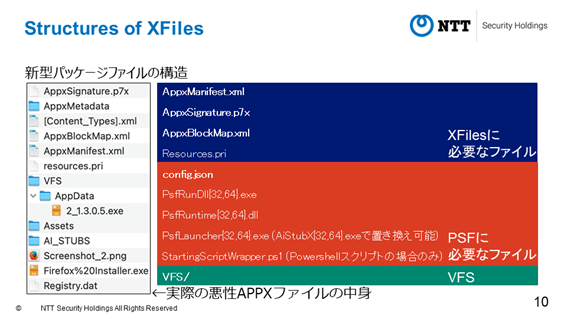

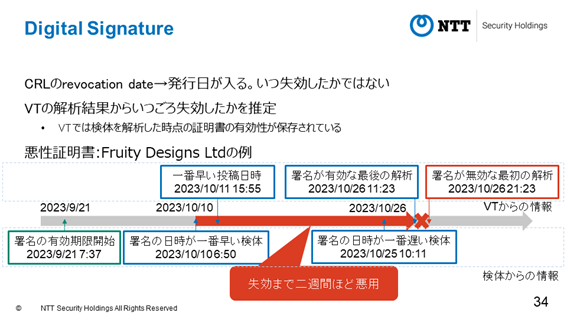

野村、吉川、元田の三名は「XFiles: 悪性MSIX/APPXの大規模分析」というタイトルで講演を行いました。SOCでは昨今、MSIXなどの新型パッケージファイルを悪用した多くのマルウェア感染の事例を観測しています。一方で、対策に必要な新型パッケージの構造や動作については広く知られていません。そこで我々はMSIX新型パッケージの構造や性質に焦点を当てて大規模な解析を行い、10,000以上の検体から対策や解析に重要なポイントを明らかにしました。また、コードサイニング証明書やパッケージの自動更新機能など、MSIXに特有な機能や情報についても解析を行いました。

分析によって得られた知見は、今後ホワイトペーパー並びに解析ツールとして公開予定です。JSACでの講演資料が公開されていますので、ぜひご参照頂き対策にお役立ていただければ幸いです。

(公開資料より、MSIXファイルの構造を説明したスライド)

(公開資料より、コードサイニング証明書の悪用状況を説明したスライド)

現地の様子

JSAC2024は例年通り、御茶ノ水駅近くにある御茶ノ水ソラシティカンファレンスセンターで開催されました。当日は季節柄風も強く、とても寒かった覚えがあります。

今年の定員は400名となっており、オンラインでの同時上映もなかったことから、会場が埋まるほど多くの参加者が集い、大盛況だったように思います。

カンファレンスではメインの登壇発表がある大会場と、ワークショップやライトニングトークが行われる会場とに分かれ、同時進行がされていました。

メイントラックの方では「インシデント分析・対応に関連した技術や知見」をテーマに様々な発表があり、特にAPTグループによる高度な攻撃オペレーションを追跡・調査した発表がいくつか見受けられ、とても興味深い内容でした。また発表の一つではフィッシングサイトのテイクダウンに奮闘する話があり、発表者の方のユーモアも相まって、技術的な面白さとは別の面白さで終始和やかな雰囲気に包まれていたのが印象深かったです。

終わりに

JSAC2024での講演、現地の様子についてお届けしました。我々SOCアナリストは今後もカンファレンスへの参加、登壇を通してサイバーセキュリティに必要な技術の共有、強化に努めてまいります。