CSIRTとは?その基本的な定義と目的

CSIRTの定義:インシデント対応の専門チーム

CSIRTとは、セキュリティインシデントが発生した際に、迅速かつ的確な対応を行い、その被害を最小限に抑えるための専門チームです。組織内に設置される場合もあれば、複数の組織を横断する形で構成されることもあります。

主な役割:

- インシデント対応の指揮・統制

- 関係部署との連携と情報共有

- 原因分析と再発防止策の策定

CSIRTは、技術的な脅威の検知・分析を行う「SOC(Security Operation Center)」からエスカレーションを受け、インシデント対応の司令塔として機能します。技術部門だけでなく、経営層、法務、広報など、ビジネスに関わる関係部署と連携し、組織全体の視点からインシデントを収束させ、事業継続と信頼の回復を目指します。

CSIRTの目的:事業被害の最小化と再発防止

CSIRTの最終的な目的は、インシデントによる事業への影響を最小限に抑えることです。これには、迅速な復旧だけでなく、インシデント後の詳細な分析を通じて根本原因を特定し、同様のインシデントが二度と起こらないための再発防止策を講じることまでが含まれます。CSIRTは単に技術対応するチームではなく、企業の信頼とビジネスの継続性を守るための重要な役割を担っています。

なぜ今CSIRTが必要なのか?インシデント対応の現実

サイバー攻撃がますます巧妙化する中、インシデントへの「備え」の重要性は増すばかりです。ここでは、なぜ多くの企業がCSIRTを必要としているのか、その背景を解説します。

インシデント発生が前提の時代

近年のサイバー攻撃は従来の防御策だけでは防ぎきれないほど複雑・巧妙化しています。そのため侵入されることを前提とした事後対応(インシデントレスポンス)の重要性が高まっています。この考え方は、経済産業省が策定した「サイバーセキュリティ経営ガイドライン」でも明確に示されており、経営層が率先して取り組むべき重要項目として、インシデントに対応可能な体制(CSIRT等)の整備が挙げられています。

影響範囲や損害の特定、被害拡大防止を図るための初動対応、再発防止策の検討を適時に実施するため、制御系を含むサプライチェーン全体のインシデントに対応可能な体制(CSIRT 等)を整備させる。

引用元:経済産業省「サイバーセキュリティ経営ガイドライン Ver 3.0」

https://www.meti.go.jp/policy/netsecurity/downloadfiles/guide_v3.0.pdf

複雑化するインシデント対応

インシデント対応は、単なる技術的な復旧作業にとどまりません。実際には、以下のような多岐にわたる対応が同時に求められます。

- 経営判断:事業継続への影響を評価し、迅速かつ的確な意思決定を行う。

- 法務連携:法規制や契約に基づき、必要な法的措置を検討・実施する。

- 広報活動:顧客や社会に対して状況を正確に伝え、説明責任を果たす。

- 関係機関への報告:監督官庁や警察など、必要な外部機関へ報告を行う。

これらの対応を社内の通常業務の延長で行うのは困難であり、専門知識と経験を持つCSIRTの存在が不可欠です。CSIRTは、技術・法務・広報・経営の各分野を横断的に連携させ、インシデント対応を統括する役割を担います。

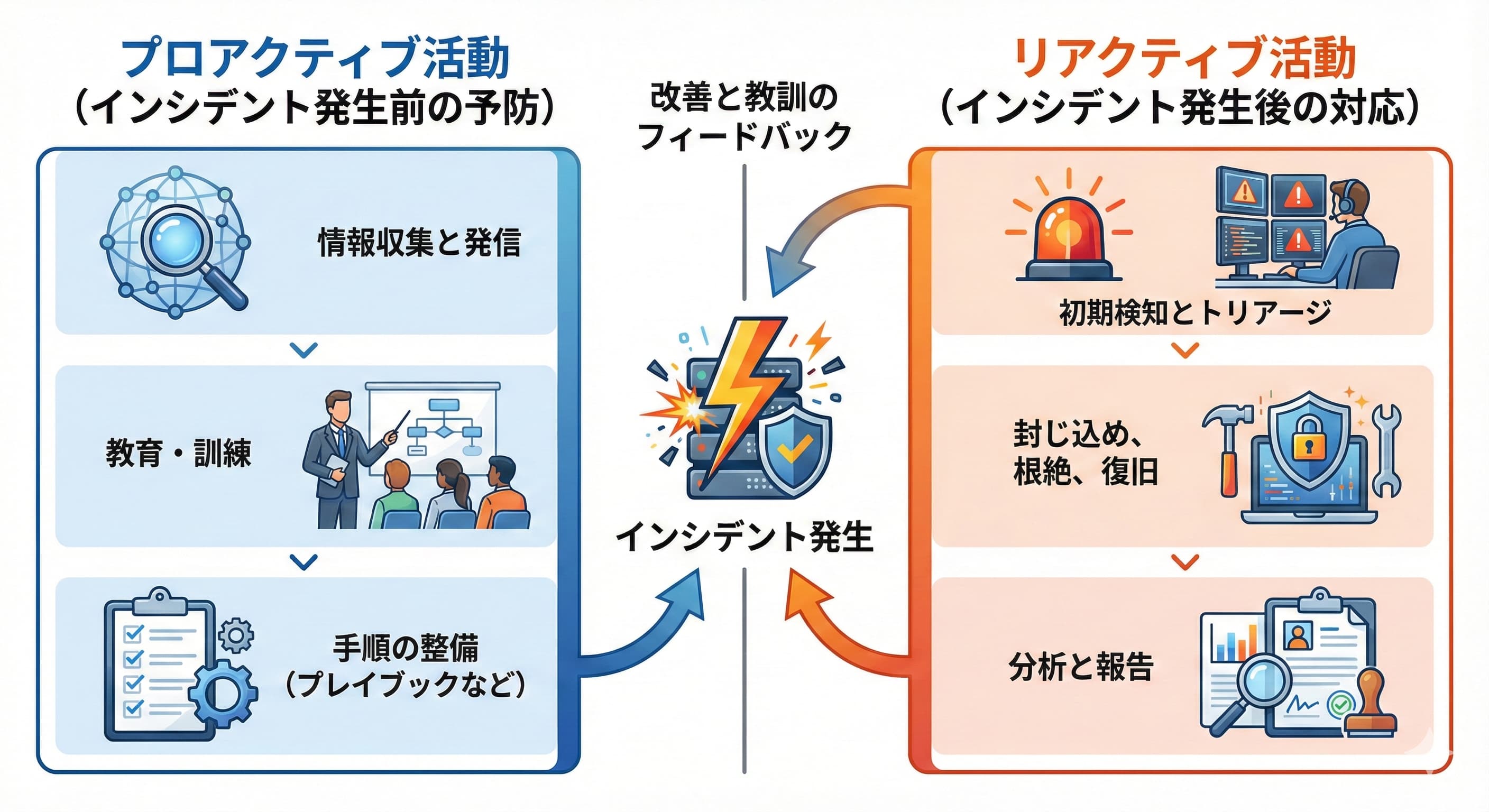

CSIRTの主な活動内容:「リアクティブ」と「プロアクティブ」

CSIRTの活動は、インシデント発生後の「リアクティブ活動」と、発生前の「プロアクティブ活動」の2つに大別されます。両方の活動を行うことで、組織のセキュリティレベルは継続的に向上し、インシデントへの耐性が強化されます。

リアクティブ活動:インシデント発生後の対応

インシデントが発生した際に行う、迅速かつ的確な事後対応が中心です。

- インシデントハンドリング:

インシデントの受付、影響範囲の調査・分析、対応の優先順位付け(トリアージ)を行います。 - 技術的対応の指揮:

システムの隔離、不正通信の遮断、マルウェアの駆除、システムの復旧など、技術的な対策を指揮・調整します。 - 情報連携:

社内外の関係者に対して、状況を正確に報告し、円滑なコミュニケーションを図ります。

プロアクティブ活動:インシデント発生前の予防

インシデントの発生を未然に防ぎ、万が一発生した場合でも被害を最小化するための予防的な活動です。

- 情報収集と発信:

国内外の脆弱性情報や新たな脅威情報を収集し、組織内に注意喚起を行います。 - 教育・訓練:

社員向けのセキュリティ教育や、実際のインシデントを想定した対応訓練を企画・実施します。 - 手順の整備:

セキュリティポリシーや、インシデント発生時の具体的な対応手順(プレイブック)を策定し、定期的に見直します。

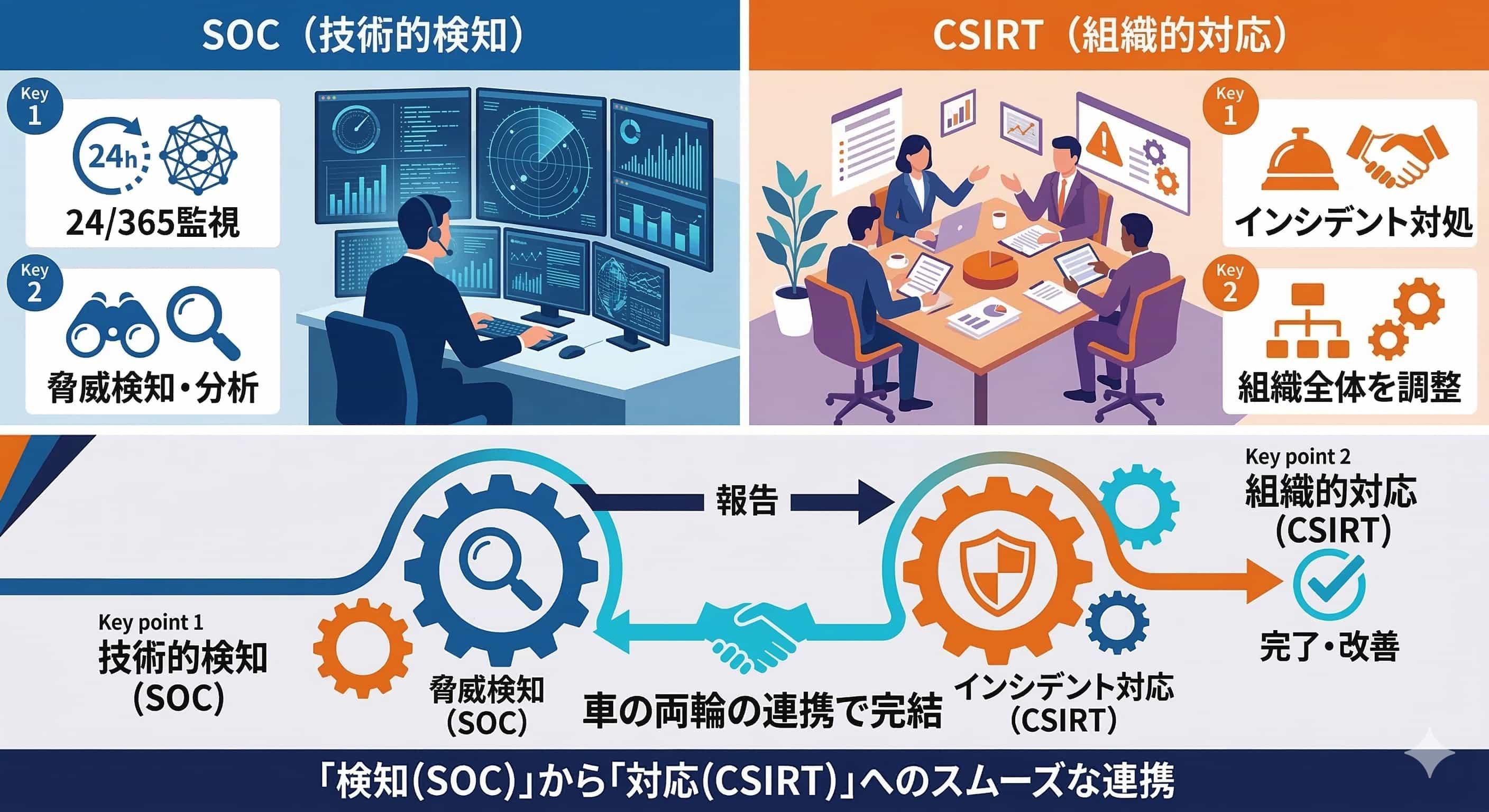

CSIRTとSOCの違いとは?検知と対応の役割分担

CSIRTとSOC(Security Operation Center)は、どちらも企業のセキュリティ対策に欠かせない存在ですが、その役割は明確に異なります。ここでは、両者の違いと連携の重要性について解説します。

目的と視点の違い:「対応」のCSIRT、「検知」のSOC

両者の最も大きな違いは、その主たる目的にあります。

- SOCは、24時間365日体制で膨大なログやネットワークトラフィックを監視し、サイバー攻撃の兆候をいち早く「検知」することに特化した技術部隊です。主に技術的な視点から脅威を見つけ出す役割を担います。

- CSIRTは、SOCなどから報告を受け、インシデントに「対処」する専門チームです。技術的な対応だけでなく、経営判断、法務対応、広報活動など、組織全体を巻き込んだ対応を行うため、ビジネス的な視点も重視されます。

連携の重要性:検知から対応へのスムーズな連携

SOCが脅威を発見し、CSIRTがそれに迅速かつ的確に対応することで、初めてインシデント対応は完結します。このようにSOCとCSIRTのスムーズな連携は、インシデント対応のスピードと質を左右する重要な要素であり、まさに「車の両輪」と言えるでしょう。

関連記事:【5分でわかる】SOCとCSIRTの違いを徹底解説!自社に最適なセキュリティ体制とは

CSIRT構築を成功させるための4ステップ

効果的なCSIRTを立ち上げるには、計画的かつ段階的なアプローチが必要です。ここでは、CSIRT構築を成功に導くための主要な4ステップを解説します。

ステップ | 主な実施内容・ポイント |

|---|---|

1. ミッションと活動範囲の定義 | 「何を守るか(保護対象)」と「何に対応するか(活動範囲)」を定義し、CSIRTの役割・ミッションを具体化する。 |

2. 経営層の理解と承認の獲得 | 全社的な活動に必要な権限と予算を確保するため、経営層からCSIRTの設置と活動に関する正式な承認を得る。 |

3. 体制とプロセスの整備 | リーダーやメンバーの役割を定義してチームを編成し、報告フローやインシデント対応手順を文書化して整備する。 |

4. 外部サービス活用の検討 | 自社の人材やノウハウが不足している場合、構築や運用を支援する外部の専門サービスの活用を検討する。 |

ステップ1:ミッションと活動範囲の定義

まずは、CSIRTの目的や守るべき対象を明確にします。例えば「顧客情報を守り、サービス停止に繋がるインシデントに対応する」など、自社の事業内容やリスクを考慮して保護対象と活動範囲を具体化します。ここが曖昧だと、後の体制構築や運用方針がぶれてしまうため、最初にしっかり定義することが重要です。

ステップ2:経営層の理解と承認の獲得

CSIRTがインシデント発生時に全社的に機能するためには、経営層の理解と正式な承認が不可欠です。

- 他部署(法務・広報など)を巻き込むための権限

- ツール導入や人材確保のための予算

経営層の「後ろ盾」があることで、組織横断的な活動が可能になり、CSIRTの実効性が高まります。

ステップ3:体制とプロセスの整備

次にCSIRTの具体的な体制を構築します。

- リーダー、技術担当、広報・法務連携担当などメンバー決定と役割分担

- 報告フローの策定:「誰が、いつ、誰に、何を報告するか」

- 対応手順(プレイブック):インシデント種別ごとの手順を文書化

これにより、有事の際に迷わず行動できる体制が整います。

ステップ4:外部サービス活用の検討

全てを自社でまかなう必要はありません。特に、高度なマルウェア解析やフォレンジック調査、あるいはCSIRTの体制構築そのものにノウハウがないなど、自社に不足している専門知識やリソースを外部の力で補うことで、より迅速かつ効果的にCSIRT運用が可能になります。

よくある質問(FAQ)

CSIRTの導入を検討する際に寄せられる代表的な質問とその回答をご紹介します。

- Q. 中小企業でもCSIRTは必要ですか?

A. 必要です。サイバー攻撃の対象は企業規模を問いません。中小企業がサプライチェーン攻撃の踏み台になるケースもあり、例外ではありません。ただし、大企業と同じ体制を組む必要はありません。まずは兼任担当者による「CSIRT担当窓口」を設置し、インシデント発生時の連絡先と責任者を明確にすることから始めるのが現実的です。 - Q. 構築にかかるコストや期間について教えてください。

A. CSIRTの規模や活動範囲によって大きく異なります。たとえば、専任者を数名配置する場合でも人件費や教育費が必要です。本格的な体制構築には数ヶ月から1年以上かかることもあります。また、外部の構築支援サービスを利用する場合は、そのコンサルティング費用も加味する必要があります。 - Q. 外部委託と内製、どちらが良いでしょうか?

A. 基本的には、CSIRTの中核機能は社内に持つべきです。ただしすべてを内製する必要はありません。例えば、専門性が高いフォレンジック調査や、24時間体制のインシデント受付窓口、マルウェア解析や脆弱性診断などを外部に委託し、社内のCSIRT担当者は意思決定や社内調整に集中するといったハイブリッドな体制が多くの企業で採用されています。

まとめ:CSIRTは事業継続のための重要な投資

CSIRTは、単なる技術部門ではなく、セキュリティインシデントという有事から事業を守るための重要な経営機能です。サイバー攻撃のリスクが日常化している現代において、CSIRTの整備は「コスト」ではなく、事業継続と信頼維持のための重要な「投資」と位置づけるべきです。

NTTセキュリティ・ジャパンでは、お客様の企業規模や状況に応じて、CSIRTの新規構築から、既存体制の成熟度向上まで、専門家が伴走支援するサービスを提供しています。効果的なインシデント対応体制の実現に向け、ぜひお気軽にご相談ください。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード