【最新トレンド】FW・アンチウイルスの「次」に来る標準対策

従来の「アンチウイルス」や「ファイアウォール(FW)」といった境界防御だけでは、高度化・巧妙化するサイバー攻撃を防ぎきれない時代になりました。そのため、企業は「侵入を防ぐ」ことから、「侵入を前提に、いかに早期に検知して対処するか」へとシフトしています。

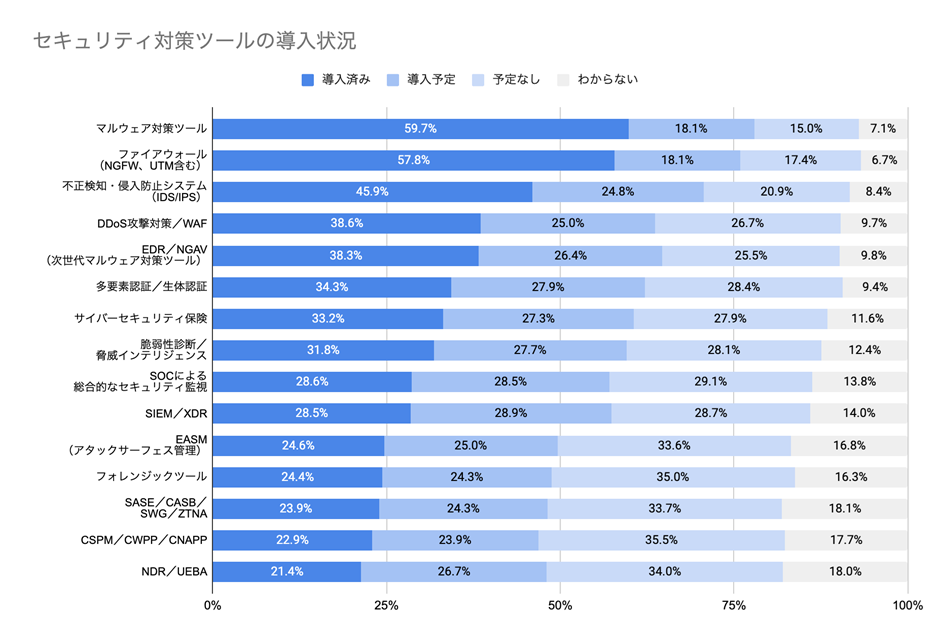

「導入予定」を含めると過半数を超える注目領域

JIPDEC(一般財団法人 日本情報経済社会推進協会)の調査によると、SIEM/XDRの導入率は約28.5%ですが、「導入予定」を含めると57.4%に達します。

マルウェア対策ツール(59.7%)やFW(57.8%)といった「守りの基本」が一巡したことで、企業が次に取り組むべき課題として、ログ分析や統合監視への投資が加速していることがわかります。

出典:JIPDEC(一般財団法人 日本情報経済社会推進協会)「企業IT利活用動向調査2025」を基に作成

https://www.jipdec.or.jp/library/report/o66i7e00000015pm-att/20250314_s01.pdf

なぜ今、XDRとSIEMが“次の標準”として語られるのか?

サイバー攻撃が巧妙化し、VPN機器の脆弱性や正規アカウントの悪用など、「正規のルート」を悪用し、内部に侵入されるケースが増えたためです。

一度内部に侵入されると、FWやアンチウイルスでは検知できません。そこで必要なのが、「内部のログや振る舞いを可視化し、潜んでいる脅威をあぶり出す」というアプローチであり、その中心に位置するのがXDRやSIEMです。

しかし、どちらも「複数のデータソースを集約して分析する」という共通点はありますが、その「目的・役割」は別物です。ここを整理することが、選定の第一歩となります。

XDR(Extended Detection and Response)とは?

EDRの進化系:攻撃を「点」ではなく「面」で捉える

XDRは、PCやサーバーを守る「EDR(Endpoint Detection and Response)」の機能を拡張(Extended)したものです。エンドポイントだけでなく、ネットワーク(NDR)やクラウド、メールなど、異なるセキュリティ製品のデータを結合して分析します。

複数レイヤーを横断した相関分析と高速な検知

従来のセキュリティ製品は、それぞれの監視範囲でしかアラートを出せませんでした。 一方、XDRは以下のように複数レイヤーにまたがる動きを紐づけて分析します。

- Email:怪しいメールを受信

- Endpoint:端末で不審なファイルが開封

- Network:外部サーバーへ通信が発生

これらを「一連の攻撃ストーリー」として捉えることで、単体では見逃していた攻撃を高速に検知することが可能です。

検知から「自動対処」までを高速化

XDRの最大の特徴は、「自動対処(レスポンス)」にあります。

脅威を検知した際、ネットワークからの隔離や悪意あるプロセスの停止といった対処を自動、またはワンクリックで実行できます。人手不足のセキュリティ現場において、即応可能な「実働部隊」として機能します。

関連記事:XDRとは?攻撃の全体像を可視化する次世代セキュリティをわかりやすく解説

SIEM(Security Information and Event Management)とは?

ログの統合管理:あらゆるデータを保管する「巨大な図書館」

SIEMは、社内に存在するシステムのログを一元的に収集・保管・分析する基盤です。 収集対象は以下のように多岐にわたります。

- ITインフラ:ファイアウォール、サーバー、プロキシなど

- 物理セキュリティ:オフィスの入退室管理システムなど

- アプリケーション:業務アプリ、データベースの操作ログなど

- IoT・OTデバイス:工場の制御機器、監視カメラ、各種センサーなど

- クラウド監査ログ:AWS/Azure等の操作履歴、SaaS(M365等)の認証ログなど

データの形式を問わず取り込めるため、長期間の記録を大量に蓄積し続ける「巨大な図書館」のような役割を果たします。

「相関分析」による高度な調査とインシデント可視化

SIEMは一見関係なさそうな複数のログを紐づけ、攻撃の痕跡を可視化する「相関分析」が得意です。

「深夜に入退室記録がないのに、重要サーバーへのログインが成功している」といった、物理セキュリティとデジタルログをまたぐ高度な分析も可能です。

監査・証跡管理・コンプライアンス対応に強み

SIEMは元々ログ管理から発展したツールであるため、監査証跡の管理や、PCI DSS、GDPRなどのコンプライアンス対応(ログの長期保存義務)において、その強みを最大限に発揮します。

「誰が、いつ、何をしたか」を長期間にわたって証明する必要がある場合、SIEMの保管能力が不可欠となります。

関連記事:SIEMとは?最新調査から見る「今やるべき理由」と5つの導入ステップ

【機能比較】XDRとSIEM、決定的な4つの違い

どちらも「ログを集めて分析する」点は同じですが、以下の5点で役割が大きく異なります。

比較項目 | XDR (Extended Detection and Response) | SIEM (Security Information and Event Management) |

|---|---|---|

主な目的 | 脅威の検知、調査、自動対処(レスポンス) | ログの統合管理、コンプライアンス、高度な相関分析 |

アクション | 自動遮断・隔離まで可能 | 分析結果の通知・可視化がメイン |

データ範囲 | 特定的(EPP、Net、Cloud等のセキュリティデータ) | 広範囲(FW、サーバー、入退室、IoTなど形式問わず) |

導入ハードル | 中〜低(推奨設定ですぐ使えるSaaS型が多い) | 高い(ルールの設計・構築に数ヶ月〜) |

コスト感 | 比較的安価(ライセンス課金・EPPとのセット) | 高額になりがち(データ量課金・構築費) |

① 目的:「スピード(対処)」か「コンプライアンス(記録)」か

- XDR:「今起きている攻撃」をいかに早く止め、被害を最小限にする(対処重視)。

- SIEM:ログを長期保管し、事後調査や監査対応、コンプライアンスを遵守する(記録・分析重視)。

② データ範囲:「脅威インテリジェンス」か「全ログ」か

- XDR:セキュリティ製品(EPP, EDR, FWなど)のデータに特化して収集。

- SIEM:セキュリティ機器に限らず、プリンタ、IoT、入退室、アプリ操作ログなど、形式問わず全ログを取り込む。

③ アクション:「自動遮断」か「通知・分析支援」か

- XDR:端末隔離などの「対処」までを自動化。

- SIEM:分析結果を可視化し、人間に「通知(アラート)」。遮断機能を持つSOARなどと連携しない限り、SIEM単体では攻撃を止められません。

④ 導入ハードル:「即戦力」か「要設計」か

- XDR:SaaS型が多く、ベンダー推奨の設定で即運用可能。

- SIEM:どのようなログを取り込み、どう分析するかという「設計(ルール記述)」と専門知識が必要。

SIEMはもう古い? XDRとの関係性と「ハイブリッド運用」

「XDRがあればSIEMはいらないのでは?」という声も聞かれますが、それは誤解です。両者は競合関係ではなく、補完関係にあります。

XDRの弱点

XDRは協力なリアルタイム検知・対象機能を備えている一方、以下のような制約があります。

- 「同一ベンダー製品」で環境を統一しないとXDR本来の性能を発揮しにくい(ベンダーロックイン)

- ログ保管期間が短い(数か月~1年程度)ため、PCI DSSなどの長期保存要件を満たせないケースがある

- 非セキュリティ系ログ(入退室・IoT・物理セキュリティ等)の取り込みには不向き

SIEMの強み

SIEMはXDRと対象領域が異なるため、以下のような独自の強みがあります。

- ベンダー中立であるため異なるメーカーの製品ログでも、フォーマットを統一して横断分析できる。

- 入退室・IoT・クラウド監査ログなど、非セキュリティ系を含む膨大なデータを取り込める

- 数年単位の長期保存に強く、監査・証跡管理・コンプライアンス要件への対応力が高い

大企業における最新トレンド

昨今、大企業や高度なセキュリティを求める組織では、「SIEM × XDR」のハイブリッド運用が主流になりつつあります。

- XDR(実働部隊):リアルタイムの脅威検知・自動対処(火消し)を担当

- SIEM(全体管理基盤):XDRの対処ログを含むすべてのログの長期保管・相関分析・監査対応を担当

このように、「即応」と「長期統合管理」という役割を分担することで、防御と運用の両方を強化できる構造が広がっています。

【選定ガイド】自社にはどっちが必要?4つのケースで判断

どの製品を導入すべきか、組織の規模と体制に合わせて判断しましょう。

ケース(課題) | 推奨 | 対象 | 選定理由 |

|---|---|---|---|

専任SOCがなく、運用負荷を下げたい | XDR | - 中堅・中小企業 - 兼任情シス | XDRの「自動対処」機能を活用し、人手不足をカバーするため。 |

ログの長期保管義務や、多様なIT資産がある | SIEM | - 大企業 - 金融・公共機関 | コンプライアンス(長期保管)対応や、古い機器・IoT等のログ集約が必須なため。 |

特定ベンダーで環境が統一されている | XDR | - Microsoft E5保有企業など | 純正品なら連携がスムーズで、コストパフォーマンスも高いため。 |

担当者がいない・深夜監視ができない | MDR | - セキュリティ担当不在 - 知識不足の組織 | ツールを入れても「監視する人」がいないため、運用ごとプロに委託すべきだから。 |

ケースA:専任SOCがなく、運用負荷を下げたい(→ XDR推奨)

専任の運用チームを持たない中堅・中小企業は、日々の監視や対処に割ける人的リソースが限られています。XDRなら脅威の検知から対処までを自動化できるため、限られた人員でも運用負荷を最小限に抑えることが可能です。

ケースB:ログの長期保管義務や、多様なIT資産がある(→ SIEM推奨)

監査対応(PCI DSS等)でログの長期保管が必要な大企業や、古い機器・IoTが混在する環境にはSIEMが必要です。XDRのエージェントが入らない資産を含め、あらゆるログを形式問わず統合・管理できます。

ケースC:Microsoft 365など特定ベンダーで環境が統一されている(→ XDR推奨)

Microsoft 365など、特定ベンダーで環境が統一されているなら、同ベンダー製のXDR(Microsoft Defender XDR等)がベストです。既存ライセンスを活用でき、外部製品を追加するより連携もスムーズでコストも抑えられます。

ケースD:そもそもセキュリティ担当者がいない・深夜監視ができない(→ MDR推奨)

監視人員が確保できない場合、高機能なツールを入れても画面を見る「人」がいなければ効果を発揮できません。この場合は、ツールの導入だけでなく、日々の運用監視ごと専門家に任せるMDRサービスが最適です。

まとめ:手段(ツール)ではなく「運用体制」で選ぶ

「XDRとSIEM、どちらが優れているか」という視点ではなく、「自社のリソース(人・時間・金)で運用できるのはどちらか」という視点が重要です。

- まずはXDRでリアルタイム対処を自動化し、運用負荷を下げる

- 監査要件・長期保管・広範囲ログの統合管理が必要になった段階でSIEMを追加する

- 運用を担える人がいなければMDRで補完する

というステップアップ方式が、最も現実的で失敗のないアプローチです。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード