そこで本記事では、EDRとSOCの基本的な機能から両者の違い、自社に合ったサービスの選び方まで、わかりやすく解説します。

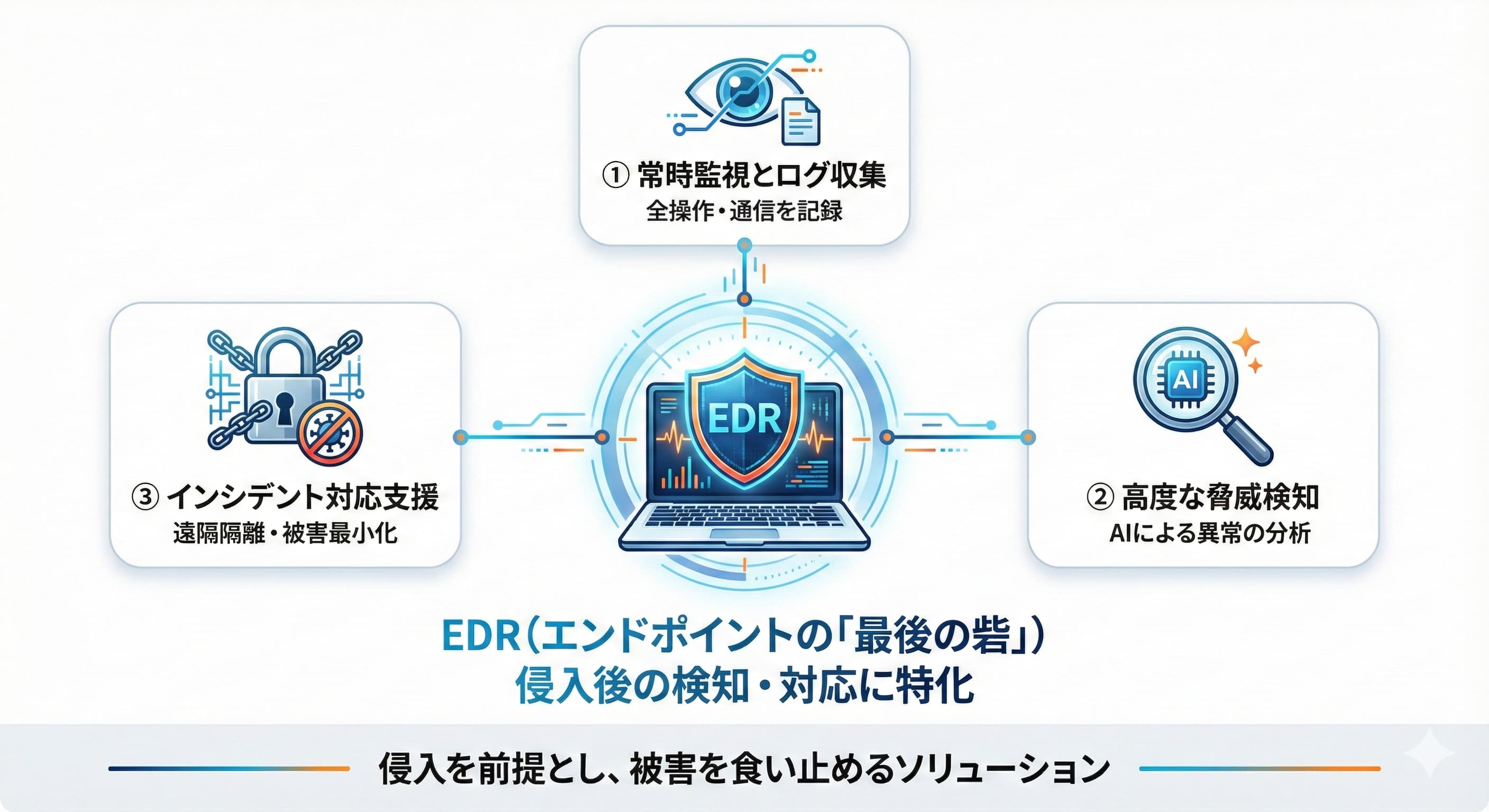

EDRとは?エンドポイントセキュリティの「最後の砦」

EDR(Endpoint Detection and Response)とは、PCやサーバーなどのエンドポイントを継続的に監視し、サイバー攻撃の兆候を早期に検知して迅速な対応を可能にするソリューションです。攻撃者の内部侵入を前提とし、侵入後の不審な挙動をいち早く検知し、被害を最小限に食い止める「最後の砦」として機能します。

EDRの主な機能

- 常時監視とログ収集:

エンドポイント内のファイル操作、プロセス起動、通信などのアクティビティを記録します。 - 高度な脅威検知:

収集したログをAIなどで解析し、マルウェア感染などの異常な兆候を検知します。 - インシデント対応支援:

脅威検知時に管理者へ通知し、遠隔からの端末隔離といった対応を支援します。

関連記事:今さら聞けない「EDR」とは?基本的な役割と導入後の運用課題をわかりやすく解説

従来のアンチウイルス(EPP)との違い

従来のアンチウイルス(EPP: Endpoint Protection Platform)は、既知のウイルスのパターンと照合し、マルウェアの侵入を防ぐことを主な目的としています。一方、EDRはEPPでは検知できない未知の脅威を、侵入後の「振る舞い」によって検知する点が大きな違いです。

EDRの導入メリットと運用上の課題

EDRには攻撃を可視化し、被害を抑える大きなメリットがある一方で、発生する大量のアラートを適切に処理するための専門的な体制がなければ、その効果を十分に発揮できないという課題を抱えています。

項目 | 詳細 |

|---|---|

主なメリット | - インシデントの早期発見と被害の極小化 |

主な課題点 | - 運用には専門的な知識と相応のリソースが必要 |

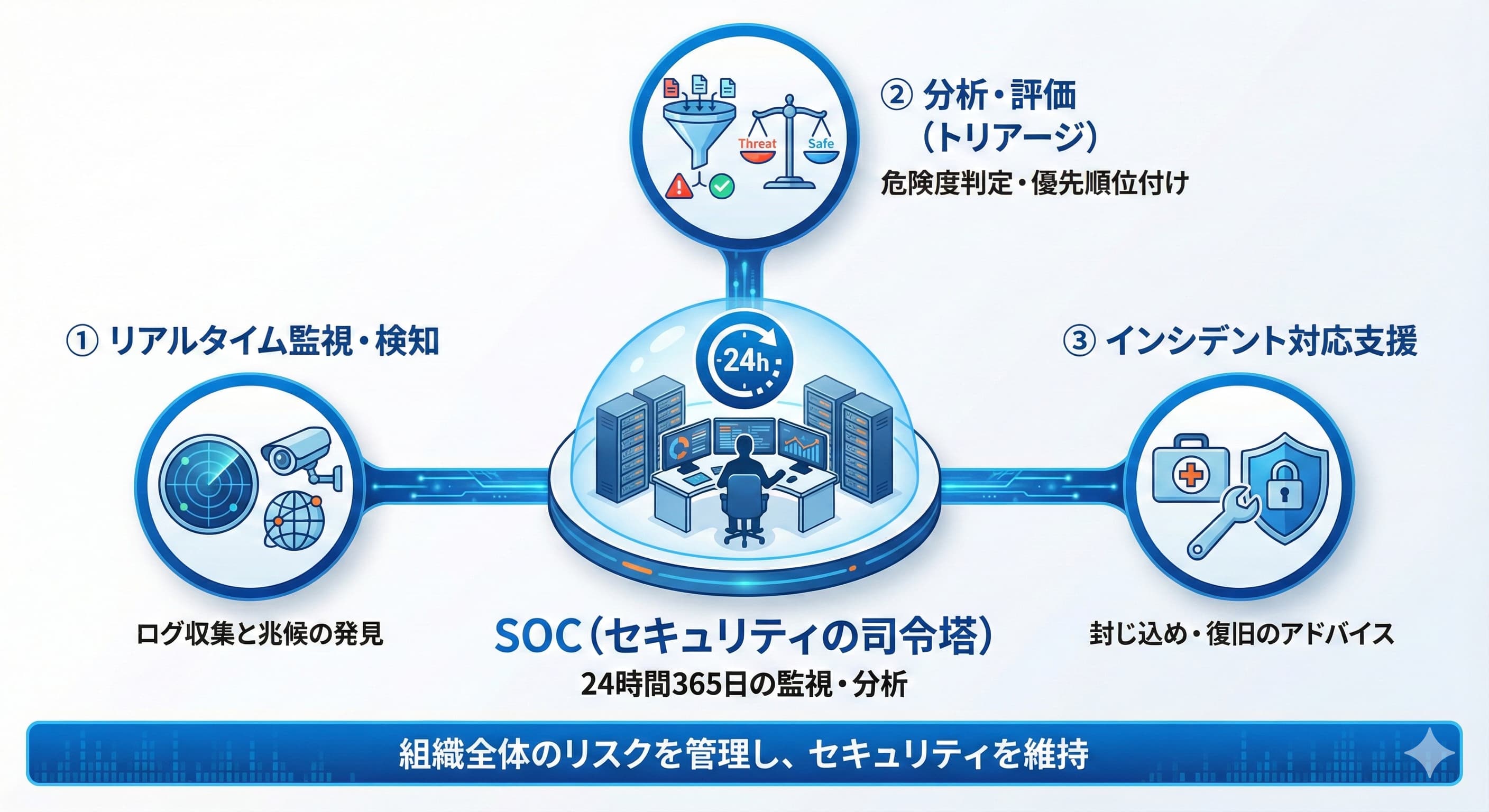

SOCとは?24時間365日セキュリティを見守る「司令塔」

SOC(Security Operation Center)とは、専門のアナリストが24時間365日体制でIT環境全体を監視・分析し、サイバー攻撃の検知から対応支援までを担う専門組織です。EDRやファイアウォールなど、複数のセキュリティ製品から集まる情報を横断的に分析し、組織全体のリスクを管理する「司令塔」の役割を果たします。

SOCの主な機能

SOCは主に以下の3つの機能を提供し、組織のセキュリティを維持しています。

- リアルタイム監視と脅威検知:

セキュリティ機器から収集した膨大なログやアラートを24時間365日体制で監視し、サイバー攻撃の兆候をいち早く発見します。 - 分析・評価 (トリアージ):

検知した事象が過検知か、本当に危険な脅威かを専門家が分析・評価します。さらに、脅威の緊急度や影響範囲を判断し、対応の優先順位を決定します。 - インシデント対応支援:

重大なインシデントと判断された場合、封じ込めや復旧に向けた具体的な技術的助言や作業支援を行います。

関連記事:【徹底解説】SOC(Security Operation Center)とは?役割・必要性・導入方法をわかりやすく解説

SOCが担う主な業務内容

SOCの業務は多岐にわたりますが、主な業務は以下の通りです。

項目 | 内容 |

|---|---|

リアルタイム監視とログ分析 | SIEMなどを活用し、24時間365日体制でログを監視。不審な挙動や攻撃の兆候を検知。 |

インシデント検知とトリアージ | アラートの真偽を判断し、深刻度・影響範囲・緊急性を評価。 |

インシデント対応支援 | 封じ込め・駆除・復旧までを支援し、関係部署と連携。 |

脅威インテリジェンスの活用 | 最新の攻撃手法や脆弱性情報をもとに、監視ルールを最適化。 |

レポート作成と報告 | 監視状況、インシデント対応結果、脅威傾向を経営層へ報告し対策改善に活用 |

SOCを支える技術:SIEM・SOAR

効果的なSOC運用を支える代表的な技術基盤として、SIEM(Security Information and Event Management)とSOAR(Security Orchestration, Automation and Response)があります。

- SIEM: EDRを含む複数のセキュリティ機器からログを収集・一元管理し、相関分析によって脅威を検知するシステムです。

- SOAR: インシデント対応プロセス(プレイブック)を自動化し、アナリストの対応を迅速化・効率化するプラットフォームです。

SOCの導入目的とメリット

SOCを導入する目的は、セキュリティ運用の高度化と効率化です。専門家による24時間体制の監視により、自社の人員だけでは見つけられない巧妙なサイバー攻撃を早期に発見できます。また、アラートの分析・評価をSOCに任せることで、社内のセキュリティ担当者は過剰なアラート対応から解放され、より戦略的なセキュリティ対策の企画・推進に注力できるようになるという大きなメリットがあります。

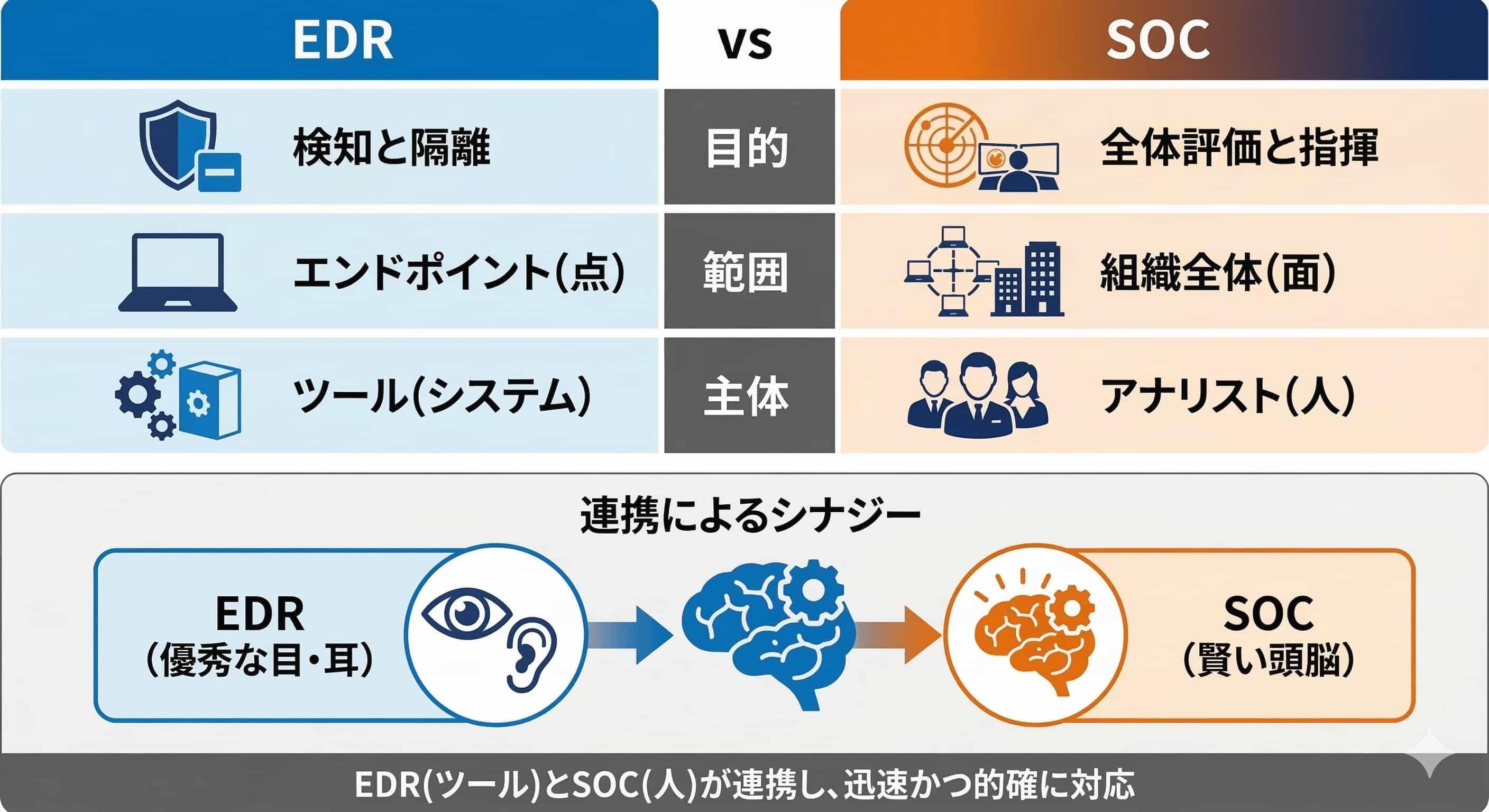

EDRとSOCの違いを3つの観点から解説

EDRとSOCは連携して利用されることが多いですが、その役割や機能には明確な違いがあります。

比較項目 | EDR | SOC |

|---|---|---|

目的と役割 | エンドポイントでの脅威検知と対応 | 組織全体のセキュリティ監視と分析 |

対象範囲 | PCやサーバーなどのエンドポイントに限定 | ネットワークやクラウドを含む全体 |

運用の主体 | ソフトウェア(ツール) | 専門のアナリストチーム(人) |

観点①:目的と役割の違い

- EDR:エンドポイントで発生した脅威をいち早く検知し、隔離などの対応を行います。

- SOC:EDRを含む様々な情報源からの情報を監視・分析し、組織全体のリスクを評価して対応を指揮します。

観点②:対象範囲の違い

- EDR:PCやサーバーといったエンドポイントに限定され、「点」の防御を担います。

- SOC:エンドポイントに加えてネットワーク機器やクラウドサービスまで含めた組織全体を監視対象とし、「面」での防御を担います。

観点③:運用の主体の違い

- EDR:あくまでもソフトウェアという「ツール」です。自動的にアラートを出力します。

- SOC:高度なスキルを持つアナリストという「専門家チーム(人)」です。ツールが出力した情報をもとに、最終的な分析・判断を下します。

EDRとSOCの連携によるシナジー効果

EDRとSOCは、それぞれ役割に違いがあるものの、お互いを補完し合う関係にあります。EDRが「優秀な目・耳」として現場の異常を検知し、SOCが「賢い頭脳」としてその情報の意味を解釈し、最適な行動を指示する。この2つが連携することで、迅速かつ的確なセキュリティ運用体制が実現します。

EDRだけでは不十分?膨大なアラートを捌くSOC連携の重要性

高性能なEDRを導入しても、その真価を発揮するには適切な運用体制が不可欠です。特に、EDRが出力する膨大なアラートを人手で処理するには限界があり、専門的な分析力とリソースが求められます。

なぜEDRだけでは運用が回らないのか?

以下の表は1か月間のインシデント発生件数、アラート数、ホスト数 、1ホストあたりのアラート数の一例です。インシデント発生件数に対してアラート数がきわめて多く、過検知の多さと対応不可の可能性が浮き彫りになっています。

お客様 | A社 | B社 | C社 |

|---|---|---|---|

インシデント発生件数 | 1件 | 2件 | 1件 |

アラート数 | 420件 | 5,100件 | 78,200件 |

ホスト数 | 6,000台 | 40,000台 | 20,000台 |

1ホストあたりのアラート数 | 0.07件 | 0.13件 | 3.91件 |

出典:自社(NTTセキュリティ・ジャパン)「EDRを使った分析の課題とSOCでの取り組みについて」

https://jp.security.ntt/insights_resources/tech_blog/102h5av/

担当者の負荷を激減させるSOCによるアラート分析

SOCは、こうしたEDR運用の課題を解決します。SOCのアナリストが24時間体制でEDRのアラートを監視・分析し、専門的な知見に基づいてトリアージ(重み付け・優先順位付け)を行うことで、企業のセキュリティ担当者は、SOCによって「本当に対応すべきアラート」だけに集中できるようになります。これにより、日々の運用負荷が劇的に軽減され、セキュリティ体制の持続可能性が向上します。また、SOCは過検知のフィルタリングだけでなく、脅威の深刻度や影響範囲の評価も行うため、対応の精度も高まります。

インシデント対応の迅速化と被害拡大の防止

万が一、重大なインシデントが発生した場合、その初動対応のスピードが被害の拡大を左右します。SOCと連携していれば、EDRが検知した脅威に対して、即座に分析・判断・対応指示が可能となり、インシデント対応を迅速に開始できます。これにより、マルウェアの水平展開や情報漏洩などの二次被害を未然に防ぎ、事業への影響を最小限に抑えることができます。

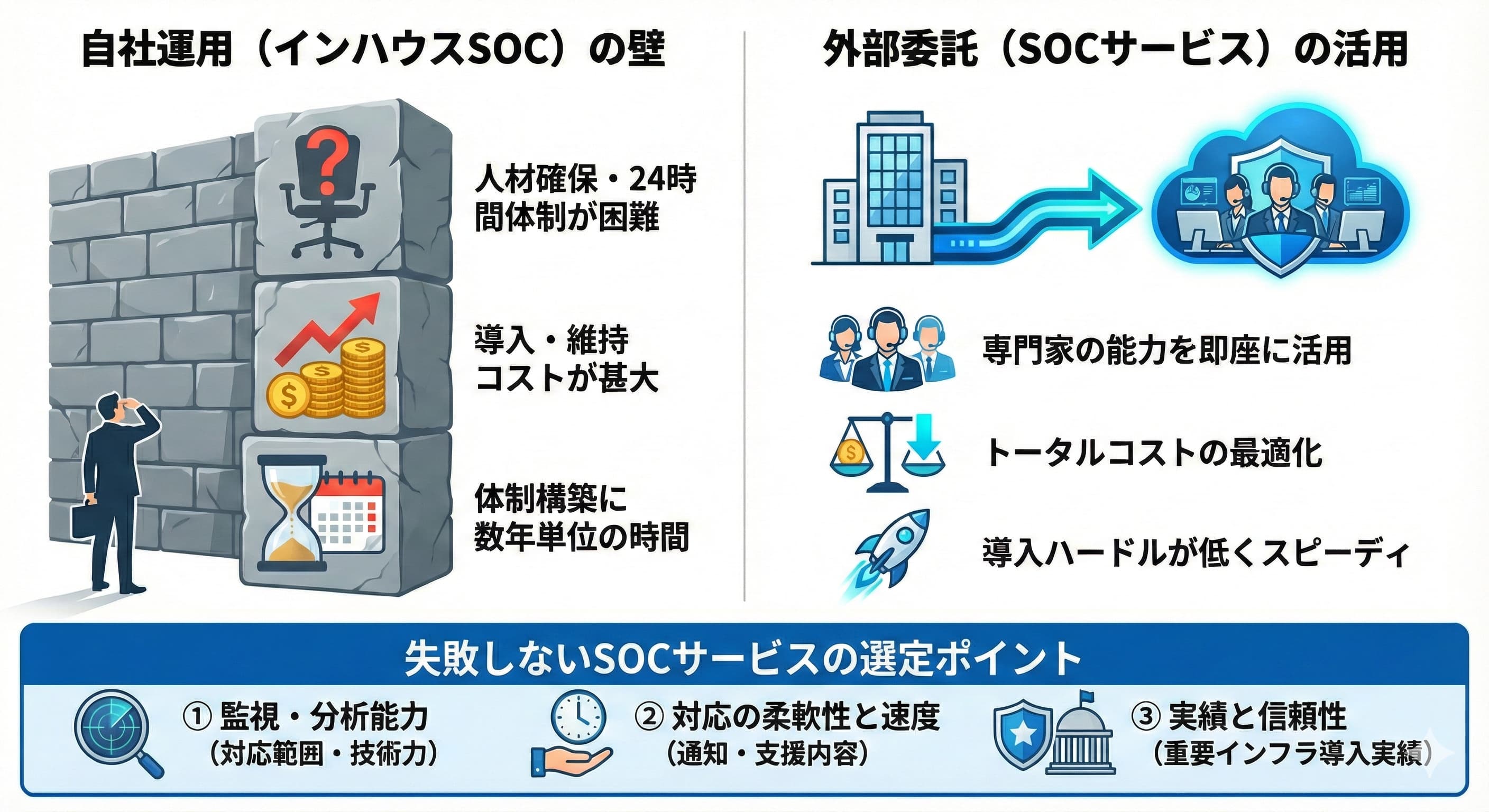

SOCの構築方法と最適なサービスの選び方

自社運用(インハウスSOC)の壁:人材・コスト・時間

インハウスSOCは、自社の状況に完全に最適化できるメリットがある一方、実現には非常に高いハードルがあります。

- 人材の確保: 高度なスキルを持つセキュリティアナリストを複数名、24時間体制で確保することは困難です。

- コスト負担: 人件費に加え、SIEMなどの分析基盤の導入・維持に多額の費用がかかります。

- 時間の制約: 安定した運用体制の構築と、ノウハウの蓄積には数年単位の時間が必要です。

インハウスSOCと外部委託(SOCサービス)の比較

多くの企業にとって、SOCサービスを外部委託することが現実的かつ効果的な選択肢です。外部委託により、自社で専門家を雇用・育成することなく、即座に高度な監視・分析能力を活用できます。コスト面でも、自社で構築・運用するよりトータルで安価になるケースが多く、導入のハードルが下がります。

失敗しないSOCサービスの選定ポイント

SOCサービスを選ぶ際は、以下のポイントを確認することが重要です。

- 監視・分析能力: 対応しているセキュリティ製品の範囲や、アナリストの技術力・経験、最新の脅威インテリジェンスの活用度などを確認します。

- 対応の柔軟性と速度: 通知の方法や対応時間、インシデント発生時の具体的な支援内容が、自社の体制に合っているかを確認します。

- 実績と信頼性: 金融機関や重要インフラなど、高いセキュリティレベルが求められる業界での導入実績があるかどうかも重要な判断材料となります。

関連記事:SOCサービスとは?内製との違い・選び方をわかりやすく解説

まとめ:EDRとSOCの連携で実現する、一歩先のセキュリティ運用

本記事では、EDRとSOCの基本的な役割から、両者の違い、そして連携の重要性について詳しく解説しました。EDRは侵入後の脅威を検知する強力なツールですが、その真価は、SOCという専門家チームによる高度な分析・運用能力と組み合わさって初めて発揮されます。自社のセキュリティ体制を強化する上で、以下の判断基準をご活用ください。

- EDR導入を検討すべき企業:

エンドポイントのセキュリティを強化したいが、まだ具体的な対策を打てていないすべての企業。 - SOC連携を検討すべき企業:

EDRを導入済みでアラート対応に課題がある、または導入予定で運用リソースに不安がある企業。

また、今後はEDRの範囲をクラウドやネットワークにまで広げたXDR(Extended Detection and Response)や、AIを活用したSOCの高度化が主流となります。これらの最新トレンドも視野に入れ、自社に最適なセキュリティ運用体制の構築をご検討ください。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード