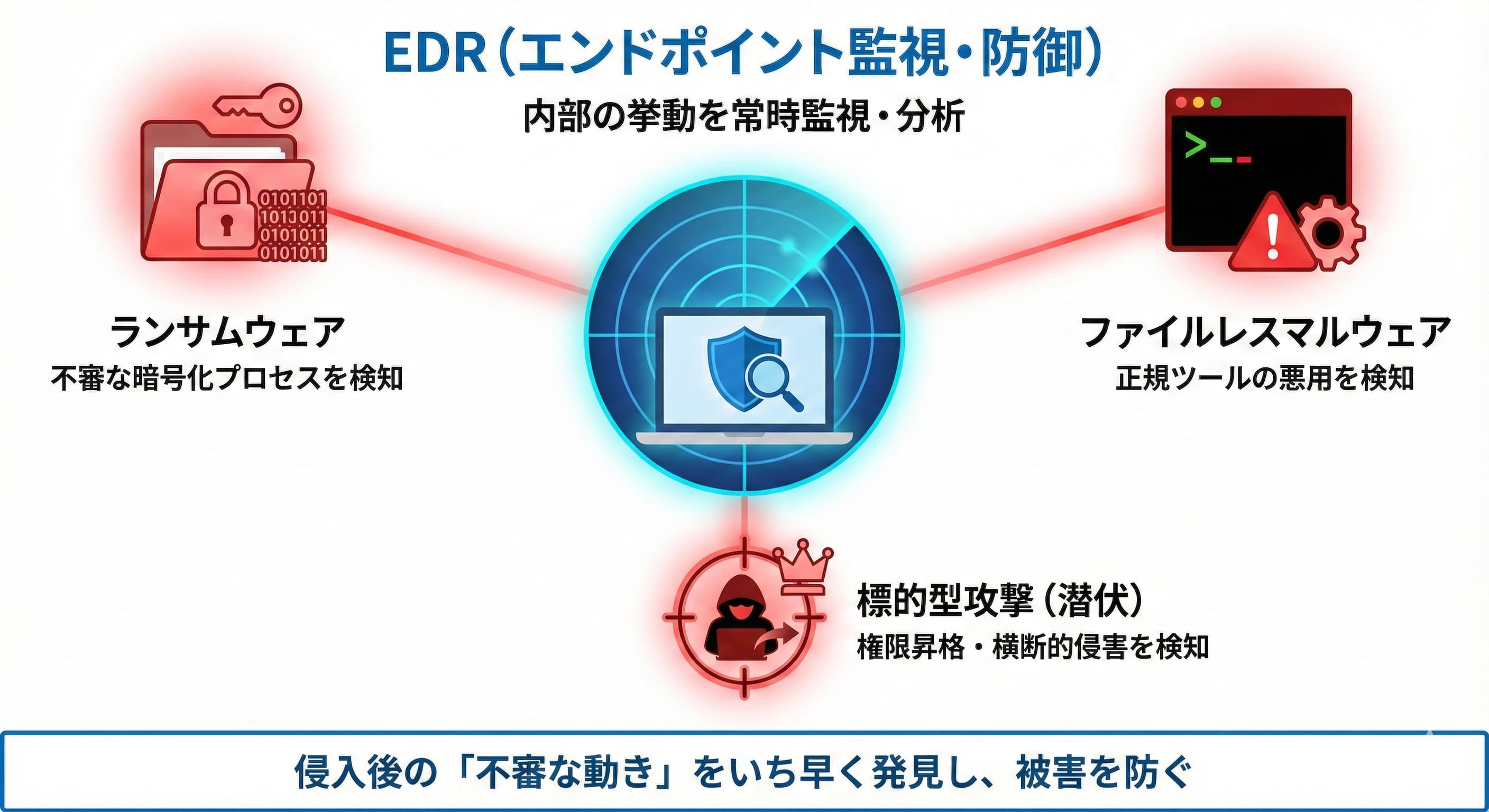

EDR(Endpoint Detection and Response)とは?

EDRは、PCやサーバーといった「エンドポイント」を保護対象とするソリューションです。エンドポイント内部の挙動を常時監視し、不審な動きを検知・分析することで、マルウェア感染や不正アクセスといった脅威への迅速な対応を可能にします。

EDRの基本的な役割と仕組み

EDRの主な役割は、エンドポイント上で発生したインシデントの早期発見と、その原因調査・封じ込め支援です。PCやサーバーのログを継続的に収集・分析し、これらの膨大なログを分析し、脅威の兆候を検知すると管理者にアラートを通知します。

関連記事:今さら聞けない「EDR」とは?基本的な役割と導入後の運用課題をわかりやすく解説

EDRで検知できる脅威の具体例

EDRは以下のような脅威の検知に特に有効です。

- ランサムウェア: ファイルを暗号化しようとする不審なプロセスを検知

- ファイルレスマルウェア: OSの正規ツールを悪用した攻撃活動を検知

- 標的型攻撃: 内部に潜伏し、権限昇格や情報窃取を試みる不審な挙動を検知

従来型アンチウイルス(EPP)との明確な違い

従来型アンチウイルス(EPP)とEDRの違いは、以下の表のようにまとめることができます。EPPが入り口での水際対策なら、EDRは侵入後の事後対策という明確な役割分担があります。

比較項目 | 従来型アンチウイルス(EPP) | EDR (Endpoint Detection and Response) |

|---|---|---|

目的 | 脅威の侵入を防ぐ(事前対策) | 侵入後の脅威を検知・対応する(事後対策) |

主な役割 | 水際対策 | 侵入後の原因調査・封じ込め |

主な検知対象 | 既知のマルウェア | 未知の脅威(振る舞い検知) |

比較項目 | 従来型アンチウイルス(EPP) | EDR (Endpoint Detection and Response) |

EDRが必要とされる背景

サイバー攻撃の手法は日々進化しており、マルウェアを使わずOSの正規機能を悪用する「ファイルレス攻撃」など、従来型のアンチウイルスでは検知できない脅威が増加しています。また、テレワークの普及により、社内ネットワーク外で利用される端末の保護が不可欠となり、侵入を前提としたEDRの重要性が高まっています。

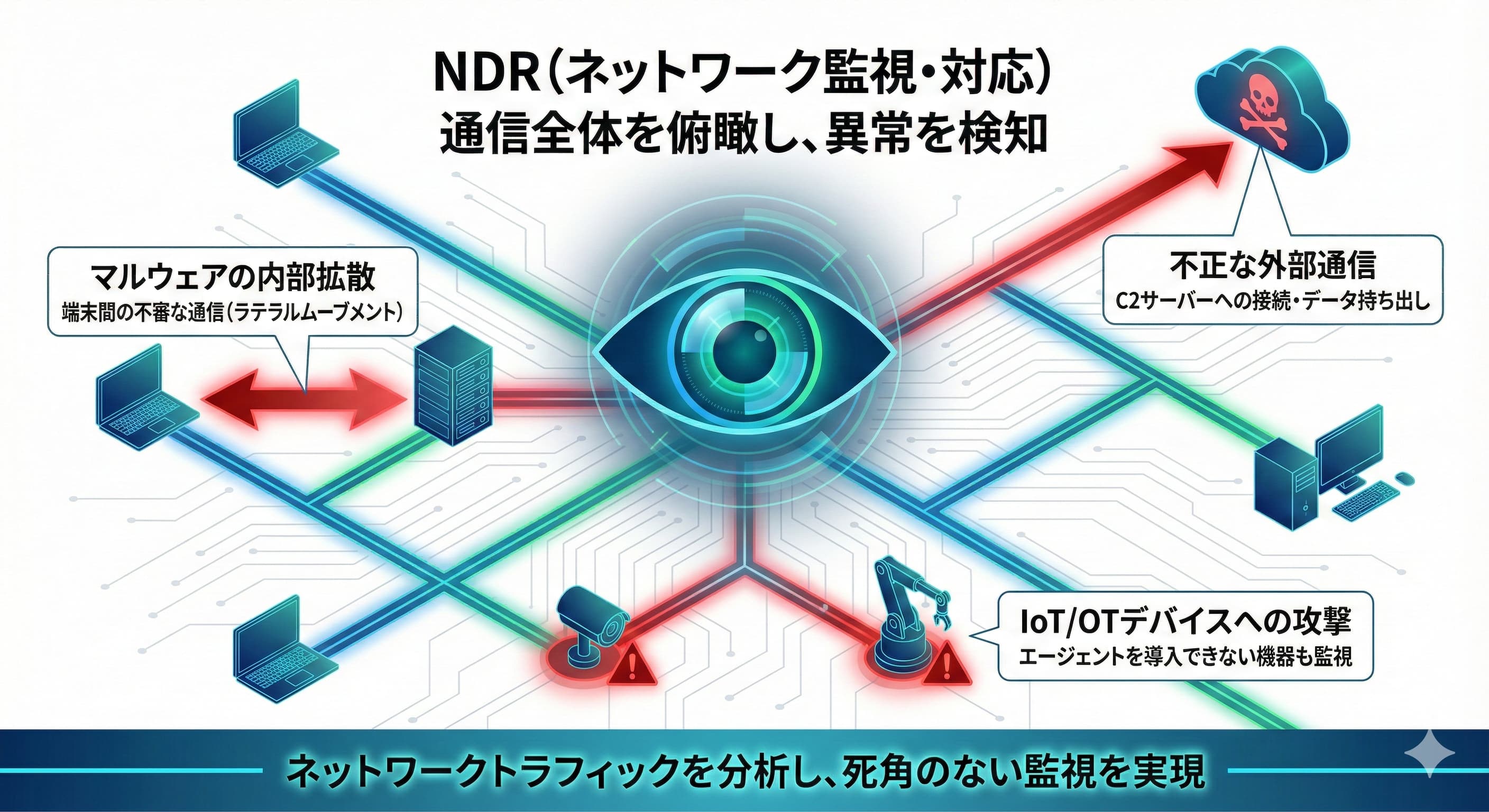

NDR(Network Detection and Response)とは?

NDRは、ネットワーク全体を流れるトラフィックを監視・分析することで、脅威を検知・対応するソリューションです。個々のエンドポイントではなく、組織のネットワーク全体を俯瞰的に監視する点が特徴です。

NDRの基本的な役割と仕組み

NDRの役割は、ネットワーク上に潜む脅威や不審な挙動の早期発見です。ネットワークの通信内容や振る舞いを分析し、平常時の通信パターンから逸脱した異常な通信や、マルウェアの内部拡散(ラテラルムーブメント)、C2サーバーとの不審な通信などを検知し、迅速なインシデント対応を支援します。

関連記事:NDRとは?EDR・XDRとの違いや導入メリットデメリットをわかりやすく解説

NDRで検知できる脅威の具体例

NDRは以下のような脅威の検知に強みを発揮します。

- マルウェアの内部拡散: 感染した端末から他の端末へ攻撃を広げようとする通信を検知

- 不正な外部通信: C2サーバーへの接続や、データの不正持ち出しを試みる通信を検知

- IoT/OTデバイスへの攻撃: エージェントを導入できないデバイスに対する不審なアクセスを検知

IDS/IPSとの機能的な違い

IDS/IPSが、既知の攻撃パターンに基づいて不正な通信を検知・ブロックするのに対し、NDRはAIや振る舞い検知によって「未知の脅威」を発見することに主眼を置いています。

IDS/IPSとNDRの違いは、以下の表のようにまとめることができます。IDS/IPSが主に境界防御を担うのに対し、NDRは境界を越えて侵入した脅威の内部活動をあぶり出す役割を担います。

比較項目 | IDS/IPS | NDR (Network Detection and Response) |

|---|---|---|

主な検知手法 | シグネチャ(既知の攻撃パターン) | AI・振る舞い検知(未知の脅威) |

主な目的 | 不正な通信を検知・ブロックする | 潜在的な脅威を発見する |

主な役割 | 主に境界防御(水際対策) | 境界通過後の内部監視 |

NDRが必要とされる背景

ネットワークには、監視カメラやプリンター、工場の制御システムなど、セキュリティソフトを導入できないIoT/OTデバイスが多数接続されています。これらのデバイスを含めたネットワーク全体の通信を監視し、脅威の内部拡散(ラテラルムーブメント)を検知するために、NDRが必要とされています。

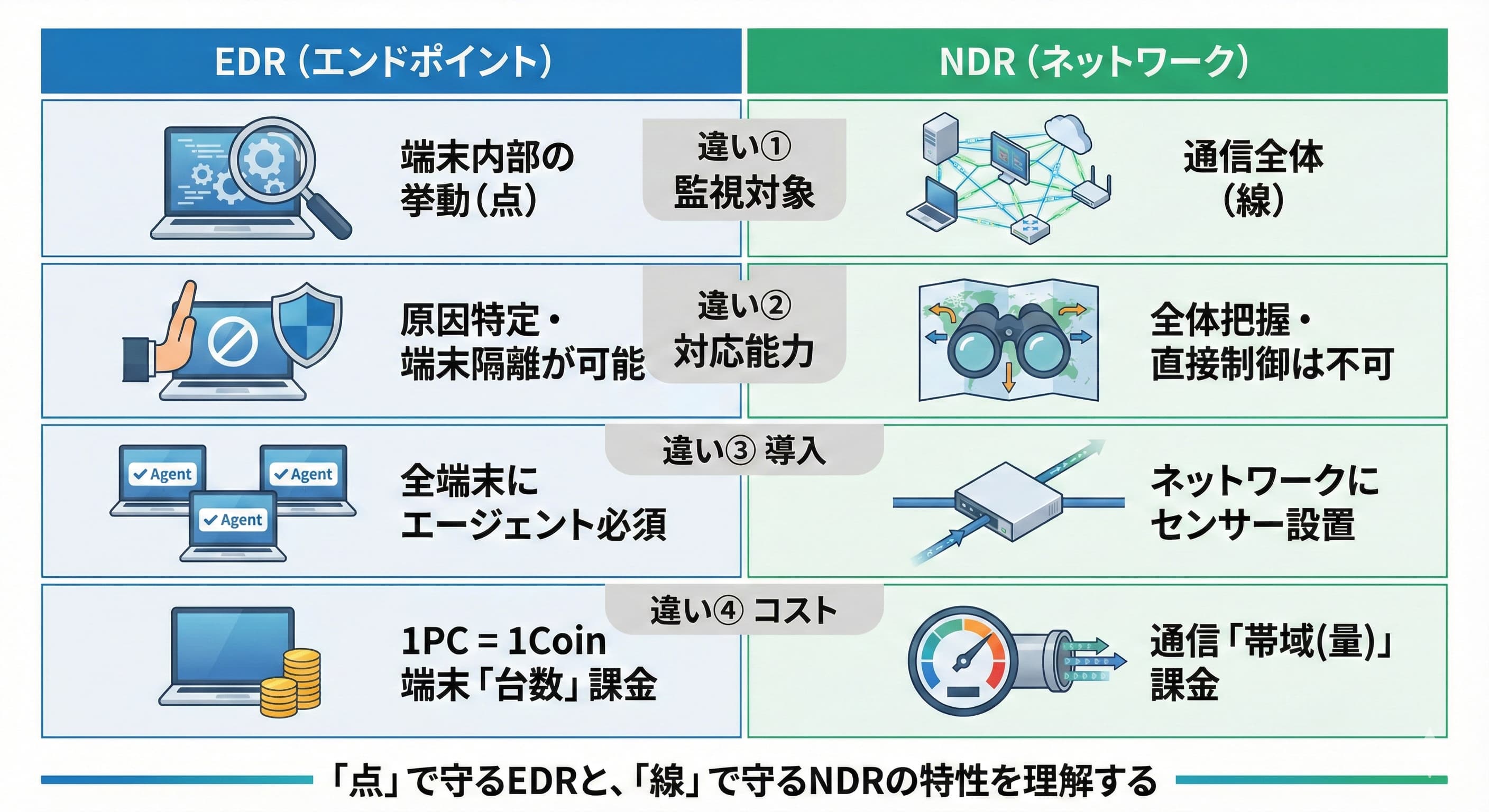

【比較表】EDRとNDRの違いを4つの観点から解説

EDRとNDRは、共に侵入後の脅威対策として重要ですが、そのアプローチには大きな違いがあります。両者の違いを4つの観点から以下の表にまとめました。

比較観点 | EDR | NDR |

|---|---|---|

監視対象・検知範囲 | PCやサーバーなど「エンドポイント」の内部動作を監視 | デバイス間の「ネットワークトラフィック」全体を監視 |

分析能力・インシデント対応 | 端末内の詳細な分析・隔離 | 攻撃の全体像を把握 |

導入・運用の考慮点 | 全ての監視対象端末へのエージェント導入・管理が必要 | ネットワーク監視ポイントへのセンサー設置が必要 |

コスト・スケーラビリティ | 主にエンドポイントの台数に応じたライセンス費用が発生 | 主にネットワークの通信量(帯域)に応じた費用が発生 |

違い①:監視対象と検知範囲

最も大きな違いは、監視する「場所」です。

- EDR: PCやサーバーといった「エンドポイント」の内部動作を詳細に監視します。これにより、端末内での不正なプロセスの実行といった脅威の検知を得意とします。

- NDR: デバイス間を行き交う「ネットワーク」全体の通信を監視します。これにより、マルウェアが他の端末へ感染を広げようとする動きなど、攻撃の広がりを捉えることを得意とします。

違い②:分析能力とインシデント対応

脅威を発見した後の「調査」と「対処」の方法も異なります。

EDR

- 分析: 「どの端末で、何が起きたか」という深掘り調査に優れています。

- 対応: 脅威を発見した端末を遠隔で隔離するなど、直接的な対処が可能です。

NDR

- 分析: 攻撃の全体像や端末間の関係性を把握することに優れています。

- 対応: ネットワークを監視する役割のため、端末への直接的な制御は行いません。

違い③:導入・運用における考慮点

導入の方法や、運用時に考えるべき点が異なります。

- EDR: 監視したい全ての端末に「エージェント」と呼ばれるソフトウェアを導入・管理する必要があります。

- NDR: ネットワークの監視ポイントに「センサー」を設置する必要があります。また、暗号化された通信を詳細に分析する場合は、別途その中身を見るための工夫が必要になることがあります。

違い④:コストとスケーラビリティ

費用が決まる基準が異なります。

- EDR: 主にエンドポイントの台数に応じて費用が決まります。そのため、管理するPCやサーバーが増えるほどコストも増加します。

- NDR: 主にネットワークの通信量(帯域)に応じて費用が決まります。そのため、デバイス数に直接影響されず、広範囲をカバーすることが可能です。

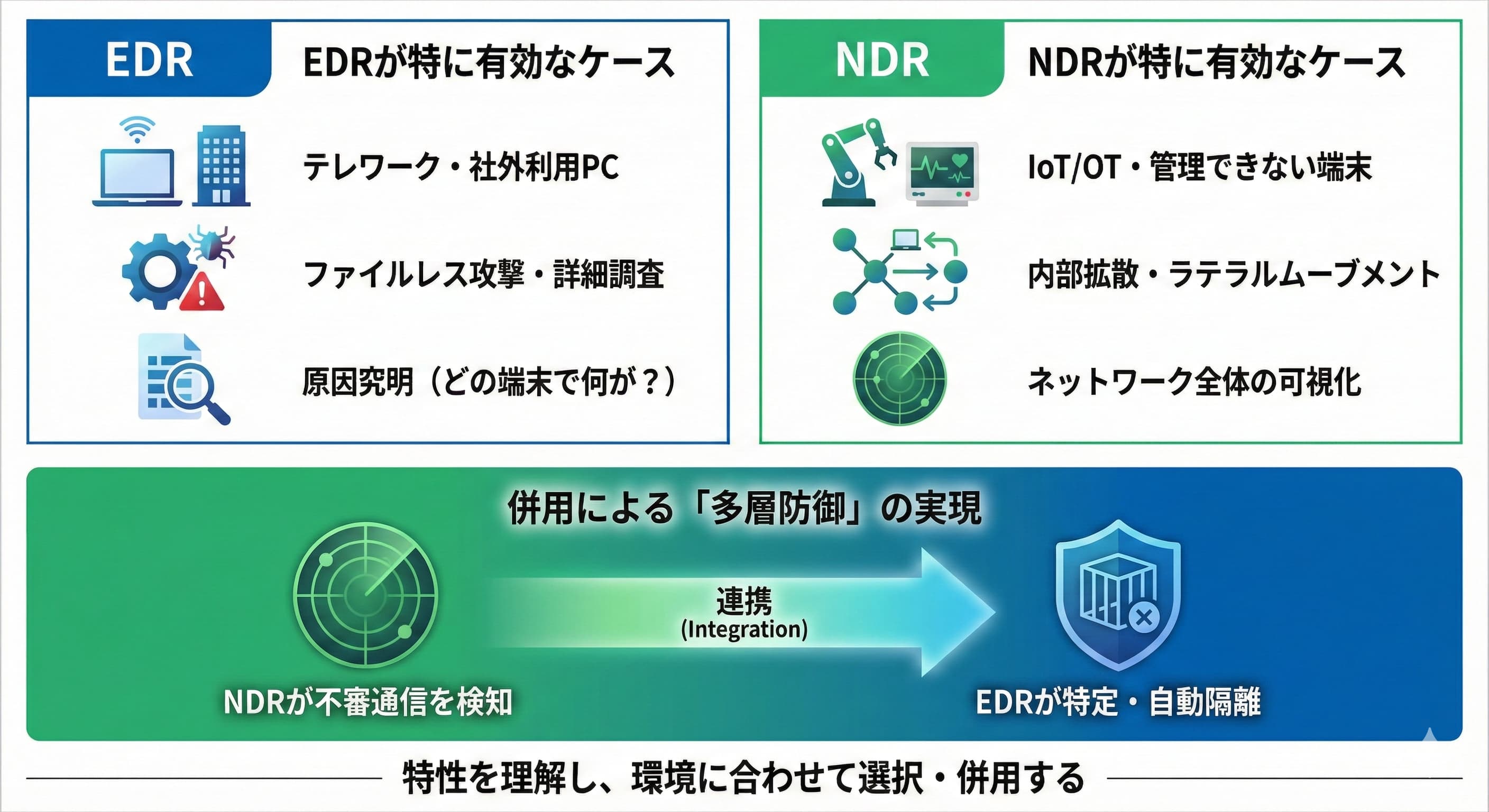

EDRとNDR、どちらを導入すべきか?目的別の選び方

EDRが特に有効なケース

- テレワーク主体の働き方: 社内ネットワーク外で利用されるPCのセキュリティを確保したい場合

- ファイルレス攻撃対策: 端末内部の正規プロセスを悪用する巧妙な攻撃を検知したい場合

- インシデント発生時の原因究明: マルウェア感染時に「どの端末で何が起きたか」を詳細に調査したい場合

NDRが特に有効なケース

- IoT/OTデバイスの保護: エージェントを導入できない多数のデバイスが存在する環境(工場、病院など)

- 内部不正や内部拡散の検知: 境界防御を突破された後、脅威が内部で広がる動きを監視したい場合

- ネットワーク全体の可視化: 管理外の端末(シャドーIT)の接続など、ネットワーク全体の通信を把握したい場合

両者を併用することで得られるメリット

EDRとNDRは補完しあう関係にあり、併用することで強固な多層防御を実現できます。例えば、NDRがネットワーク上の不審な通信を検知し、その通信の発信元・宛先の端末をEDRが特定・隔離するといった連携が可能です。これにより、脅威の早期発見から封じ込めまでをシームレスに行い、インシデント対応の精度と速度を飛躍的に向上させることができます。

EDR/NDR導入後に直面する「運用」の課題

高度なスキルを持つセキュリティ人材の不足

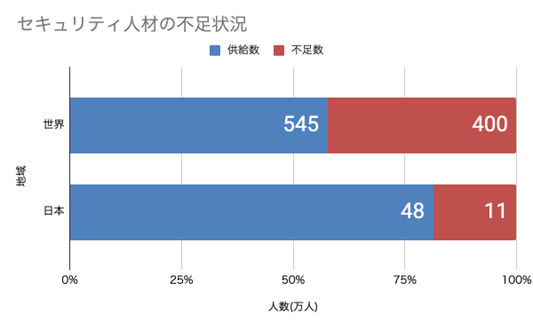

EDR/NDRのアラートを分析し、インシデント対応を指揮するためには、サイバーセキュリティに関する深い知見と経験を持つ専門人材が不可欠です。しかし、経済産業省の報告によると、国内のセキュリティ人材は約11万人不足していると指摘されており、特に高度なスキルを持つ人材の確保は多くの企業にとって困難な課題となっています。

出典:経済産業省「サイバーセキュリティ人材の育成促進に向けた検討会 最終取りまとめ」を基に作成

https://www.meti.go.jp/press/2025/05/20250514002/20250514002-2.pdf

24時間365日の監視体制の構築

サイバー攻撃は企業の業務時間外や休日を狙って行われることが多いため、セキュリティ監視は24時間365日途切れることなく行う必要があります。しかし、この体制を自社のみで構築・維持することは、コストと人員の両面で大きな負担となります。

SIEMやSOARとの連携による運用効率化

増え続けるアラートに効率的に対処するためには、関連ツールとの連携が鍵となります。EDRやNDRのアラートをSIEM(Security Information and Event Management)に集約して相関分析を行ったり、SOAR(Security Orchestration, Automation and Response)を活用して自動化することで、セキュリティ運用者の負担を軽減し、対応の迅速化を図ることが可能です。

解決策としての外部サービス(アウトソーシング)

これらの運用課題を解決する現実的な選択肢が、SOC(Security Operation Center)やMDR(Managed Detection and Response)といった外部の専門サービスへのアウトソーシングです。セキュリティの専門家チームにEDR/NDRの監視・運用を委託することで、人材不足を解消し、24時間365日の高度な監視体制を効率的に実現できます。

まとめ:自社に合ったツール選定と運用体制の構築が鍵

EDRは「エンドポイント」、NDRは「ネットワーク」を監視し、それぞれに得意な領域があります。どちらか一方、あるいは両方を導入するかは、自社のIT環境やセキュリティリスクを評価した上で判断することが重要です。そして、ツール選定以上に重要なのが「導入後の運用体制」を具体的に計画することです。自社での運用が難しい場合は、MDRサービスなどの外部リソースの活用も視野に入れ、継続的にセキュリティレベルを向上させる体制を構築しましょう。

【ホワイトペーパー】

人材不足・複雑化する脅威にどう立ち向かう?

MDRアウトソーシングで乗り越えるセキュリティ運用の壁

ダウンロード